CE.CA.T.I. No. 89 Celaya, Gto. (Secretaría

Educación Pública)

Presentación de la Unidad

Herramientas Básicas de la Nube

Para comenzar tenemos que "entender" lo que es

la nube (cloud).

En términos simples, la nube permite almacenar y

acceder a datos y programas a través de Internet en lugar del

disco duro de su computadora.

Aquí en este punto, que tan inmensa la red que

como humano no sabe en donde, o en que parte de Internet ubicado

en (país, región, continente), esta tu información, puede estar

distribuida en muchos sitios, o en uno solo.

Cuándo nació la nube?

La expresión “Cloud Computing” (en español,

computación en la nube) surgió en 1997, en un seminario impartido

por Ramnath Chellappa. El concepto ya estaba asociado con John

Mccarthy, creador del lenguaje de programación LISP ("LISt

Processor" 'Procesamiento de listas') y pionero en la tecnología

de Inteligencia Artificial.

Hay cuatro tipos principales de cloud computing:

las nubes públicas, las nubes privadas, las nubes híbridas y las

multiclouds. También hay tres tipos de servicios de cloud

computing fundamentales: la infraestructura como servicio, (IaaS),

la plataforma como servicio (PaaS) y el software

como servicio (SaaS), es un modelo de software basado en la nube

que ofrece aplicaciones a los usuarios finales a través de un

navegador de Internet. Los proveedores de SaaS alojan servicios

y aplicaciones para que los clientes puedan acceder a ellos bajo

demanda.

Los servicios de Cloud

Computing, el Big Data, el

Internet de las Cosas, la Inteligencia Artificial y la Ciberseguridad se han convertido en las 5

tendencias relacionadas con la tecnología de la información. Así

se desprende del estudio “Tendencias del sector de las tecnologías

de la información” elaborado por Ametic (Asociación

de empresas electrónicas, tecnológicas, de telecomunicaciones, y

contenidos digitales). En él, destaca el Cloud Computing

como la actividad que más ha crecido en los últimos años. ¿Las

razones? El Cloud Computing o nube informática facilita el acceso

a cualquier usuario a aplicaciones e infraestructuras mucho más

avanzadas de su proveedor tecnológico.

Para entender cómo funciona, tienes que

olvidarte del disco duro (cuando guardas tus documento, hojas de

calculo, presentaciones, programas, diseños, etc), están en ese

pequeño espacio personal, cuando almacenas datos o ejecutas

programas desde el disco duro, estás usando el almacenamiento

local donde todo lo que necesita está físicamente cerca tuyo, de

manera que puedes acceder a tus datos rápida y fácilmente. La

industria de la informática funcionó durante décadas trabajando

desde el disco duro. Para algunos, este sistema sigue siendo

superior a la nube.

El sistema de almacenamiento en la nube no consiste en tener un

hardware o servidor dedicado de almacenamiento conectado a la red

(NAS, Network Attached Storage,

almacenamiento conectado en red) tu ubicación. Almacenar

datos en una red doméstica o de oficina es algo distinto. Hablamos

de nube o «cloud computing», cuando accedemos a datos o programas

a través de Internet, o al menos, tener esos datos sincronizados

con otra información a través de la Web.

¿Cuáles son las ventajas de la nube?

Al usar Google Drive, que tiene un procesador de textos basado en

la nube, todo lo que escribes se guarda automáticamente en la

nube. No hay necesidad de jugar con la configuración para

asegurarse de que el trabajo se guarde, o de designar una carpeta

en tu computador para almacenar el contenido guardado.

Los servicios basados en la nube, como Google Drive, permiten a

los usuarios simplemente disfrutar de los beneficios de la

tecnología y confiar en que el proveedor del servicio se encargará

del almacenamiento de archivos.

Muchos servicios de computación en la nube están disponibles bajo

demanda y son bastante económicos. Si tus necesidades varían de un

mes a otro, vas a pagar dependiendo de cómo cambies su uso.

Tradicionalmente, estaba presente el riesgo de comprar una red

informática costosa y darse cuenta de que era más grande de lo que

necesitabas, o quizás descubrir que la configuración que tenías

era demasiado pequeña para lo que necesitabas hacer. La

computación hace que estos escenarios sean menos probables porque

puedes suscribirte a la mayoría de los servicios de computación en

la nube sin amarrarse a contratos largos.

La computación en la nube también ofrece sus respectivos servicios

públicos o privados. Una cuenta de correo electrónico es un

ejemplo de un servicio público de computación en la nube. Sin

embargo, muchas empresas usan redes privadas virtuales (VPN) para

acceder a nubes privadas seguras, como las que solo son accesibles

para personas que trabajan en una empresa o departamento en

particular.

¿Cómo puede beneficiarse un negocio?

Reducción de los costos de servicios de IT

(Information Technology), este concepto se basa la ingeniera en

telemática.

Pasar a la computación en la nube puede reducir el costo de

administrar y mantener sus sistemas de IT. En lugar de comprar

costosos sistemas y equipos para su negocio, puedes utilizar los

recursos de su proveedor de servicios.

Escalabilidad

La empresa puede ampliar o reducir de forma rápida sus operaciones

y necesidades de almacenamiento para adaptarse a su situación, lo

que permite flexibilidad a medida que cambian tus necesidades. En

lugar de comprar e instalar costosas actualizaciones, tu proveedor

de servicios de computación en la nube puede manejar.

Ayuda a mantener la continuidad del negocio.

Proteger tus datos y sistemas es una parte importante de la

planificación de la continuidad del negocio. Ya sea que

experimentes un desastre natural, un corte de energía u otra

crisis, tener sus datos almacenados en la nube garantiza que esté

respaldado y protegido en un lugar seguro. Poder acceder a sus

datos de nuevo rápidamente te permite hacer negocios de la manera

habitual, minimizando el tiempo de inactividad y la pérdida de

productividad.

Permite una colaboración eficiente

La nube le da a tu empresa la capacidad de comunicarse y compartir

más fácilmente fuera de los métodos tradicionales. Si estás

trabajando en un proyecto en diferentes ubicaciones, te permitirá

darles a los empleados, contratistas y otros accesos a los mismos

archivos. También puedes elegir un modelo de computación en la

nube que te facilite compartir tus registros con tus asesores.

Flexibilidad de las prácticas laborales

Permite a los empleados ser más flexibles en sus prácticas

laborales, ya que pueden acceder a los datos desde su casa,

durante las vacaciones o a través del viaje hacia y desde el

trabajo (siempre que tenga una conexión a Internet).

Acceso a actualizaciones automáticas

Dependiendo de tu proveedor de servicios de computación, tu

sistema se actualizará regularmente con la última tecnología. Esto

podría incluir versiones actualizadas de software, así como

actualizaciones de servidores y poder de procesamiento de la

computadora.

DataScope (es la plataforma ideal para digitalizar las tareas de

su empresa: Seguridad, Órdenes de Trabajo, Inspecciones, Calidad)

es la herramienta ideal para eliminar el uso del papel, ahorrar

tiempo y recolectar datos de forma eficiente desde terreno. La

plataforma permite que su equipo de trabajo responda formularios

móviles personalizados (incluso sin conexión), desde sus teléfonos

o tablets, a través de la app de DataScope.

Toda la información recolectada se almacena en la nube y permanece

disponible para ser visualizada en tiempo real, exportada (Excel,

PDF, Google Sheets) o integrada a otros sistemas.

¿Qué es el IoT?

IoT viene del inglés "Internet Of Things", es decir, "Internet

de las cosas"

La Internet de las cosas (IoT) describe la red

de objetos físicos ("cosas") que llevan incorporados sensores,

software y otras tecnologías con el fin de conectarse e

intercambiar datos con otros dispositivos y sistemas a través de

Internet. Estos dispositivos van desde objetos domésticos comunes

hasta herramientas industriales sofisticadas. Con más de 7 mil

millones de dispositivos IoT conectados en la actualidad, los

expertos preven que este número aumentará a 10 mil millones en el

2020 y 22 mil millones para el 2025. Oracle (compañia que ha

desarrollado sistemas de bases de datos , y su significado es

Oraculo, lugar sagrado donde se acudía para consultar a los

dioses).

¿Por qué está de moda el IoT? ¿Qué

aplicaciones tiene?

Internet ha evolucionado rápidamente y esto ha

permitido que IoT sea ya una realidad y no sólo una visión de

futuro. La fama de esta tecnología radica principalmente en todas

las aplicaciones y posibilidades que nos proporciona tanto para

mejorar tanto la vida cotidiana de las personas como los entornos

empresariales, dónde ya se está implantando desde hace algún

tiempo.

Las aplicaciones son casi infinitas, pero se van a describir

algunos ejemplos para dar visibilidad de alguna de ellas, tanto en

la vida cotidiana como en el entorno empresarial:

Supongamos el frigorífico de una casa, dónde se conservan los

alimentos que, a su vez, tienen una fecha de caducidad. En este

escenario, se podría conectar el frigorífico a internet para que

avisara al usuario a través de su teléfono móvil, por ejemplo, de

cuando caducan los alimentos, si hay una bajada de temperatura por

alguna avería, si algún alimento se ha está acabando o simplemente

el consumo de electricidad en base al número de veces que se abre

la puerta de la nevera.

Otro escenario podría ser el de la domótica,

dónde ya hay numerosos dispositivos que se conectan a Internet

para facilitar la vida de los seres humanos, véase por ejemplo los

dispositivos controlados por voz a los que se les solicita que

reproduzcan una canción desde un repositorio en internet, o los

dispositivos y aplicaciones que permiten controlar todos los

parámetros del agua de un acuario, o incluso los sistemas de

alarmas de las casas que se conectan con las centrales. Los

sistemas de seguridad que se conectan a la red para avisarte

cuando alguien entra en tu casa o aquellos dispositivos que

permiten encender la calefacción desde un teléfono móvil.

Si se piensa en aplicaciones industriales, IoT

es usado ya en muchas plantas de producción dónde los dispositivos

y sensores conectados a la red permiten analizar los datos y

generar alarmas y mensajes que son enviados a los distintos

usuarios para que tomen las acciones necesarias o incluso iniciar

protocolos de actuación de forma automática, sin interacción

humana, para corregir o tratar dichas alarmas.

Otro ejemplo de aplicación sería en el sector

ganadero dónde la monitorización biométrica y la geolocalización

es un factor que ayuda a los ganaderos a que sus animales estén

siempre controlados.

Términos muy relacionados con IoT pueden ser

"Smart Cities" y "Smart Buildings" dónde se utilizan dispositivos

de IoT para mejorar el control del tráfico, el control de los

suministros de agua y calefacción en un edificio, el control del

transporte público, etc.

veamos este video para terminar de comprender

esto, pero consideramos que hay Sistemas Operativos (SO), cerrados

y abiertos, esto significa que los SO cerrados solo una compañía

se hace cargo de producirlo, y actualizarlo, por otro lado un SO

abierto es desarrollado por diferentes personas, esto da una

ventaja de la seguridad del sistema, antes de iniciar con el

software para ser utilizado en la nube, veamos y analicemos

esto video

También es necesario entender que para

relacionar los diferentes elementos de IoT, se requiere comprender

como se realiza esto, por lo que debemos de considerar a ARDUINO,

es un elemento indispensable, para interactuar con IoT, ARDUINO,

es una placa de circuito que permite realizar prototipos

electrónicos que por medio de un programa envia datos a este

dispositivo para que se realicen operaciones y sea parte del IoT,

aquí vemos un comienzo de arduino.

Herramientas para trabajar en la nube:

Google y Microsoft

Las pymes disponen de muchas herramientas en la

red (también llamada la nube) para agilizar sus procesos diarios.

El software colaborativo, con productos muy completos y sin coste

de grandes compañías como Google o Microsoft (entre otras muchas),

permite el trabajo en línea y de forma compartida para ser más

productivo en todo tipo de proyectos profesionales. Entre algunos

programas (software) que son usados, (faltan muchos mas)

Google

Google Drive. ...

Google Photos. ...

Grupos. ...

Hangouts. ...

Google Calendar. ...

Google Keep. ...

Integración con Slack. ...

Microsoft

OneDrive

Azure

Teams

SKYPE

Los siguientas estan considerados dentro de las redes sociales

pero también forma parte de Cloud Computing

Jitzi

Whats App

Telegram

Facebook

Twiter

Apple

iCoud

De la lista anterior, no solo existe este

software, esto es para los simples mortales, es decir para

usuarios de casa y pequeñas empresas, pero como siempre, hay

diversas herramientas en la nube no tan comunes, aquí una lista

para aquellos que salen de lo convencional, no las veremos son muy

extensas solo como referencia de que existen:

Apptio Cloudability

Apptio ha creado su plataforma Cloudability para ayudar a los

equipos de desarrollo, contabilidad y operaciones a trabajar

juntos. Los equipos reciben presupuestos y Cloudability hace un

seguimiento de la asignación de recursos a cada uno de ellos. Los

cuadros de mando se centran en el consumo de recursos para ayudar

a gestionar la compra de instancias reservadas y la gestión de la

carga de trabajo. La herramienta se integra con otras herramientas

de flujo de trabajo, como Jira, Datadog y PagerDuty, para

garantizar que todas las decisiones puedan apoyarse en los datos

de Cloudability.

CloudBolt

El panel central de CloudBolt reúne el control del acceso, los

costos y el despliegue para nubes híbridas y clústeres Kubernetes.

Un tema importante es el énfasis en el “autoservicio” para los

desarrolladores y el personal de TI, lo que les permite comprobar,

configurar y poner en marcha instancias sin esperar la aprobación

de varios pasos. La herramienta hace un seguimiento del consumo

mientras aplica las reglas. Los gestores pueden hacer un

seguimiento tanto de las acciones de las máquinas como de los

costos a través de una colección de informes y cuadros de mando.

CloudCheckr CMx

La plataforma CMx de CloudCheckr optimiza la seguridad y la

asignación de recursos para las principales nubes. Sigue todas las

instancias, rastreando sus cargas mientras busca anomalías y

oportunidades para ahorrar dinero. A veces puede solucionar los

problemas de forma automática con scripts diseñados para ajustar

el tamaño de las instancias o tapar errores de configuración

comunes. Las necesidades a largo plazo pueden ayudar a predecir la

demanda futura, abriendo oportunidades para lo que CloudCheckr

llama “arbitraje de compra”, esencialmente jugando con las nubes

en el precio de las instancias reservadas. La herramienta también

se integra con el software de facturación, simplificando así el

proceso de facturación para las organizaciones que necesitan

asignar costes a los clientes.

CloudSphere

La plataforma CloudSphere, surgida de la fusión con HyperGrid,

ofrece visualizaciones interactivas de todos los activos

cibernéticos que cataloga y rastrea, a menudo tras descubrirlos

automáticamente. Esto incluye instancias en bruto y las

aplicaciones que se ejecutan en ellas. El sistema de informes se

combina con una capa de gobernanza que ayuda a mitigar la

“proliferación de accesos” con una colección de opciones rica en

funciones para el seguimiento y la habilitación de los usuarios a

través de su función. Esta “postura de seguridad” puede reducir el

potencial de filtraciones y errores.

Embotics Snow Commander

La plataforma Snow Commander quiere minimizar los costos

garantizando que todos los recursos se despliegan en el hardware

adecuado. Si bien gran parte de las herramientas están diseñadas

para simplificar los despliegues rutinarios con aprobación

automatizada, el portal bajo demanda también permite a los

desarrolladores crear instancias que vienen con una estimación

dinámica de lo que costará esa máquina a lo largo del tiempo. El

dimensionamiento correcto de las máquinas es un gran objetivo, y

la herramienta genera informes de máquinas sobreaprovisionadas que

pueden ser podadas. El producto combina eficazmente la contención

de costos con la gobernanza de la nube para permitir a un grupo

gestionar su creciente colección de clusters, pods e instancias.

Flexera One

El principal producto de Flexera, Flexera One, es un gran

conjunto de herramientas que fusiona la gestión de costos con el

seguimiento del inventario de la nube y la gestión de activos. La

herramienta mapea automáticamente su colección de máquinas en la

nube, a la vez que identifica los solapamientos de alto costo que

pueden suponer un ahorro. Los informes ofrecen una colorida

colección de gráficos diseñados para señalar los paquetes de

software caros o los recursos informáticos infrautilizados. Los

usuarios afirman haber encontrado bases de datos desconocidas y

licencias no utilizadas en su colección de instancias y

contenedores en la nube seguidos por la herramienta.

Morpheus

Tanto las máquinas de la nube privada como las de la pública

encajan bajo un gran paraguas en Morpheus, que controla el acceso,

el despliegue y el tamaño desde una única consola diseñada para

orquestar instancias individuales o clusters de Kubernetes que se

ejecutan localmente en su propio hipervisor o en cualquiera de las

principales nubes públicas. Las tareas repetitivas pueden ser

automatizadas o activadas por la integración y el despliegue

continuos (CI/CD) con objeto de simplificar gran parte de la

gestión en torno al despliegue y el escalado. Parte de esta

automatización está, en sí misma, automatizada. Si Morpheus

aprovisiona una instancia, sigue comprobando automáticamente que

se está ejecutando. También hay integraciones más profundas con

otras herramientas de gestión de la nube, como Terraform o

Ansible.

Scalr

El enfoque de Scalr para la gestión de la nube está estrechamente

integrado con los pipelines de construcción para simplificar la

conversión del código en aplicaciones desplegadas. Sus

herramientas unen los principales sistemas de control de versiones

con las principales nubes con un modelo de gestión diseñado para

simplificar la reutilización de módulos y políticas de despliegue.

El marco de políticas está construido para ser abierto y neutral

en cuanto a los proveedores para actuar como una copia de

seguridad o un conjunto de barandillas para evitar problemas de

configuración comunes. La capa de seguridad separa las tareas

básicas del acceso a las claves de la nube para evitar

filtraciones.

ServiceNow

ServiceNow ofrece una colección de herramientas integradas para

gestionar servicios de datos, operaciones de TI y activos de TI.

Las herramientas funcionan como rastreadores automatizados y

semiautomatizados para todas las distintas máquinas de la nube,

así como un sistema de tickets para el seguimiento de las tareas.

La herramienta AIOps de ServiceNow puede ofrecer predicciones de

rendimiento que pueden ayudar a señalar y aliviar los cuellos de

botella y otros puntos problemáticos. Quienes tengan flujos de

trabajo complejos también pueden implantar aplicaciones

personalizadas que aprovechen la plataforma Now.

SUSE Rancher

SUSE puede ser conocido por crear una

popular distribución de código abierto de Linux, pero

últimamente ha estado impulsando Rancher, una herramienta para

hacer malabares con todos los pods de Kubernetes (plataforma portable y extensible de código

abierto para administrar cargas de trabajo y servicios)

que ejecutan contenedores. Rancher consolida las tareas de

mantener los pods (es un contenedor, en el que se presenta un

conjunto de datos al usuario, por ejemplo una lista, un diagrama

o cualquier otra vista gráfica) en funcionamiento y

realiza un seguimiento e informes periódicos de su estado. La

herramienta está disponible como código abierto o como una

versión alojada que ofrece mucho apoyo y formación por un

precio.

Terraform

Quien prefiera crear instrucciones basadas en texto para

configurar su nube disfrutará del enfoque de Terraform, que

denomina “infraestructura como código”. La arquitectura se diseña

y se actualiza igual que el código y luego Terraform convierte

estas instrucciones en máquinas en funcionamiento. Los mismos

editores, flujos de trabajo y procesos de gestión de cambios que

impulsan el desarrollo de aplicaciones también funcionan para el

despliegue. El núcleo es de código abierto, pero Terraform también

ofrece una versión para empresas que se ejecuta en su nube.

Turbonomic

Algunas herramientas de gestión de la nube se centran en las

instancias en bruto, pero Turbonomic, ahora propiedad de IBM,

apunta al nivel de la aplicación o la API, lo que puede ser útil

si varias API o aplicaciones se ejecutan en la misma máquina. El

sistema puede vigilar los contenedores, los pods de Kubernetes,

las capas de almacenamiento y más, tanto en la nube como en el

hardware local. Los análisis hacen un seguimiento de los recursos,

su rendimiento y, lo que es más importante, las relaciones entre

ellos, algo esencial para detectar cuellos de botella o fallos en

las API. La interfaz de usuario y el marco de elaboración de

informes de la versión 8 ofrecen una nueva visión para hacer un

seguimiento del rendimiento de las distintas API y aplicaciones.

VMware

VMware ofrece una amplia variedad de herramientas para hacer

malabarismos con contenedores e imágenes virtuales que se ejecutan

en varias nubes. Una herramienta, vRealize Cloud Management, se

encarga de gran parte de los retos de despliegue y configuración.

Se coordina con algunas de las bases de VMware que se ejecutan en

las principales nubes, así como con otras herramientas como Tanzu,

que está diseñada para optimizar el despliegue de contenedores. La

gestión financiera, de seguridad y de operaciones vive bajo la

marca CloudHealth, una constelación de productos para el

seguimiento de las instancias en la nube. Las herramientas se

dirigen tanto a las cuatro nubes principales (OCI, GCP, AWS y

Azure) como a las nubes híbridas creadas a partir de combinaciones

de éstas y de sus propios activos en las instalaciones.

Veremos los mas representativos y otros que ya se utilizan mucho

pero que aun siguen en funcionamiento

GOOGLE DRIVE

Se trata del software online colaborativo por excelencia de

Google, antes conocido como Google Docs, pero que con Drive

adquirió una dimensión superior con más opciones para el usuario.

En esencia, nos referimos a un completo programario de ofimática

en línea y con múltiples opciones colaborativas.

En términos generales, en Google Drive contaremos con un espacio

de 15GB para crear y almacenar nuestros archivos, sin ningún

coste. En el caso de la empresa, que es posible que necesite más

espacio para alguno de sus usuarios, se pueden contratar

suscripciones mensuales para tener más datos de almacenamiento.

Otra de las facilidades que nos ofrece es que podemos tenerlo en

cualquier dispositivo, siempre sincronizado, y por lo tanto

consultar cualquier documento que tengamos en la nube de Drive.

Incluso si estamos sin conexión, los cambios que hagamos en

nuestros documentos de Drive se subirán automáticamente a la nube

en cuanto la recuperemos. (esto recuerda a GIT HUB, un sistema

colaborativo, creado por Linus Torvals, de hecho este medio tiene

miles o tal vez millones de seguidores ya que se tienen miles /

millones de aplicaciones en los servidores de GIT HUB, ahora ya es

necesario saber utilizar GIT HUB, algunas empresas están

solicitando a sus nuevos empleados que conozcan el uso de GIT HUB,

para tener trabajos colaborativos en lo que se denomina Home

Office. (no podemos cerrar los ojos ante esto, se deberá de

capacitar / entrenar / comprender el uso de estos servicio en la

nube).

Los principales programas colaborativos de Google Drive son un

editor de documentos, de hojas de cálculo y de presentaciones. En

todos los casos podremos crear un documento y compartirlo con

otros usuarios simplemente añadiendo su e-mail de Gmail, aquí hay

otra razón por las cual los paquetes de ofimática están

desapareciendo de las computadoras de sobremesa y/o portátiles,

existen el Clould computing, Office 365, con un costo al mes /año

en los servicios de nube, esta OnlyOffice compañia que ofrece

estos servicios de forma gratuita, a execepcion de los servicios

empresariales que son de cobro.

Además, podremos darles los permisos que

queramos en el documento (leer, editar…). Con ello, podremos

actualizar un documento y los otros usuarios ver en tiempo real

los cambios que estamos realizando. Cualquier usuario podrá

consultar la última versión del archivo en todo momento. También

en Google Drive podremos crear formularios/cuestionarios y

compartirlos.

Un ejemplo es el formulario que se presento para la inscripción,

que muchos de Uds. accedieron, las ventajas de esto:

1) evitar el uso de papel

2) información en el momento

3) consultas rápidas

4) información organizada y manipulable desde una hoja de calculo

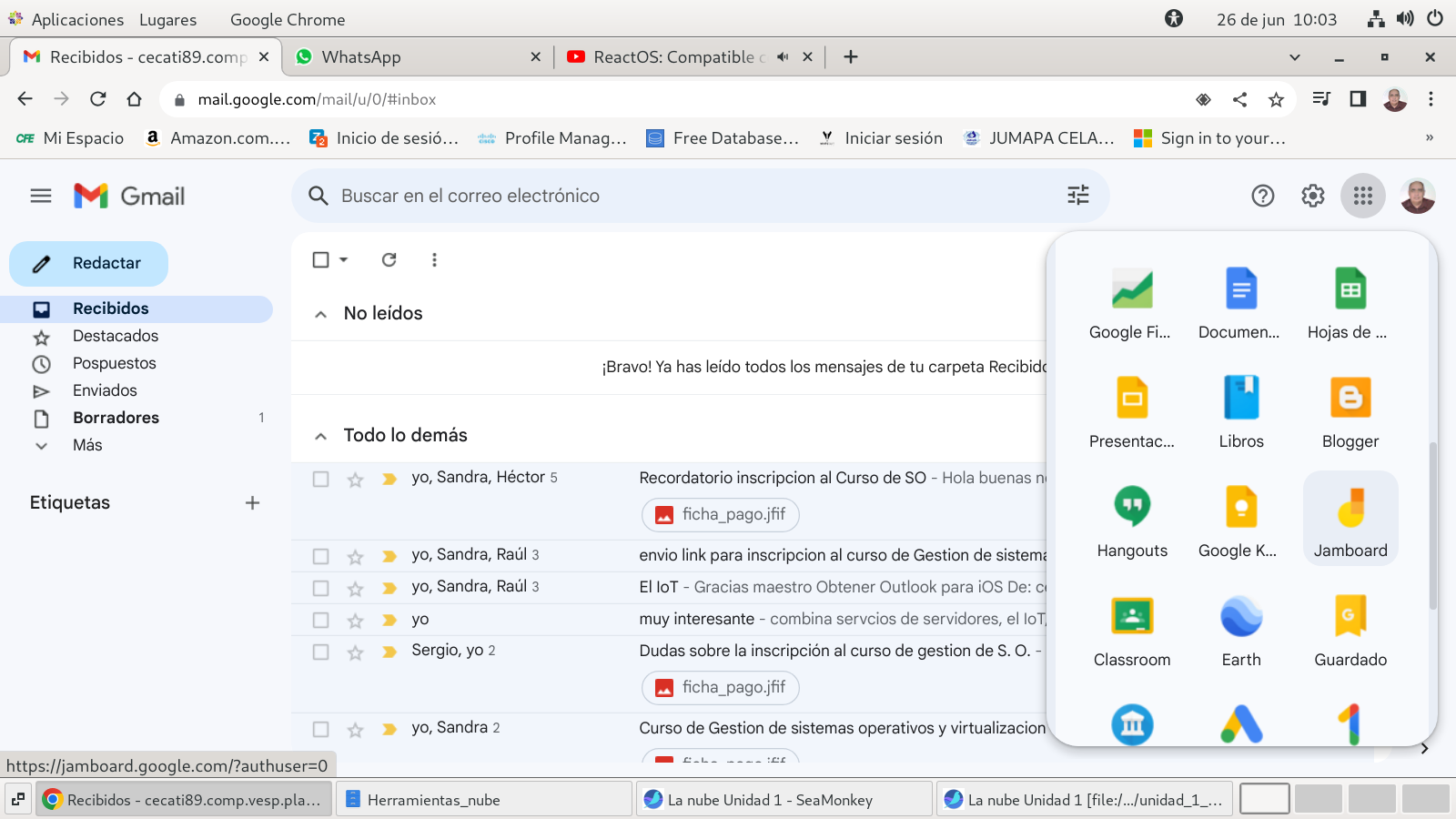

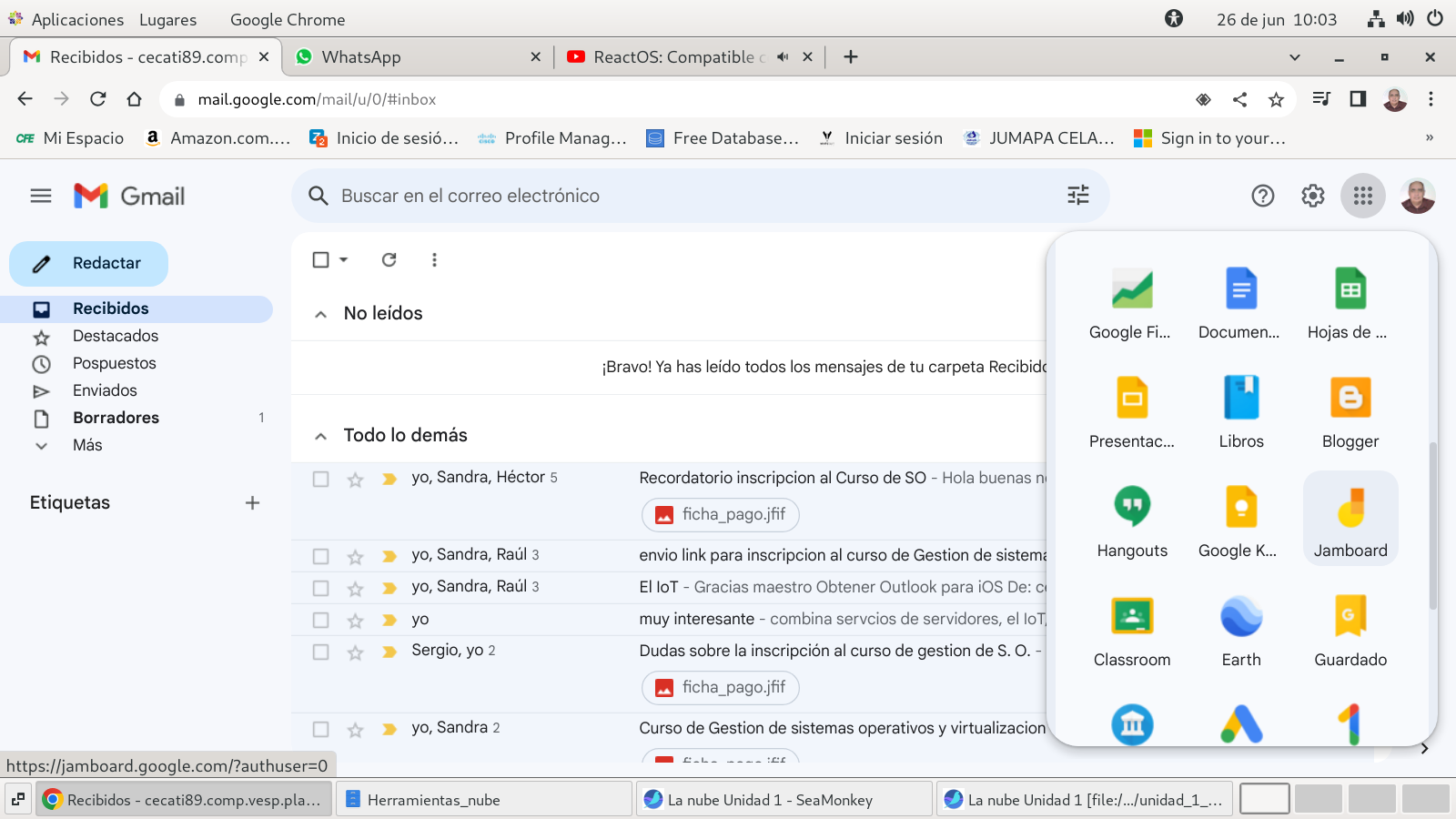

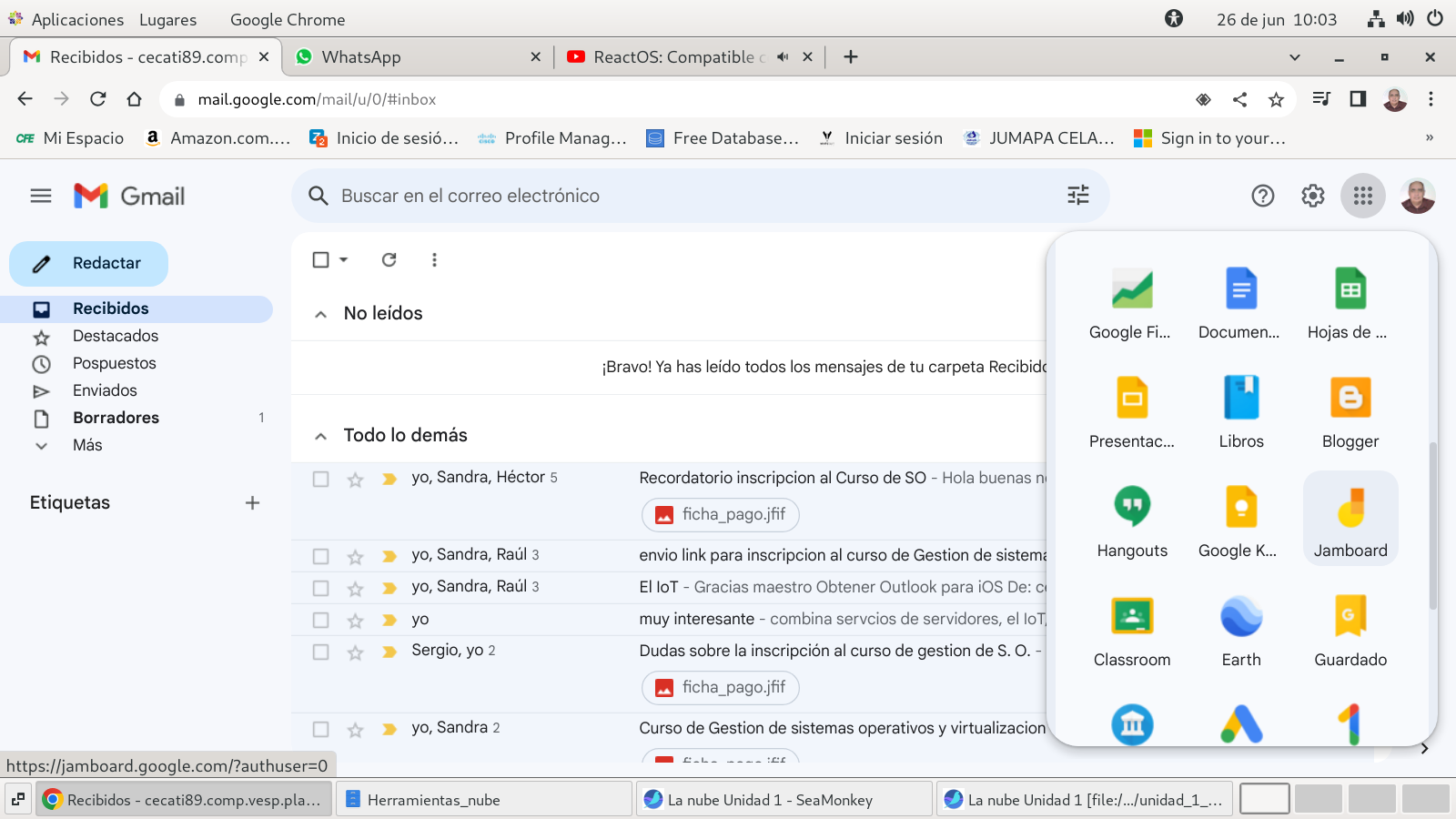

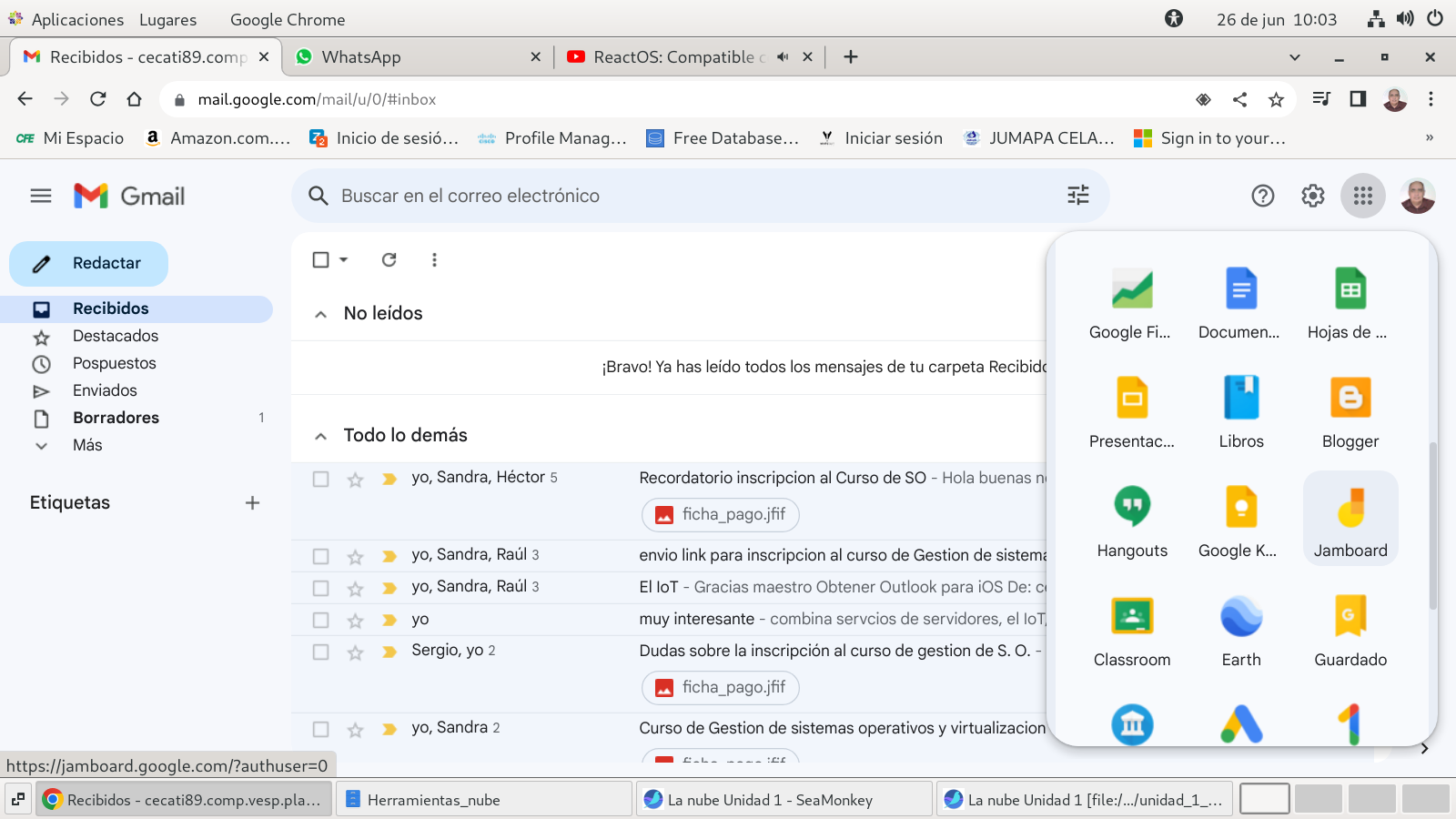

Para usar el Google Drive.

1.- Tener o crear una

cuenta de Gmail (para ello requieres tener un celular, para que

te envíe mensajes, para la confirmación de la creación de la

creación de la cuenta, o bien si has tenido acceso desde otros

equipos a la cuenta de correo.

(al iniciar una cuenta de

Gmail, se te proporciona un espacio de almacenamiento de 15 Gb,

por cuenta, si desea tener mas espacio hay que adquirirlo con un

costo mensual o anual.)

2.- Ingresa a www.google.com

3.- Selecciona Gmail

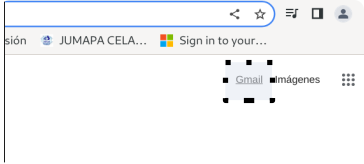

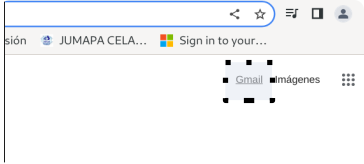

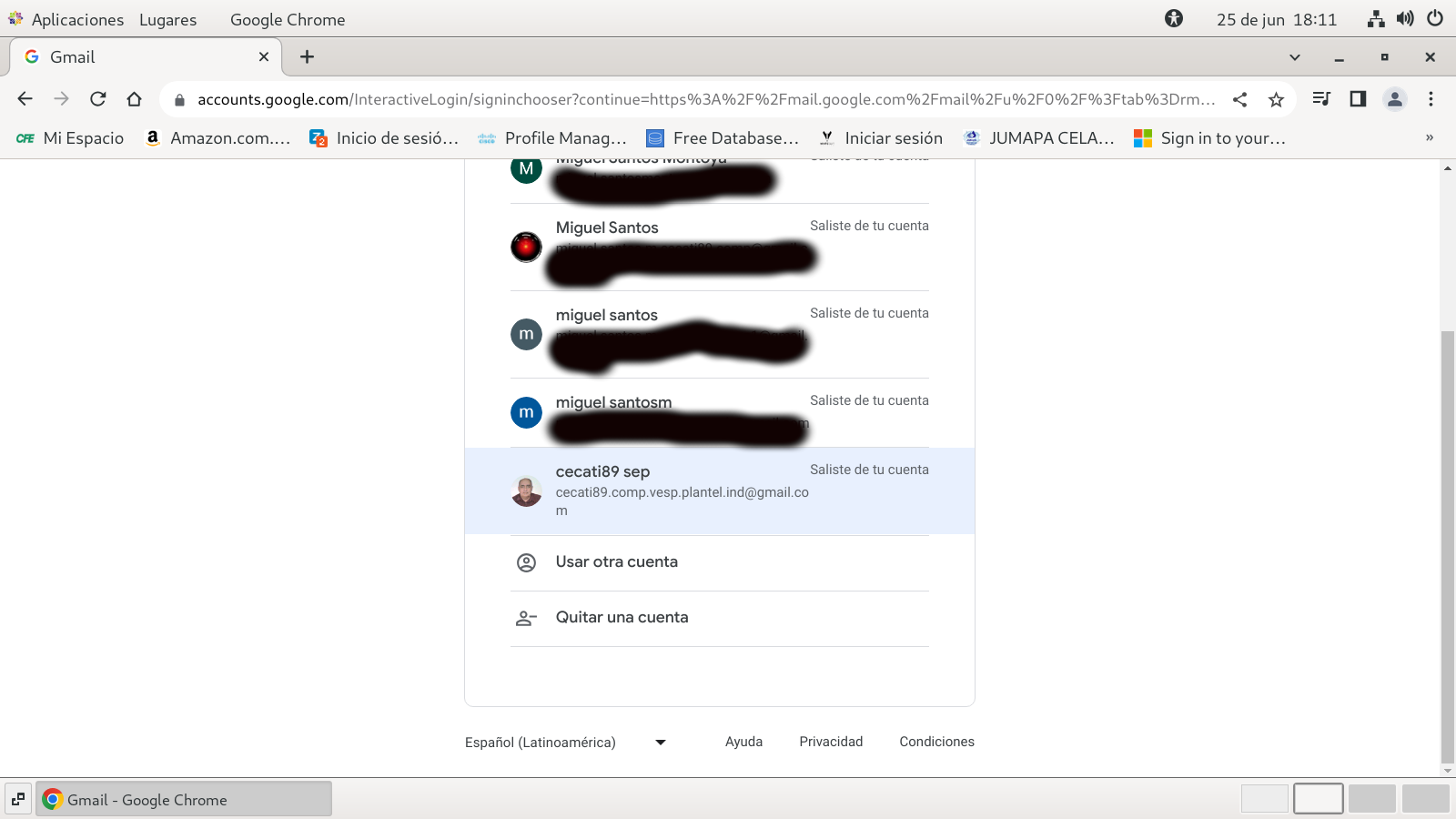

4.- Selecciona tu correo, puedes tener

varios correos de Gmail, y cada uno con sus 15 Gb, de espacio de

almacenamiento.

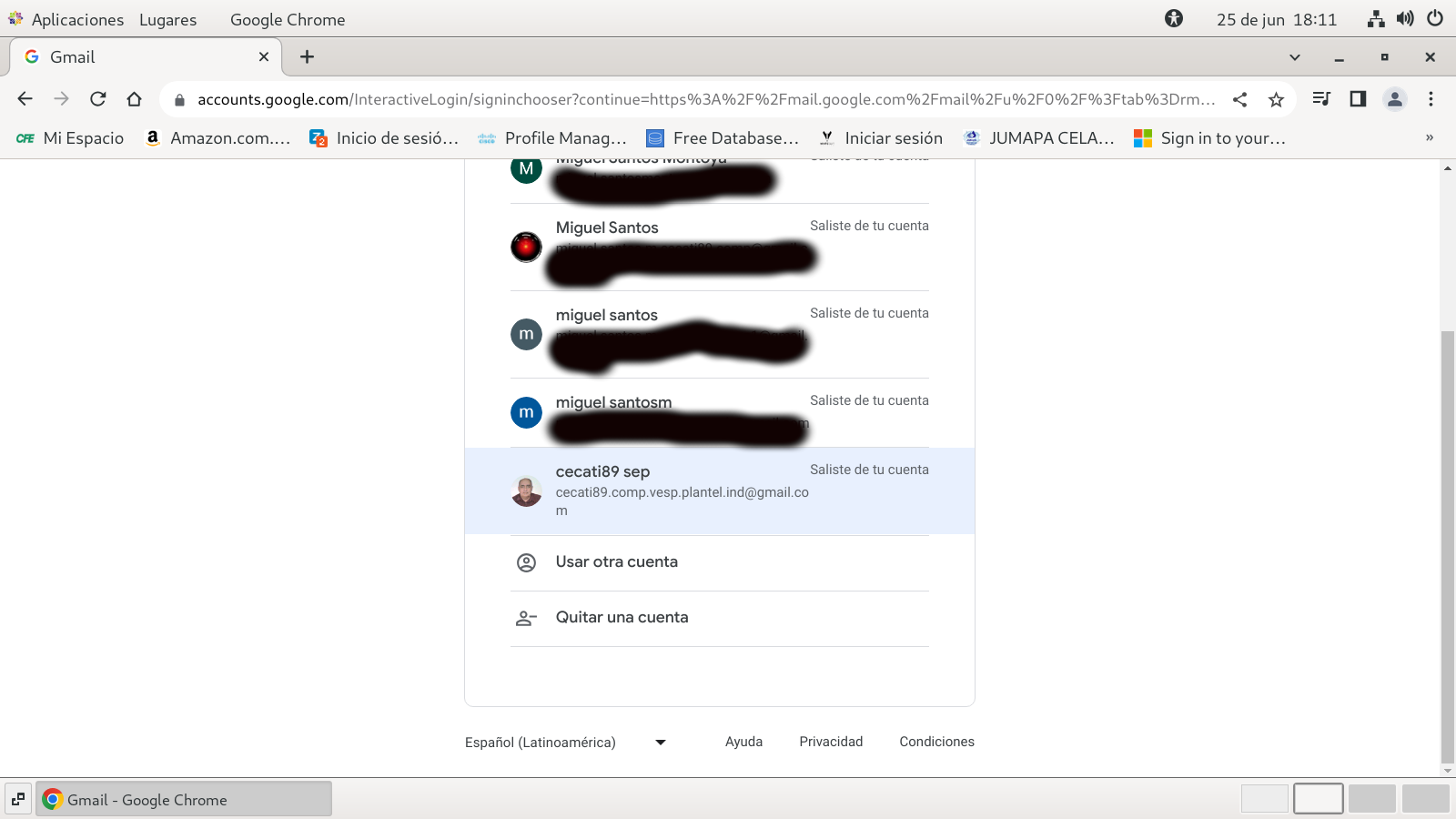

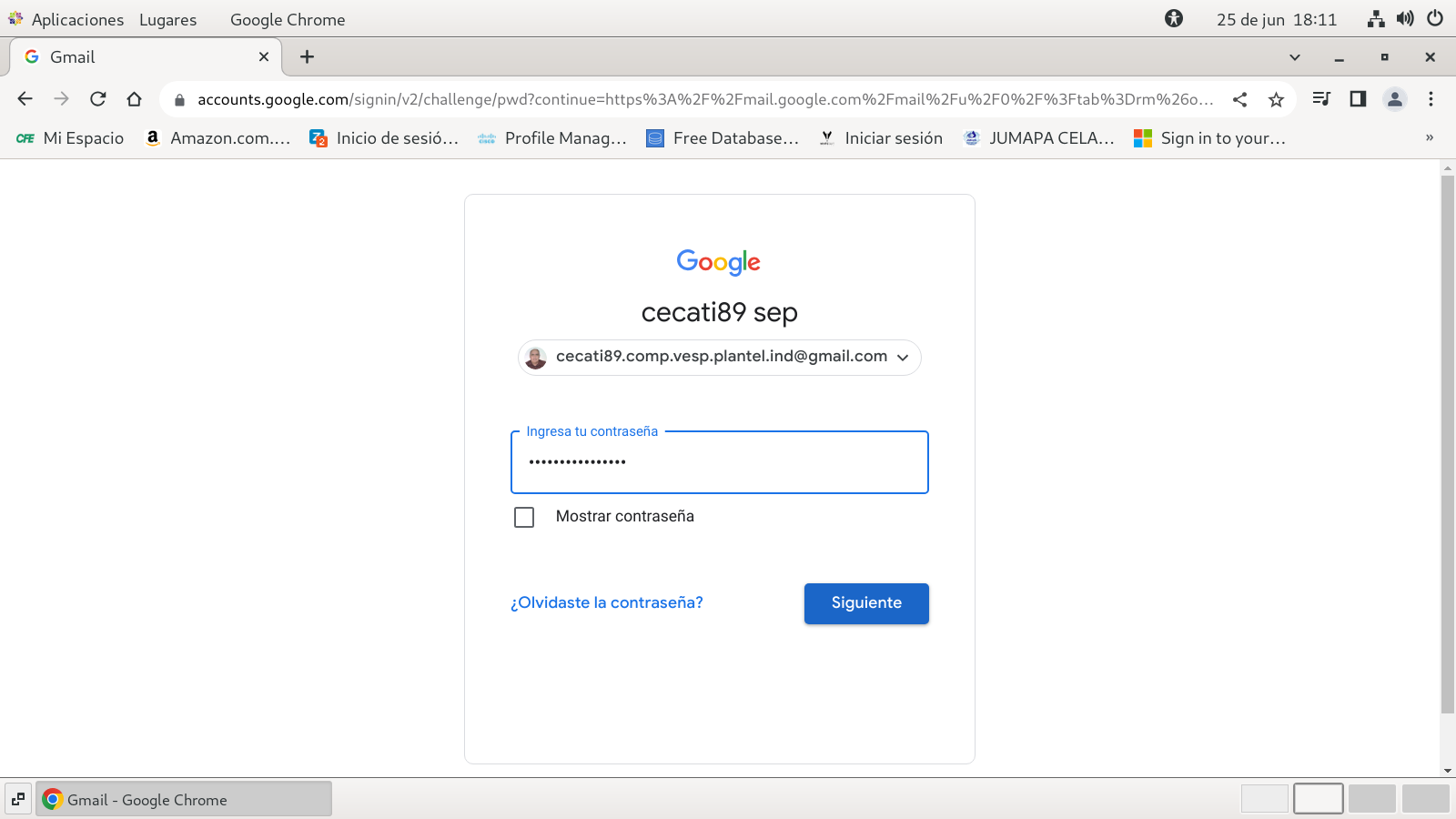

5.- Accede a tu correo con tu contraseña,

en ocasiones solicita confirmación con el método de 2 pasos

según realizaste la configuración inicial de tu cuenta

6.- Al ingresar a tu cuenta de correo usa

el siguiente menú (Google Aplicaciones, Google Apps)

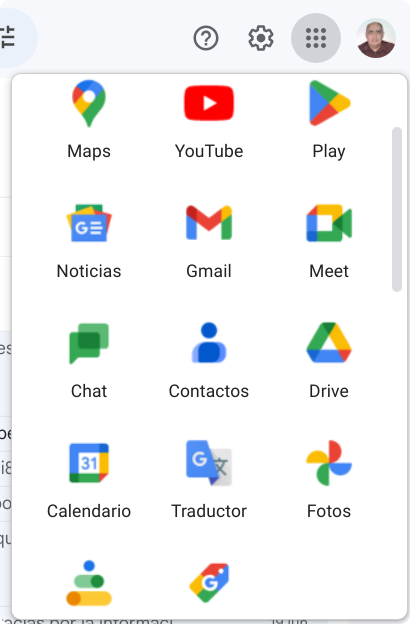

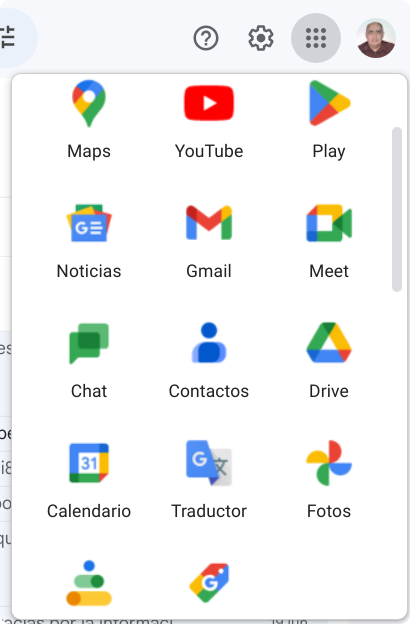

7.- Ahora veras una serie de aplicaciones

la que nos ocupa es Drive, es donde esta el espacio de 15 Gb,

para "dejar" tus archivos. Has clic en el, te llevara al espacio

de trabajo de Drive.

8.- Veras el espacio de Drive en la parte

superior esta Mi Unidad, en el siguiente vídeo te mostrare como

crear un directorio y subir imagenes , archivos , etc. y asi

mismo como se descargan, esto es algo particular, ya que se

descargan comprimidos en formato .zip para evitar tomar

archivo por archivo.

Veamos el proceso en video

Evidencia realizar un

proceso similar al explicado y realizando capturas de pantalla,

almenos subur a google drive, crear una carprta, subir 2

archivos de cualquier tipo, cerrar al app, volver ingresar y

descargarlos en un directorio que tu elijas, y descomprimir ahi

los archivos. Realizar capturas de pantalla en los procesos de:

ingresar a la app Goggle, creacion de directorio en Drive, subir

archivos al directorio, cerrar la apps drive, ingresar a drive,

y descarga de los 2 archivos, y descomprimirlos en el disco.

(antes de esto revisa varias veces, si es necesario el video,

para que te familiarises con el proceso)

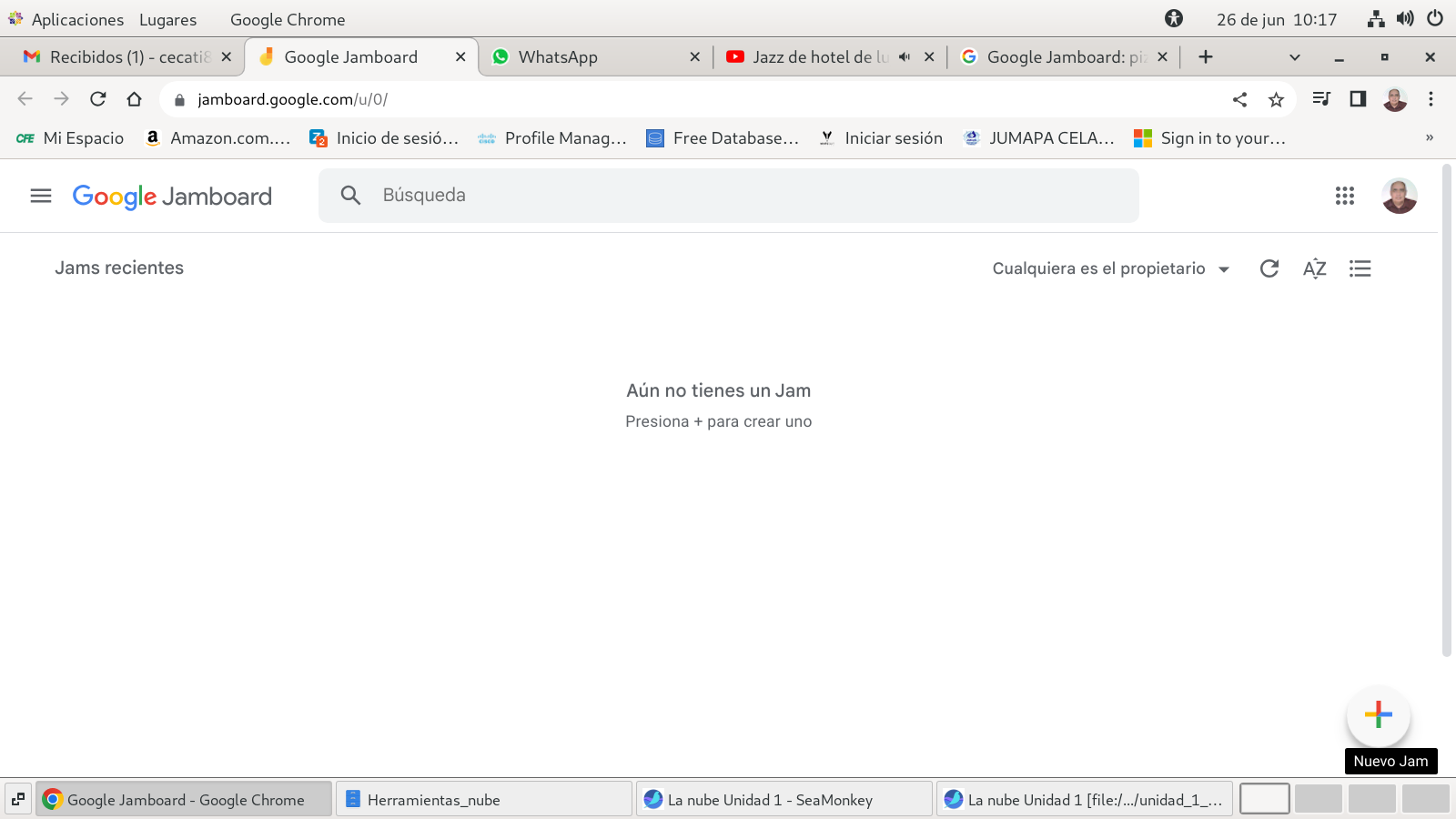

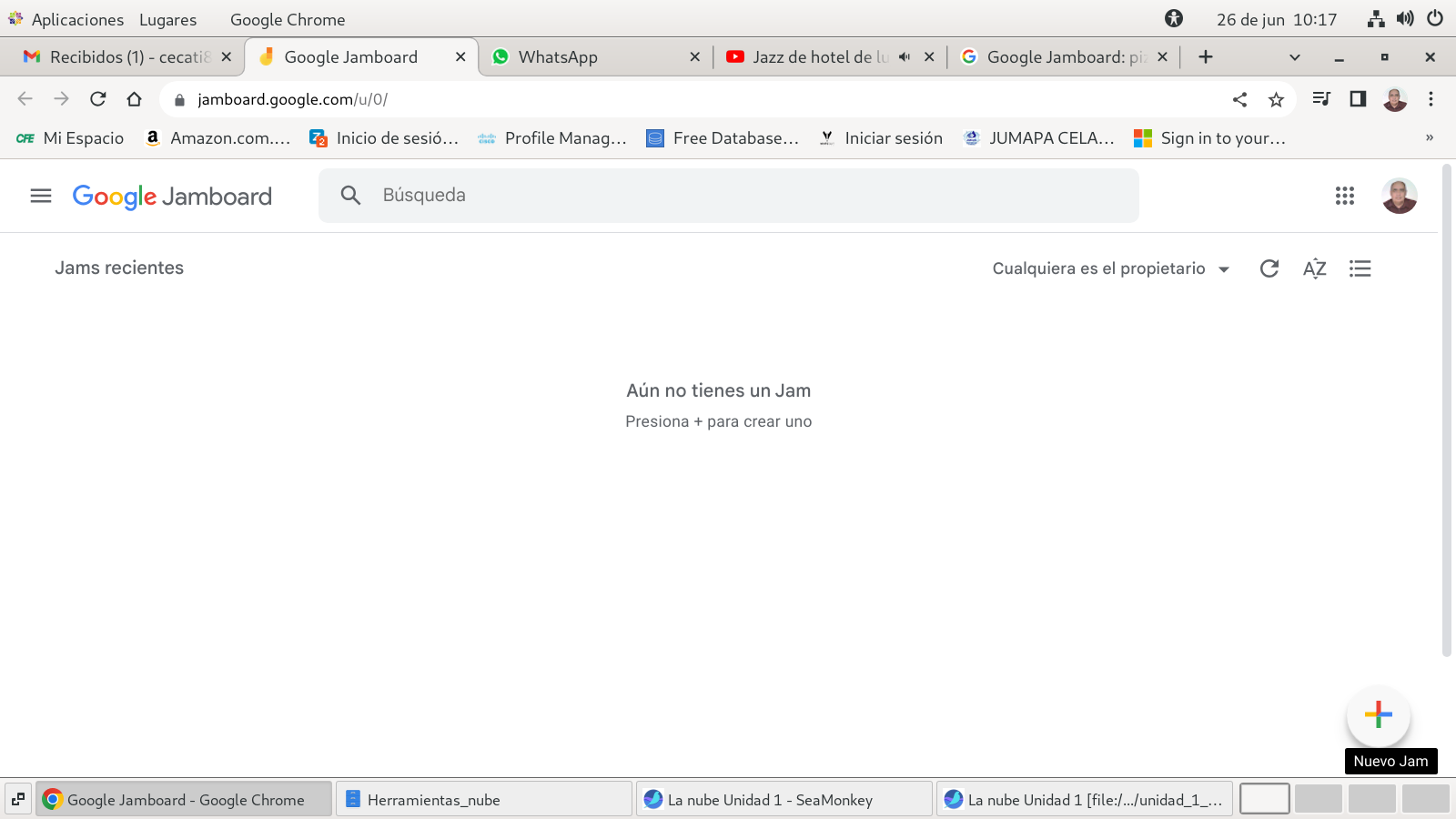

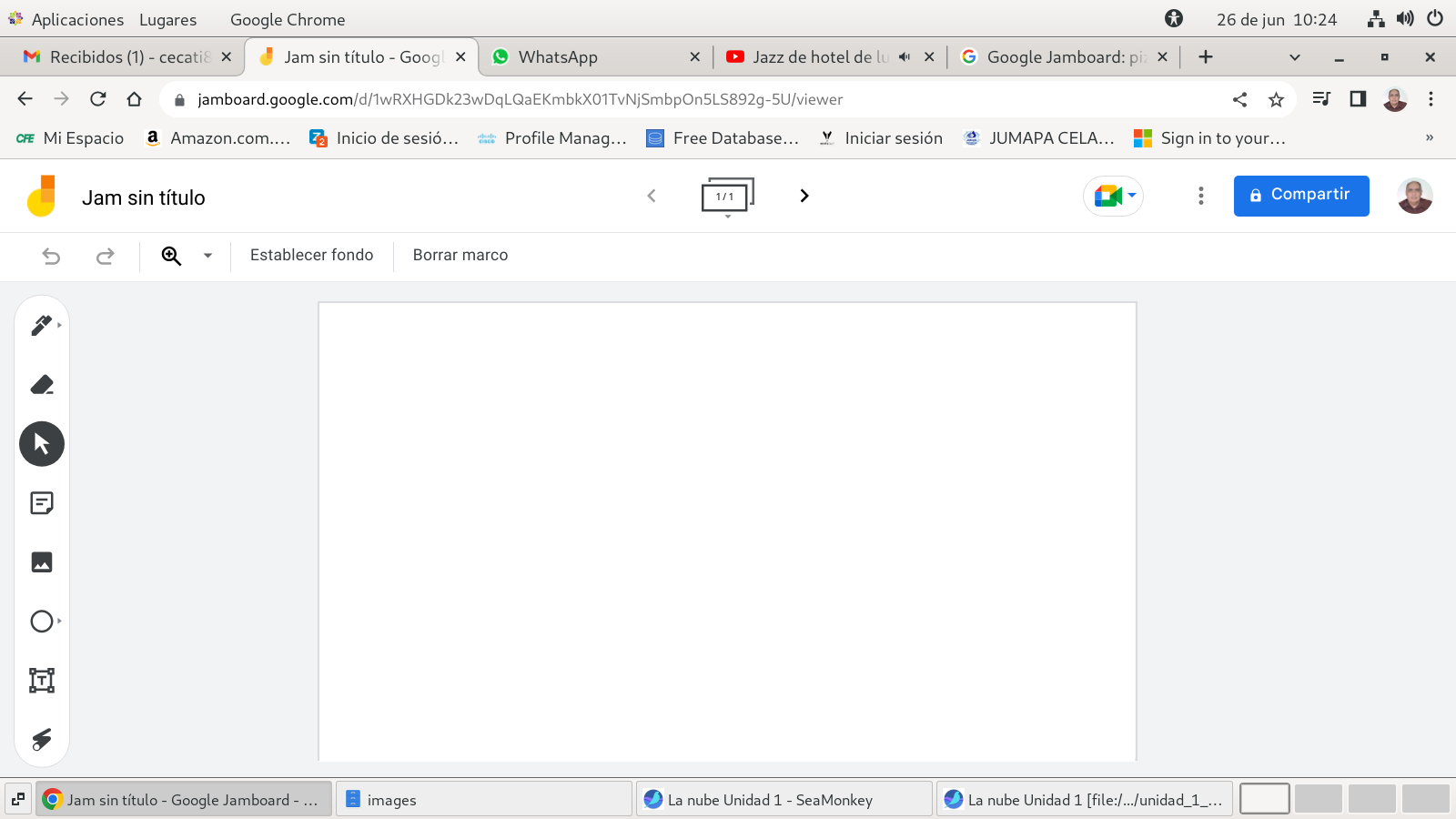

Servicio de Jam de Google.

Jam Board

Aumenta la colaboración y la participación de los alumnos

mediante la app de Jamboard, que cuenta con tecnología de Google

Cloud. Los usuarios de tablets para estudiantes pueden acceder a

un completo paquete de herramientas de edición para colaborar con

alumnos o educadores. Además, hasta puedes acceder a la app desde

un navegador web.

Jamboard es una pantalla inteligente que te permite extraer con

rapidez imágenes de una búsqueda en Google, guardar el trabajo en

la nube automáticamente, usar la herramienta de reconocimiento de

formas y escritura a mano fácil de leer, y dibujar con una pluma

stylus, pero borrar con el dedo igual que en una pizarra.

Para iniciar esta app, usamos el mismo metodo para ingresar a

nuestra cuenta de Gmail, y seleccionamos de la lista de apps

Jam :

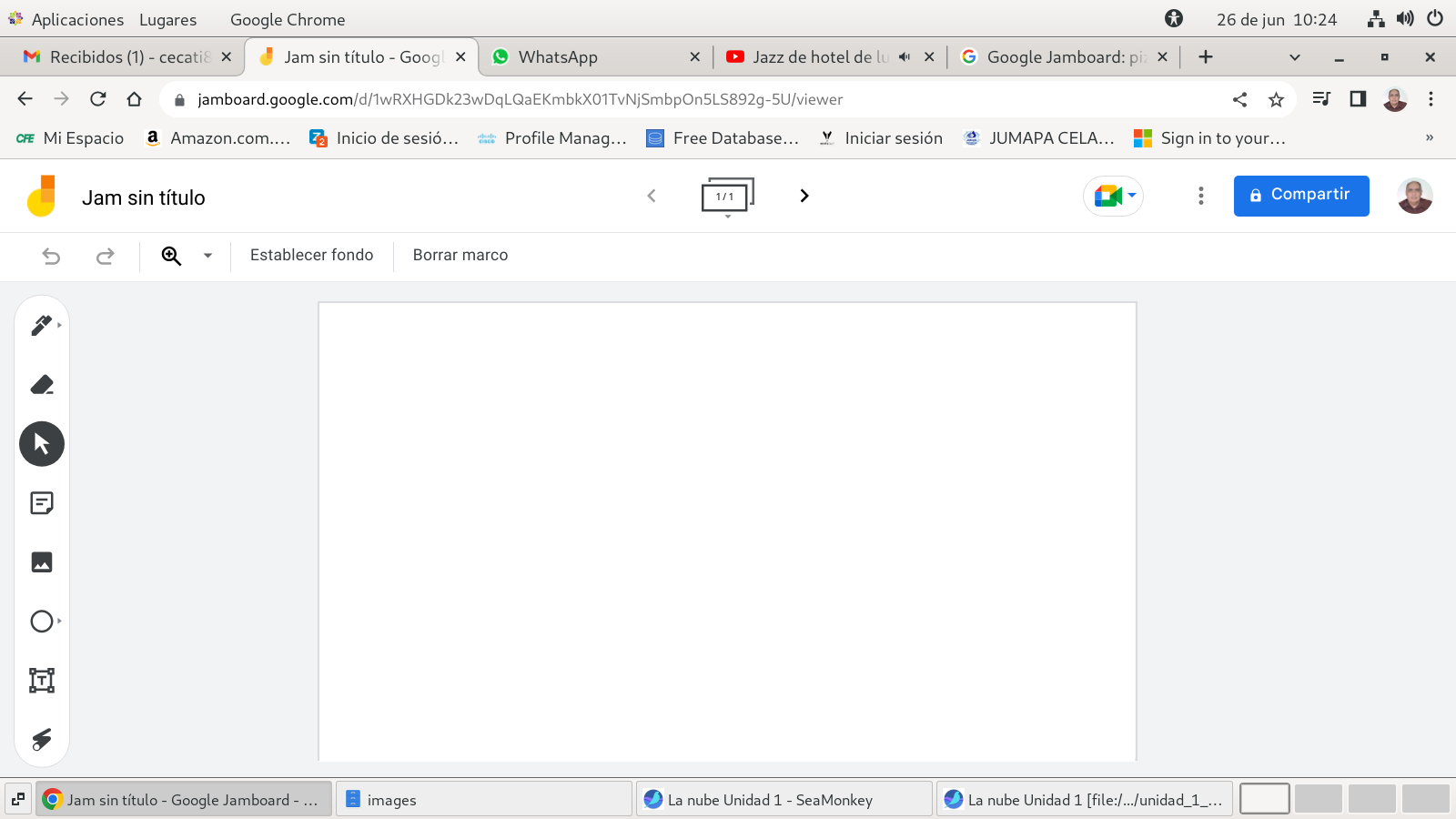

Doble clic en esta, nos lleva a la siguiente ventana de

aplicación:

Para comenzar hacemos clic en el signo mas , en la parte

inferior derecha:

Lo cual nos mostrara un pizarrón (por decirlo de alguna manera,

ya que este es virtual y en la nube)

cada elemento de la izquierda tiene una función

en el pizarrón a continuación explicaremos, ya que es extenso lo

realizaremos con un vídeo y observando las herramientas en cada

caso, es practico hacerlo de esta forma ya que la explicación de

cada uno en texto llegaría a ser extenso y tedioso para aprender.

Primero es conveniente subir las fotografías o vídeos a Google

Fotos, y después usar Jam para integrar el ejercicio que deseamos

Así que aquí esta el vídeo de Google Fotos y Jam Board Video

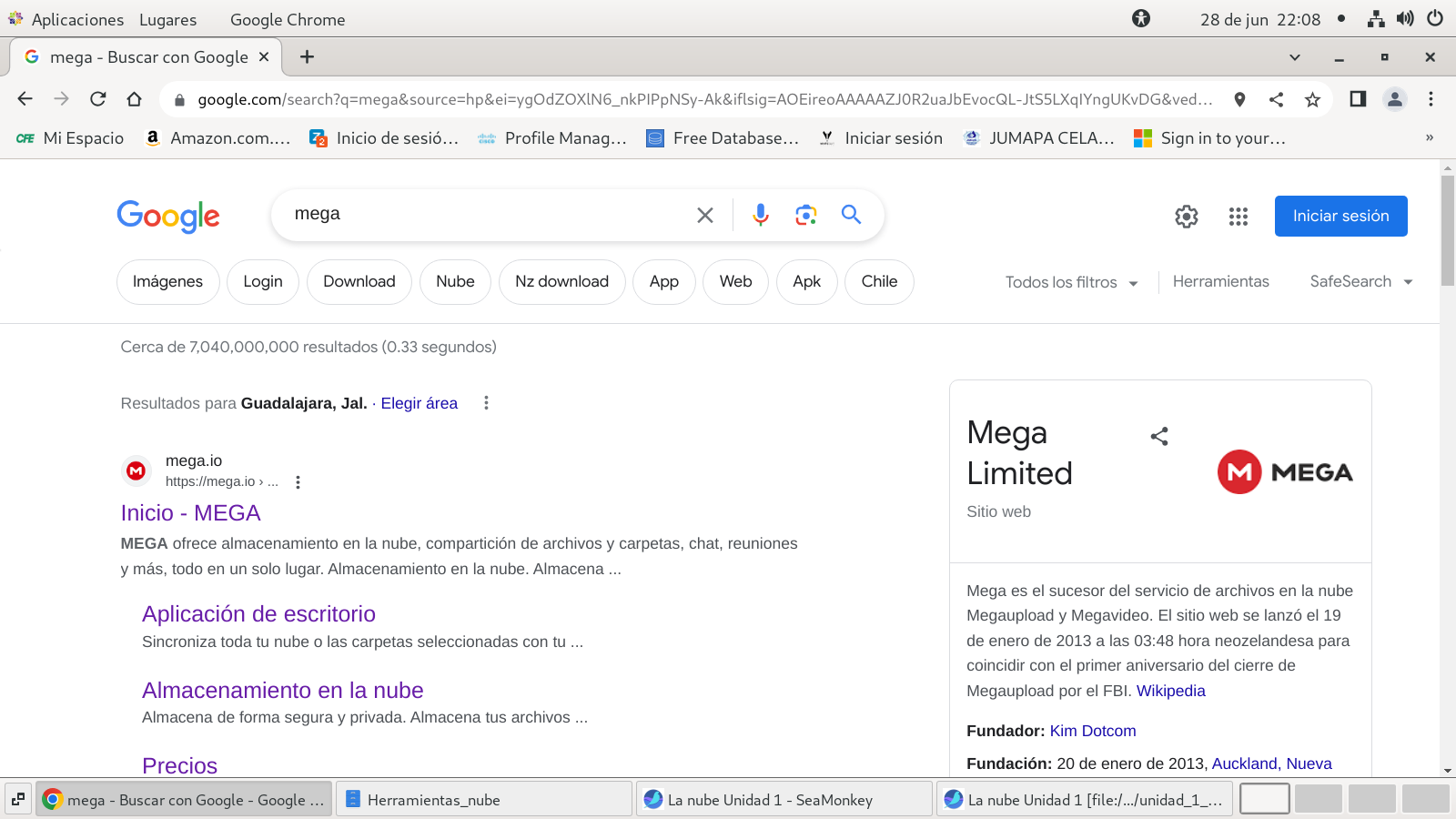

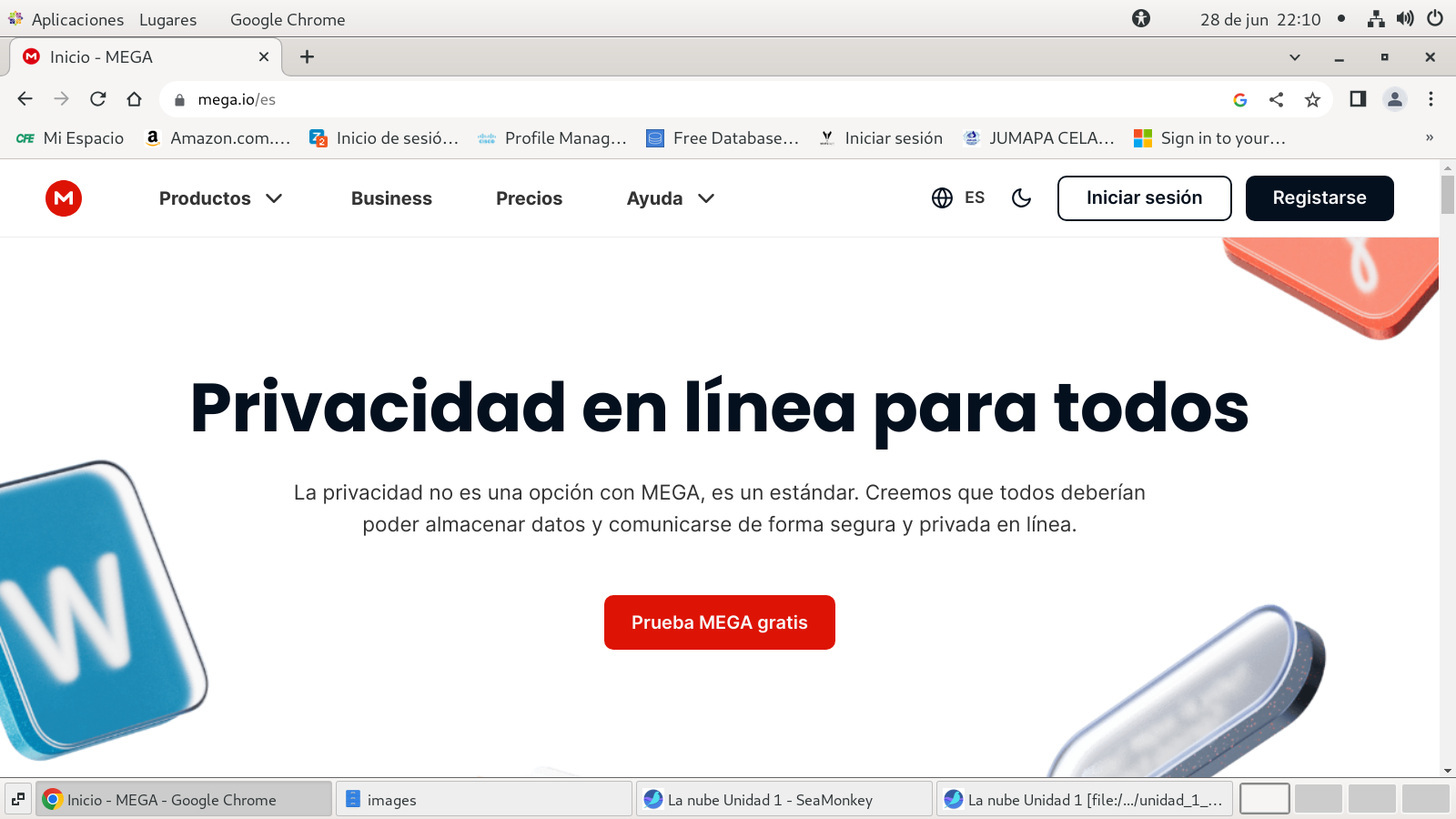

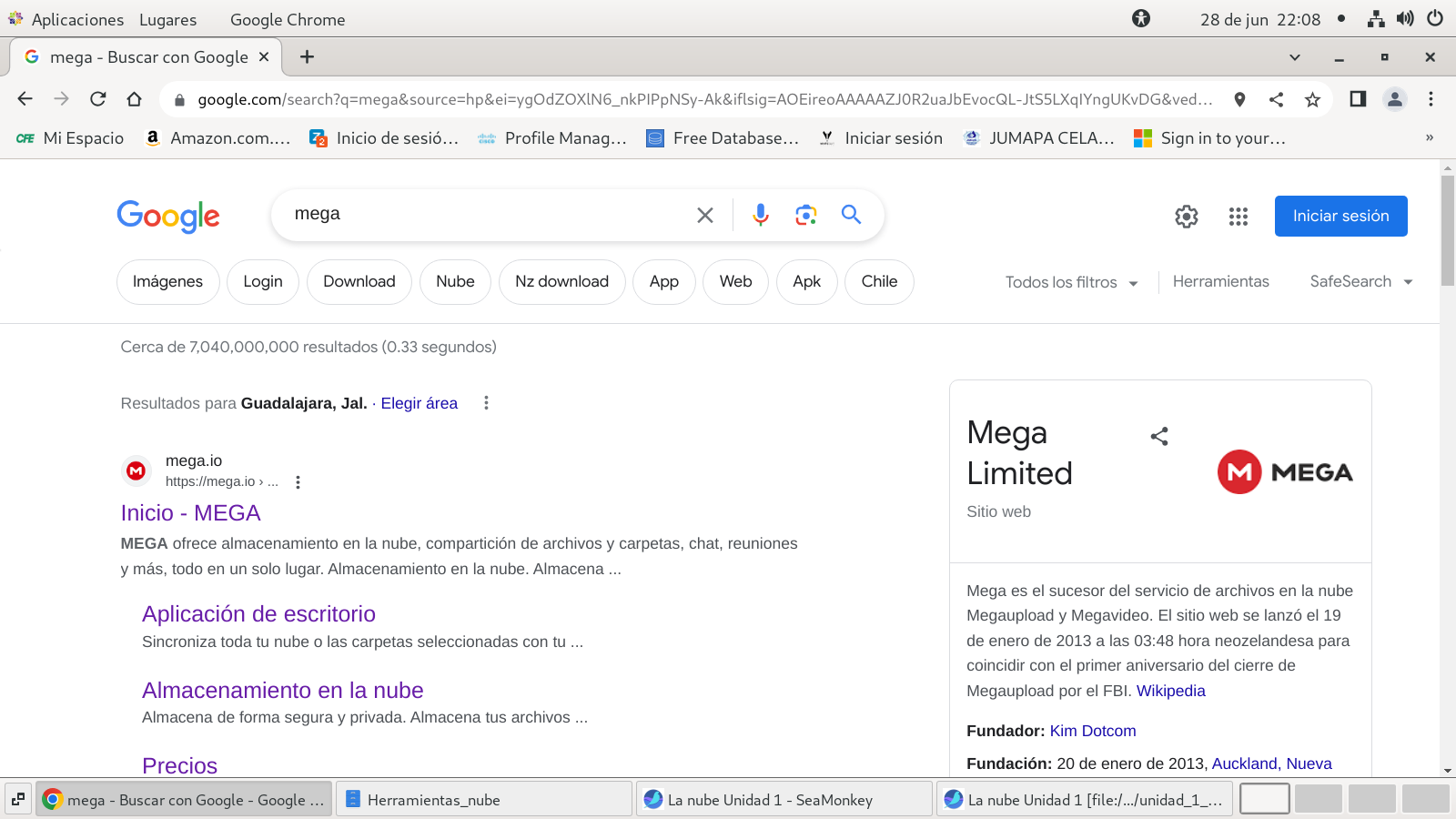

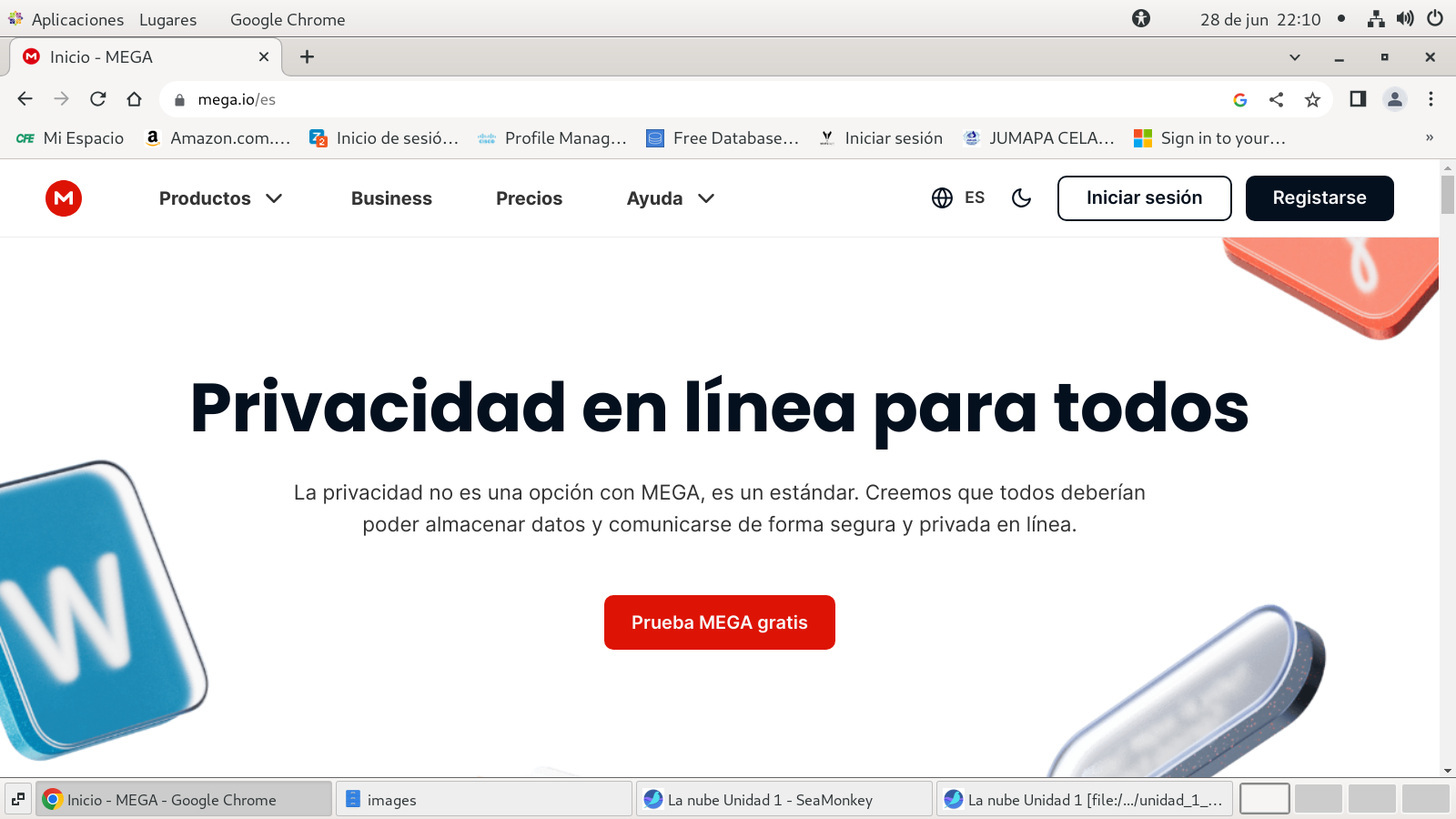

MEGA

MEGA ofrece almacenamiento en la nube, compartición de archivos

y carpetas, chat, reuniones y más, todo en un solo lugar.

Almacenamiento en la nube.

Almacenamiento en la nube

Almacena datos de forma segura en línea. Obtén mucho espacio de

almacenamiento, se amplía fácilmente y sube archivos y carpetas

grandes.

Chat

Envía mensajes individuales a los contactos de MEGA y participa en

chats de grupo con quien quieras, incluso con usuarios que no sean

de MEGA.

Llama y reúnete

Realiza llamadas, videollamadas y celebra reuniones con quien

quieras. Tus invitados pueden unirse a una reunión o a un chat de

grupo sin tener que registrarse en MEGA.

Esta empresa ofrece en seguridad en lo siguiente:

Protegemos tus datos con cifrado de conocimiento cero, también

conocido como cifrado punto a punto controlado por el usuario.

Solo el remitente y el receptor de esos datos tienen las claves

necesarias para verlos, leerlos o escucharlos. Para todos los

demás, incluido MEGA, los datos parecerán un galimatías imposible

de leer o comprender.

Este servicio ofrece algo que los demás no

mencionan:

Enviar clave de descifrado por separado

Cada elemento en MEGA tiene una clave de

descifrado única. Cuando compartes un enlace, de forma

predeterminada, la clave de descifrado se envía junto con él. Pero

para mayor seguridad, también puedes optar por exportar y enviar

la clave de descifrado por separado. La persona que recibe el

enlace debe ingresar la clave antes de poder abrirlo.

También MEGA es famoso por almacenar programas piratas,

peliculas, libros, etc. lo que te imagines y lo que no te imagines

esta ahi.

Teniendo una cuenta en MEGA, al usar un link de descarga de

otro usuario, porque este súbio "algo" que te interesa, puedes

tener beneficio de descargas por ser usuario del sitio, es decir a

los que no son usuarios del sitio, les limita la descarga a una

cantidad de Mb, pero si eres usuario con una cuenta, te permite

descargar sin limites.

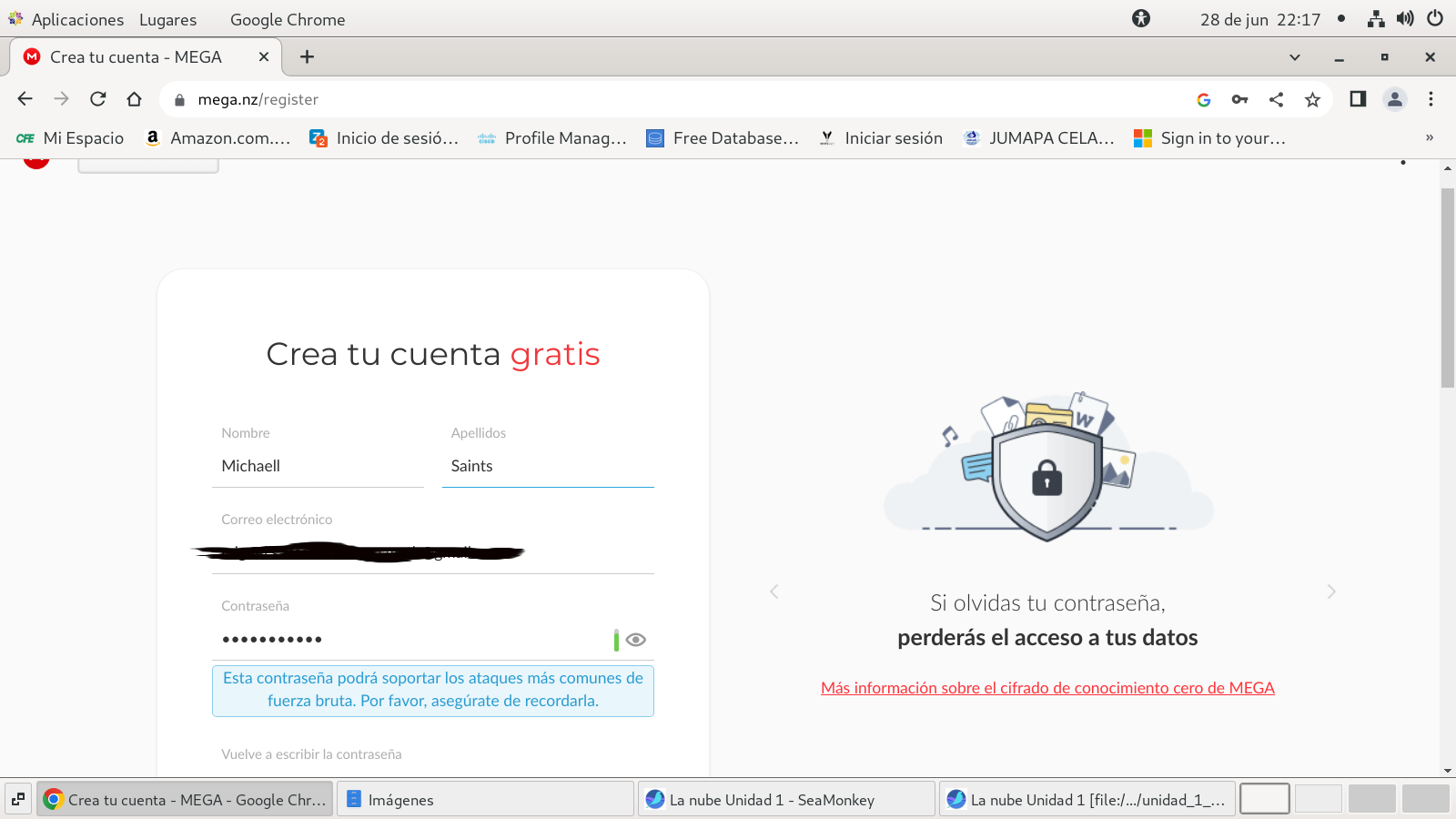

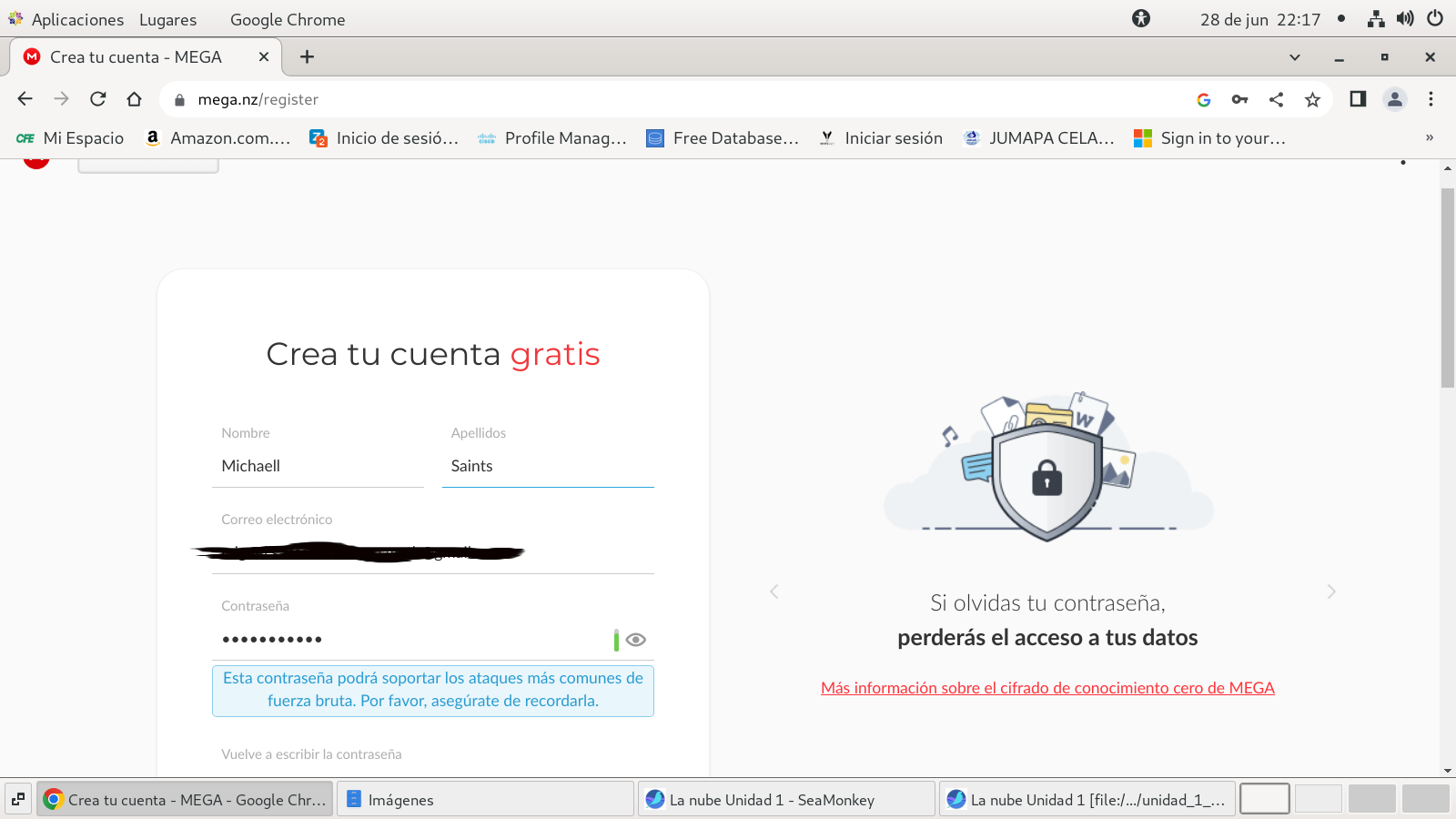

Iniciamos con el navegador, ingresamos MEGA

Iniciamos la prueba gratuita

Creamos una cuenta, muy importante en este sitio no des tu

nombre verdadero, se sobre entiende que debera ser un avatar (en

nombre) o un alias, pero si necesitas un correo real, porque te

envia un mensaje para confirmar tu ingreso.

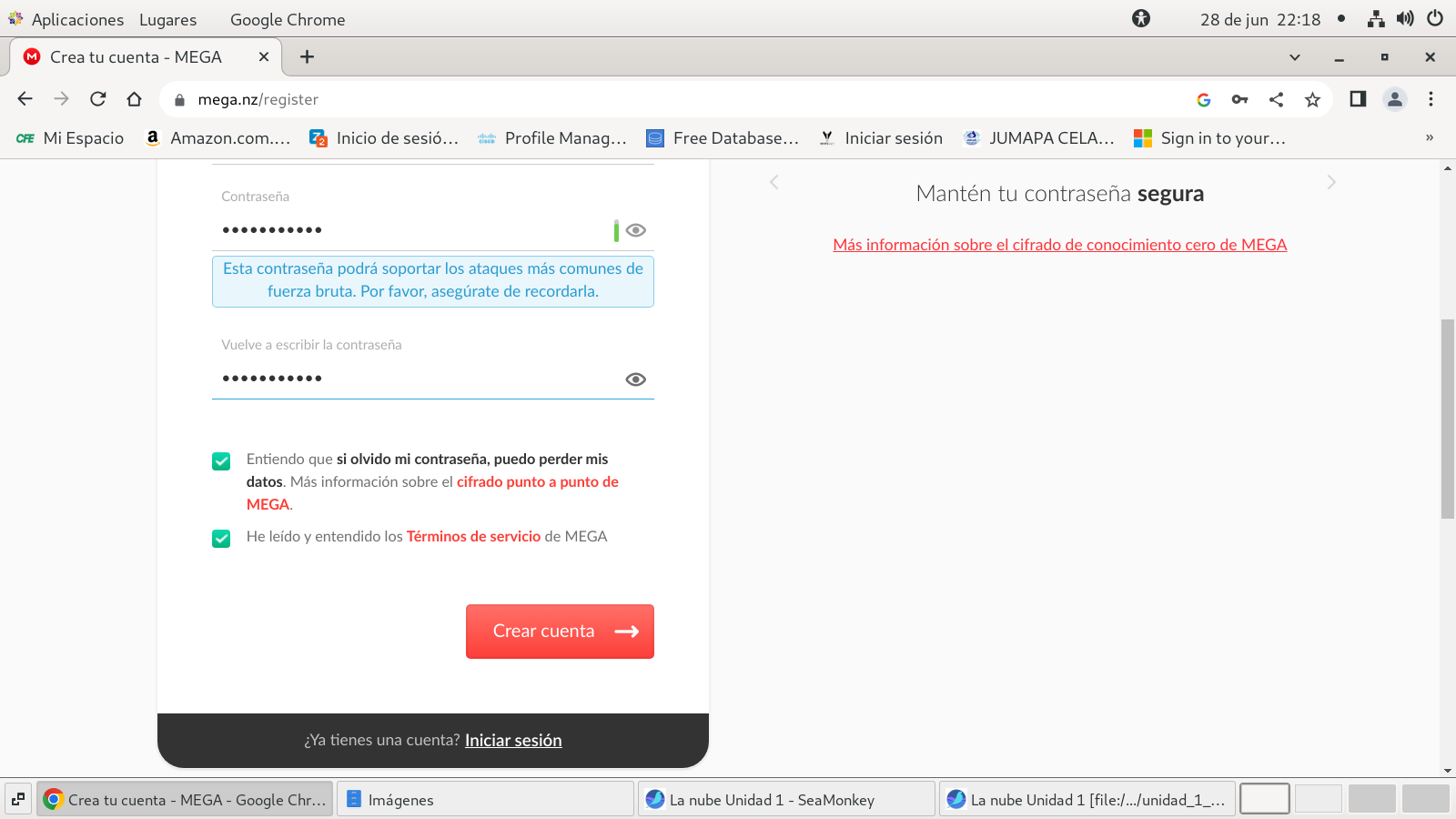

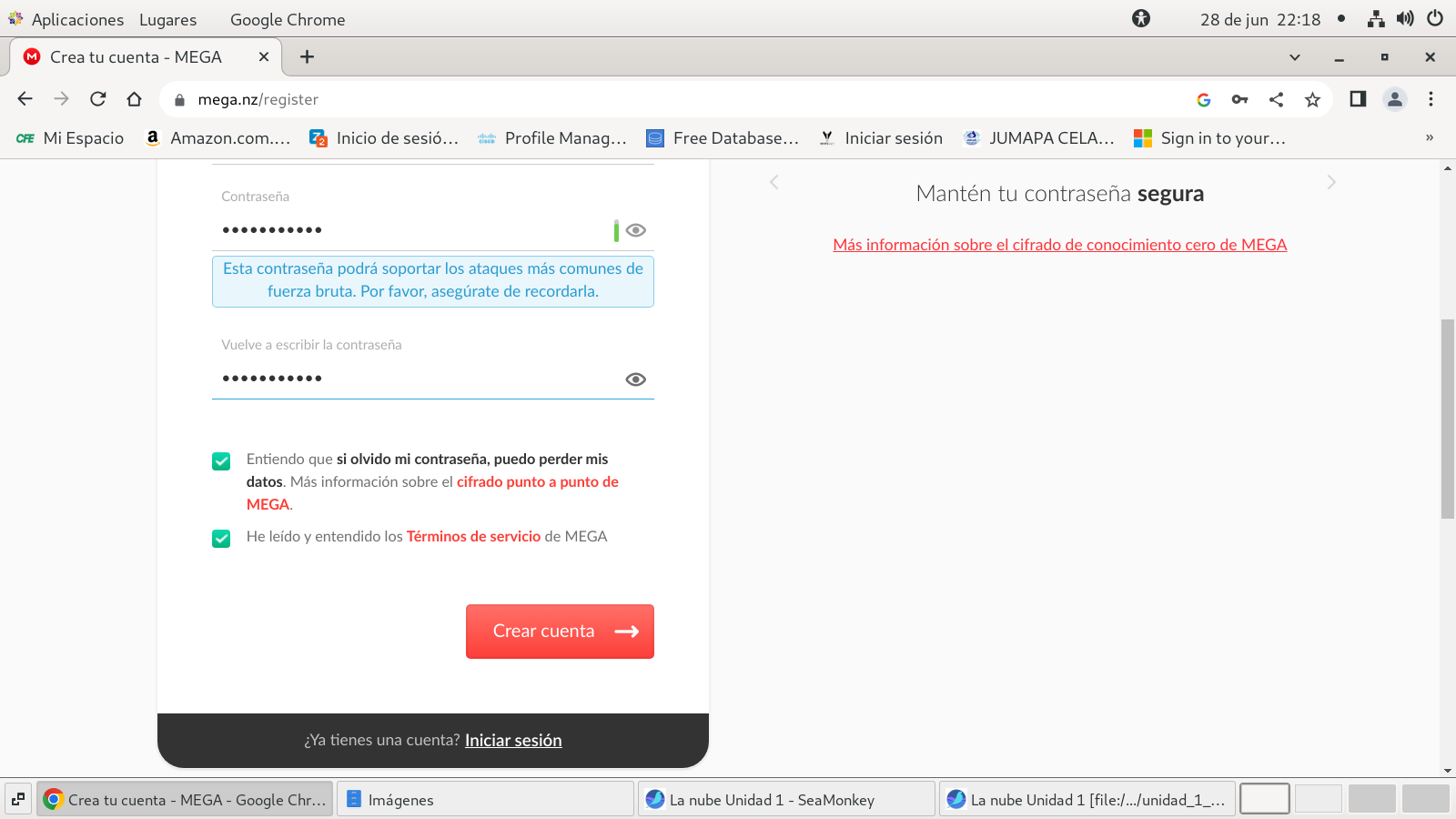

y terminamos el registro

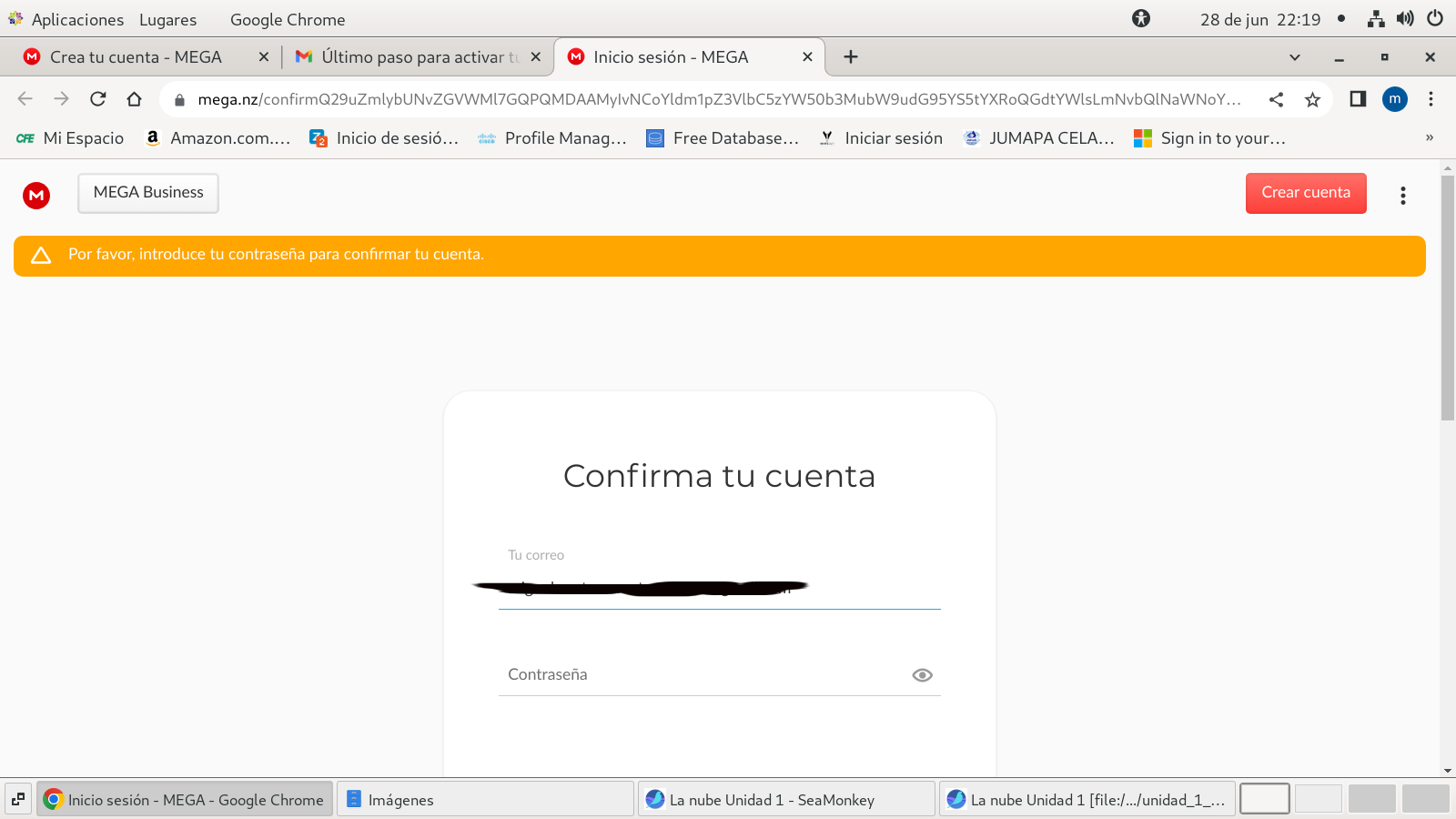

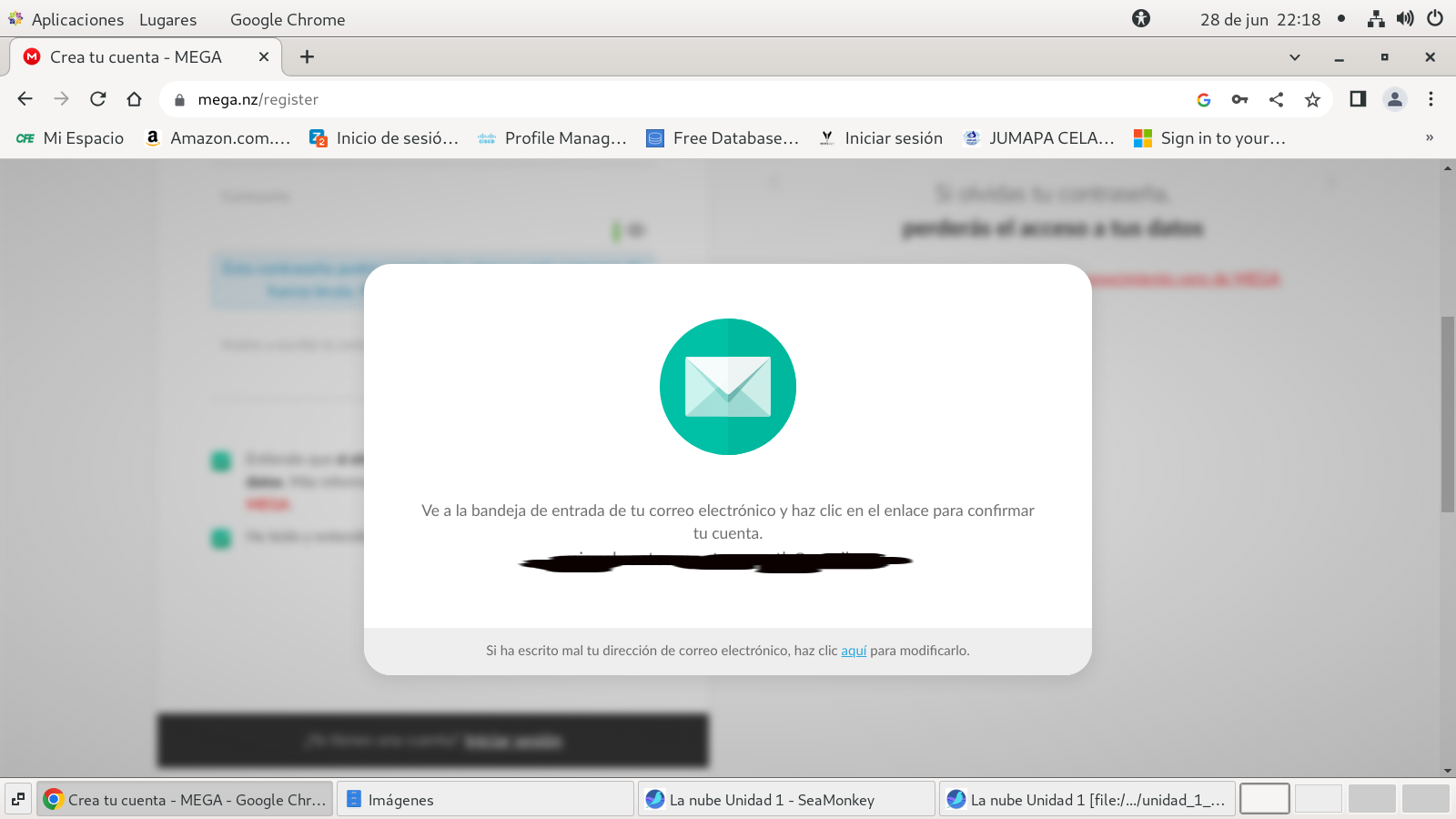

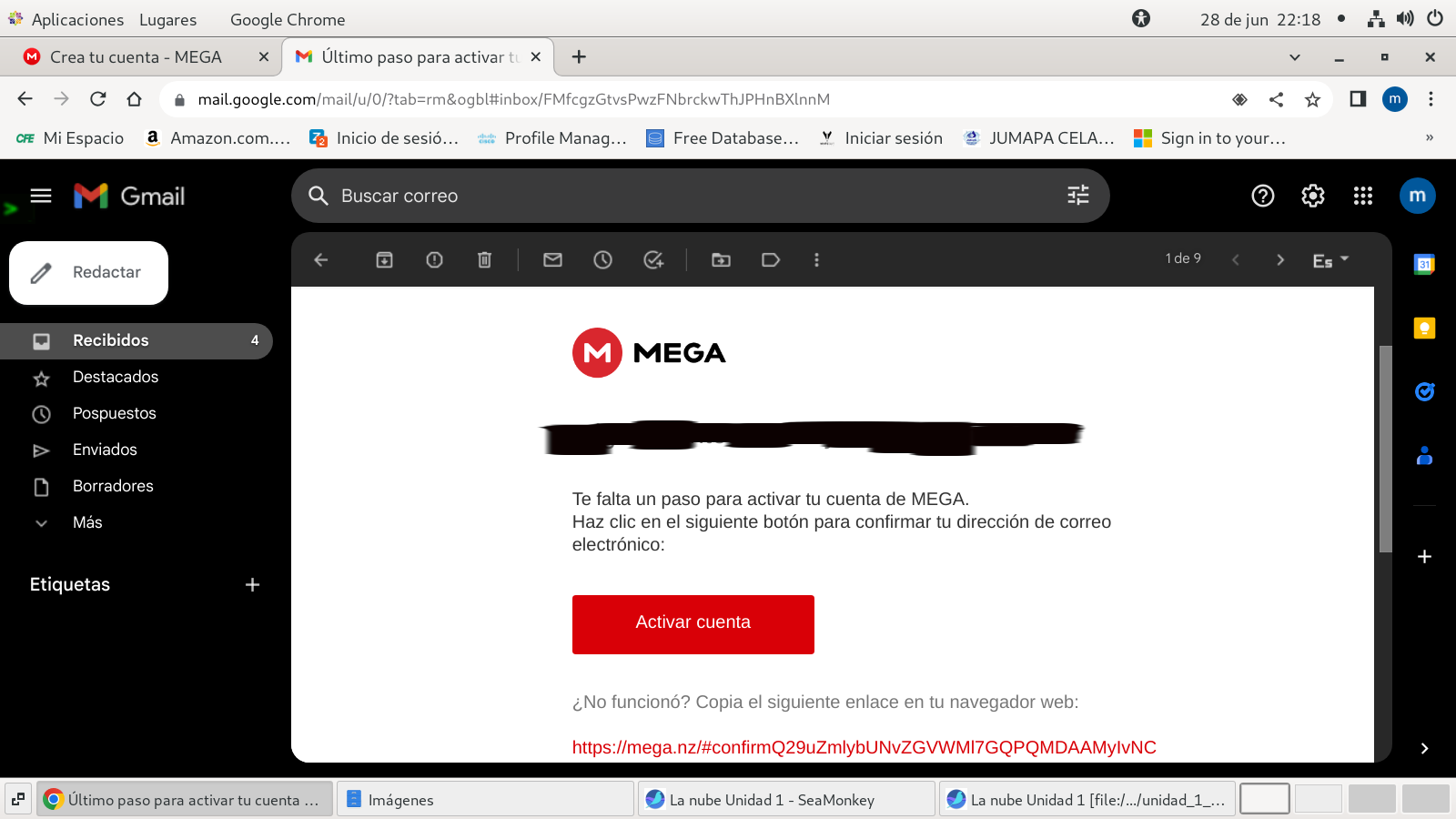

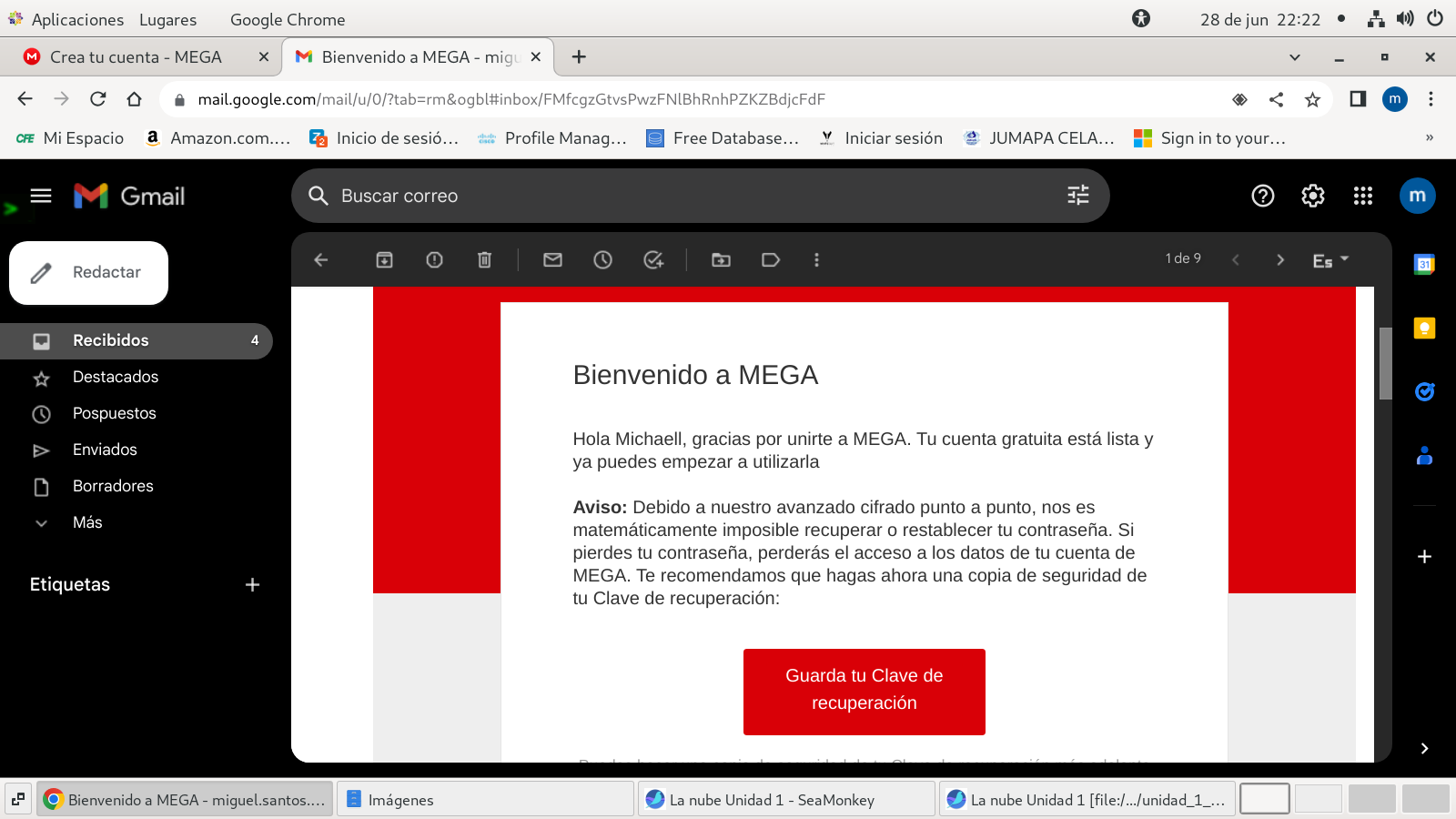

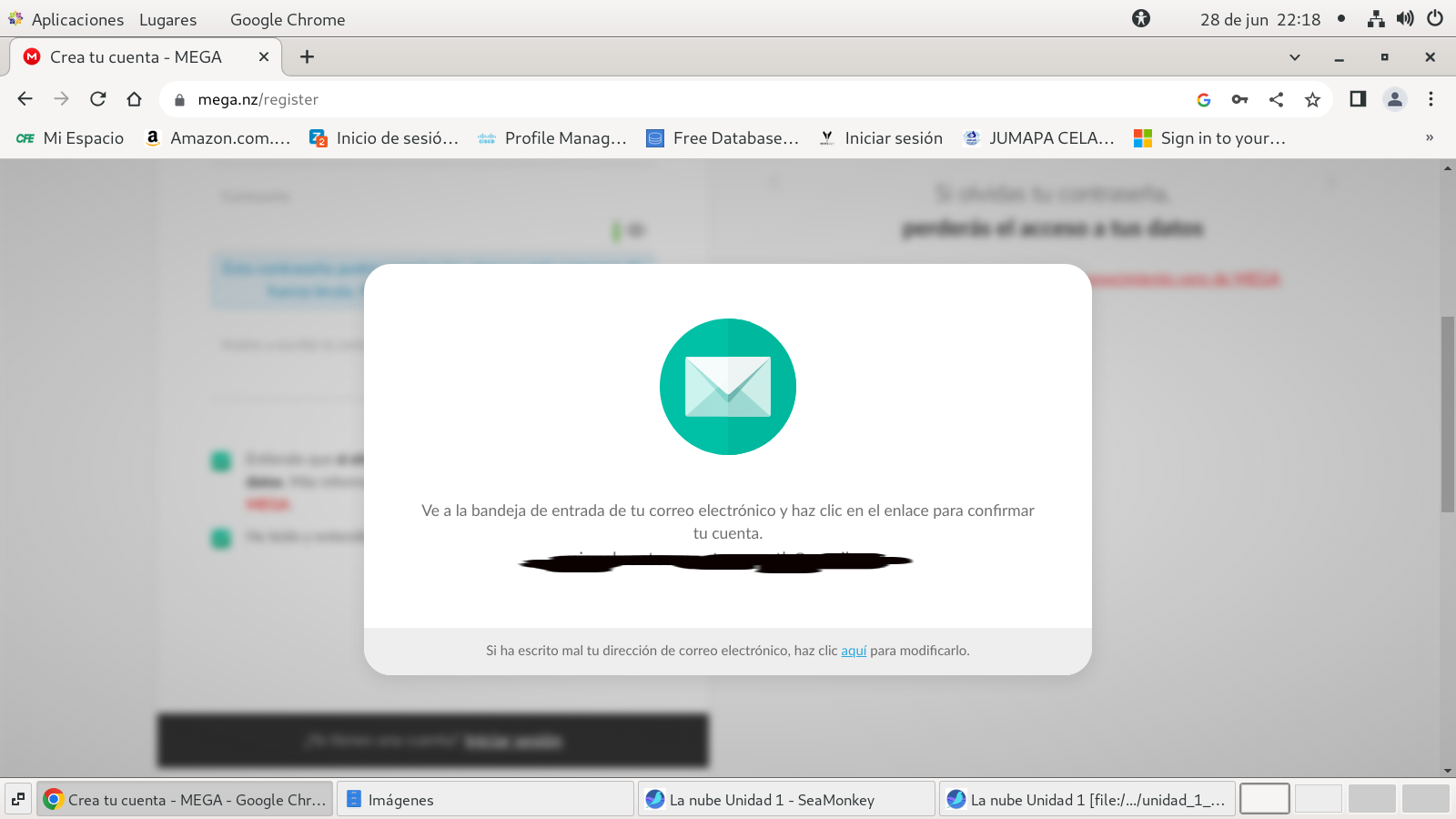

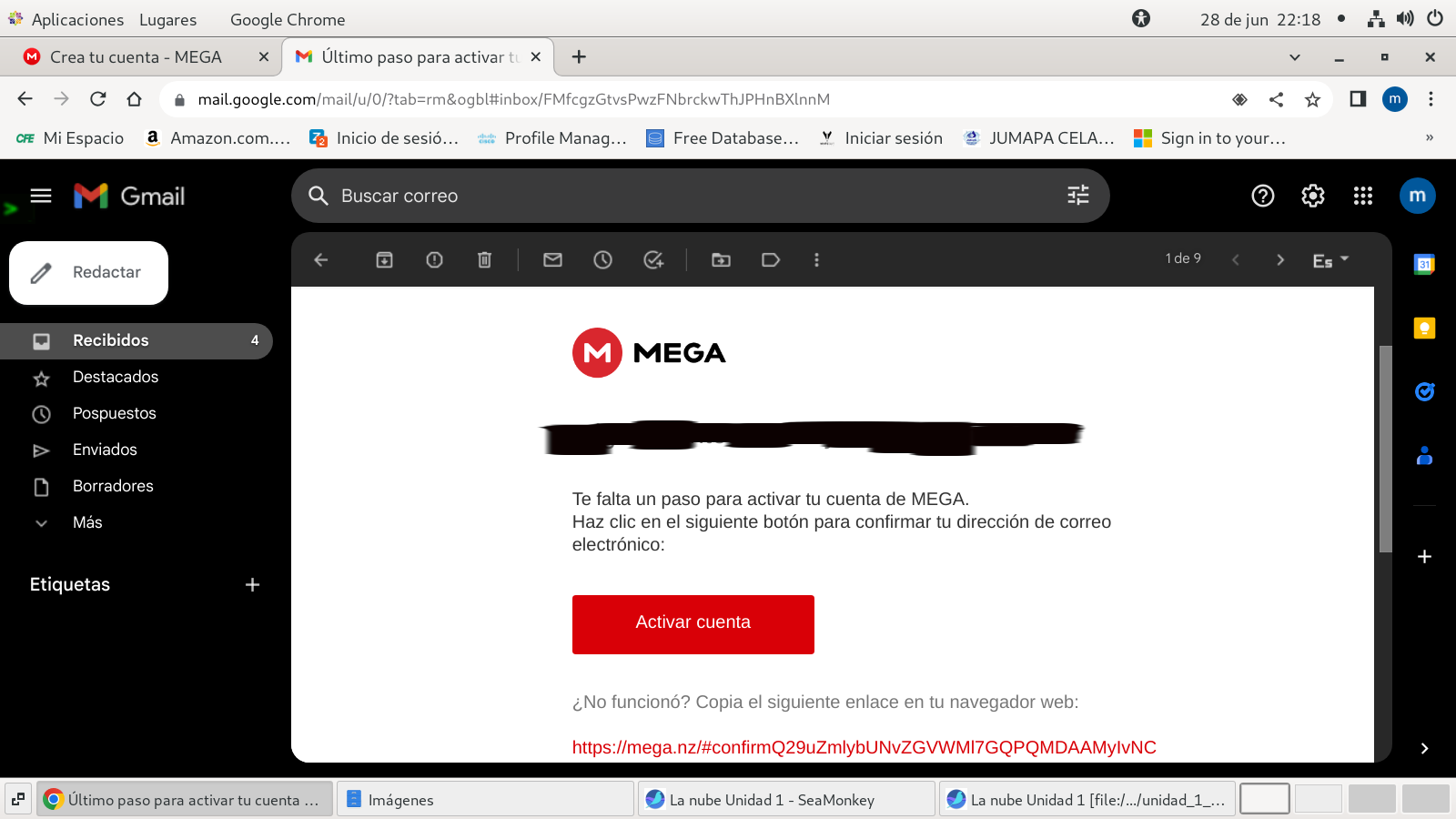

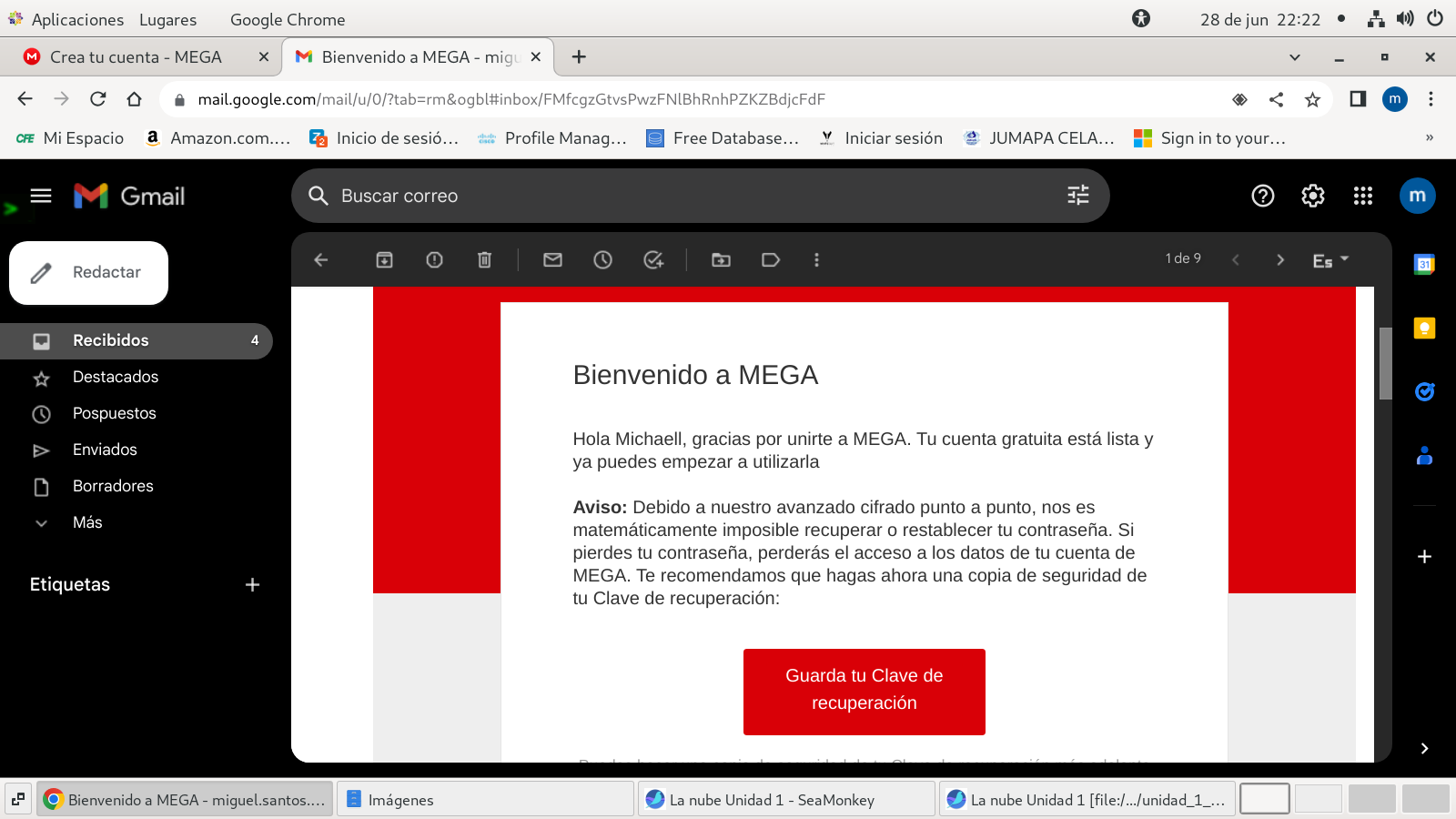

al crear cuenta te enviara un mensaje a tu cuenta de correo,

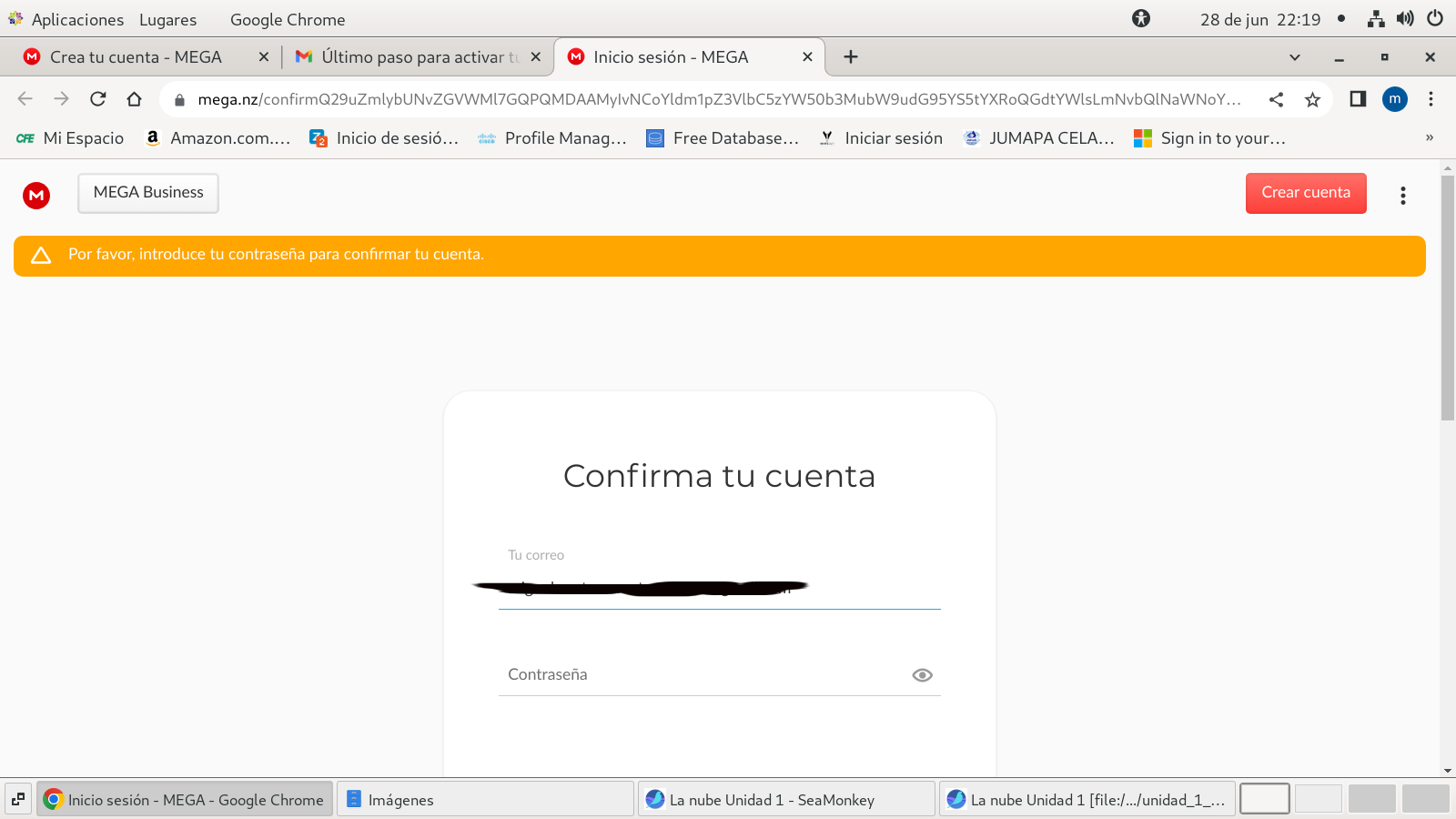

confirma tu correo y contraseña si la solicita:

antes de salir a revisar tu coreo te solicita confirmación en tu

correo:

ingresa a tu correo, y has clic en el botón activar cuenta:

te solicita administrar tus cuentas desde Google, puedes negar

esta petición.

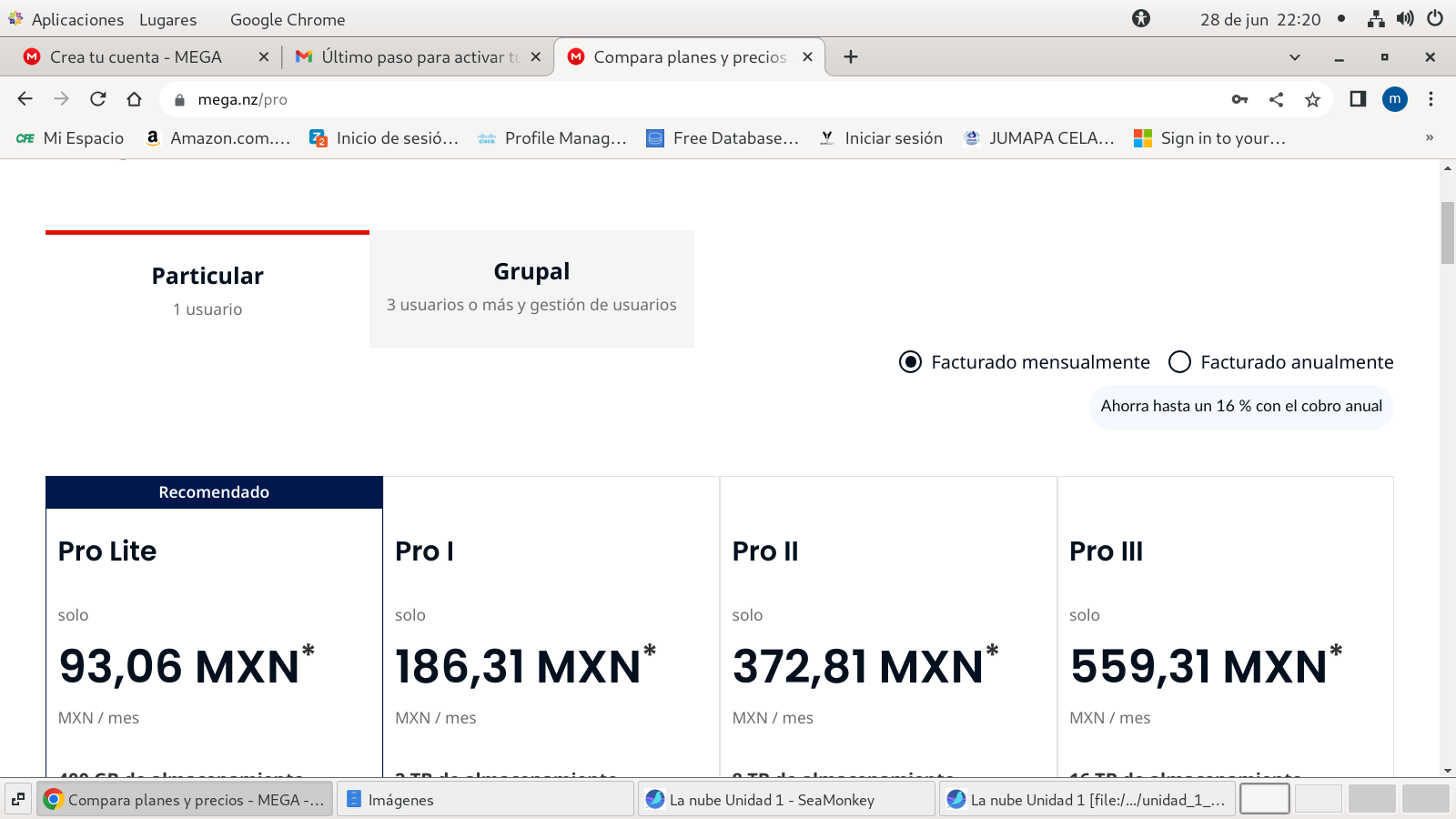

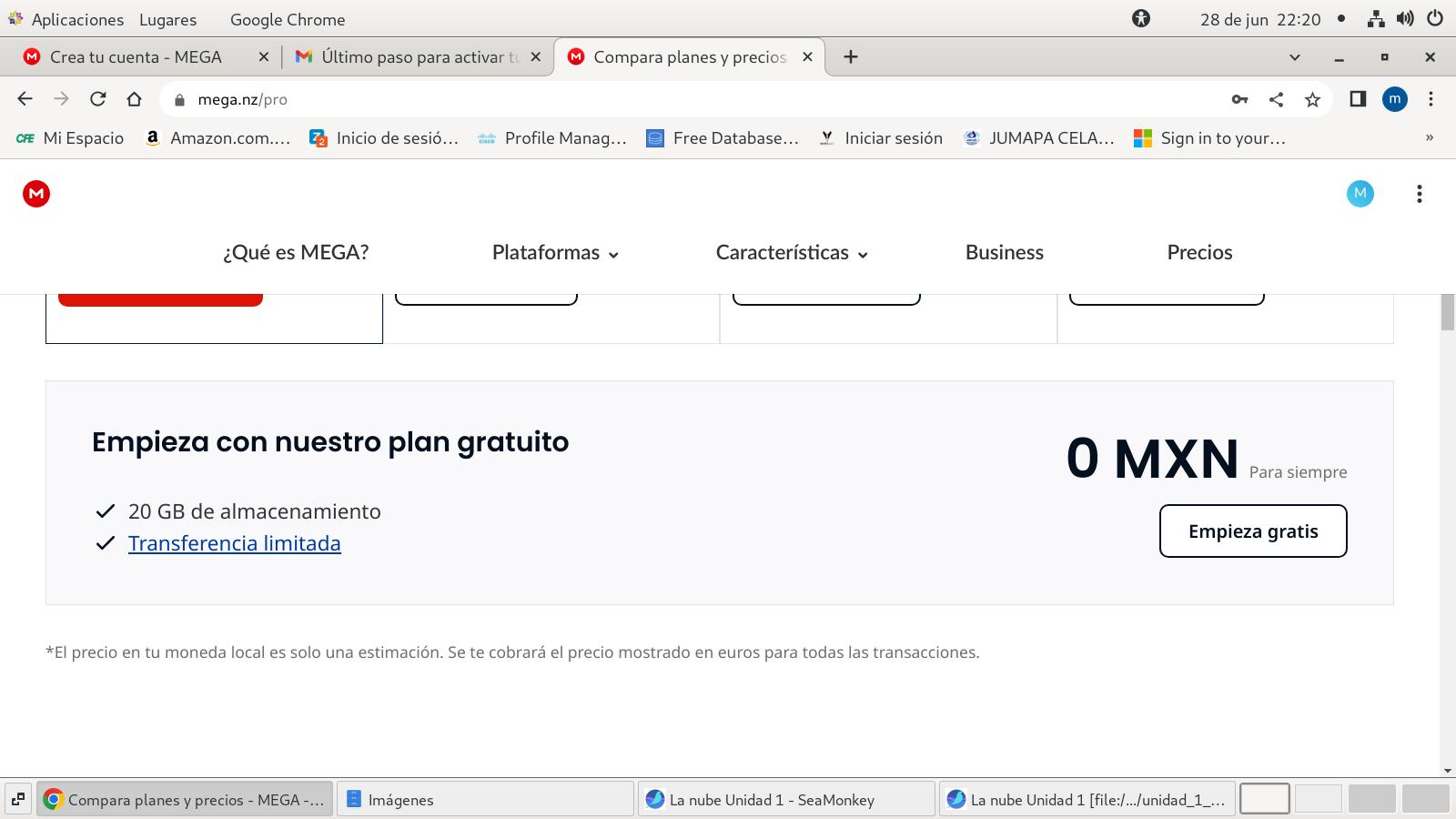

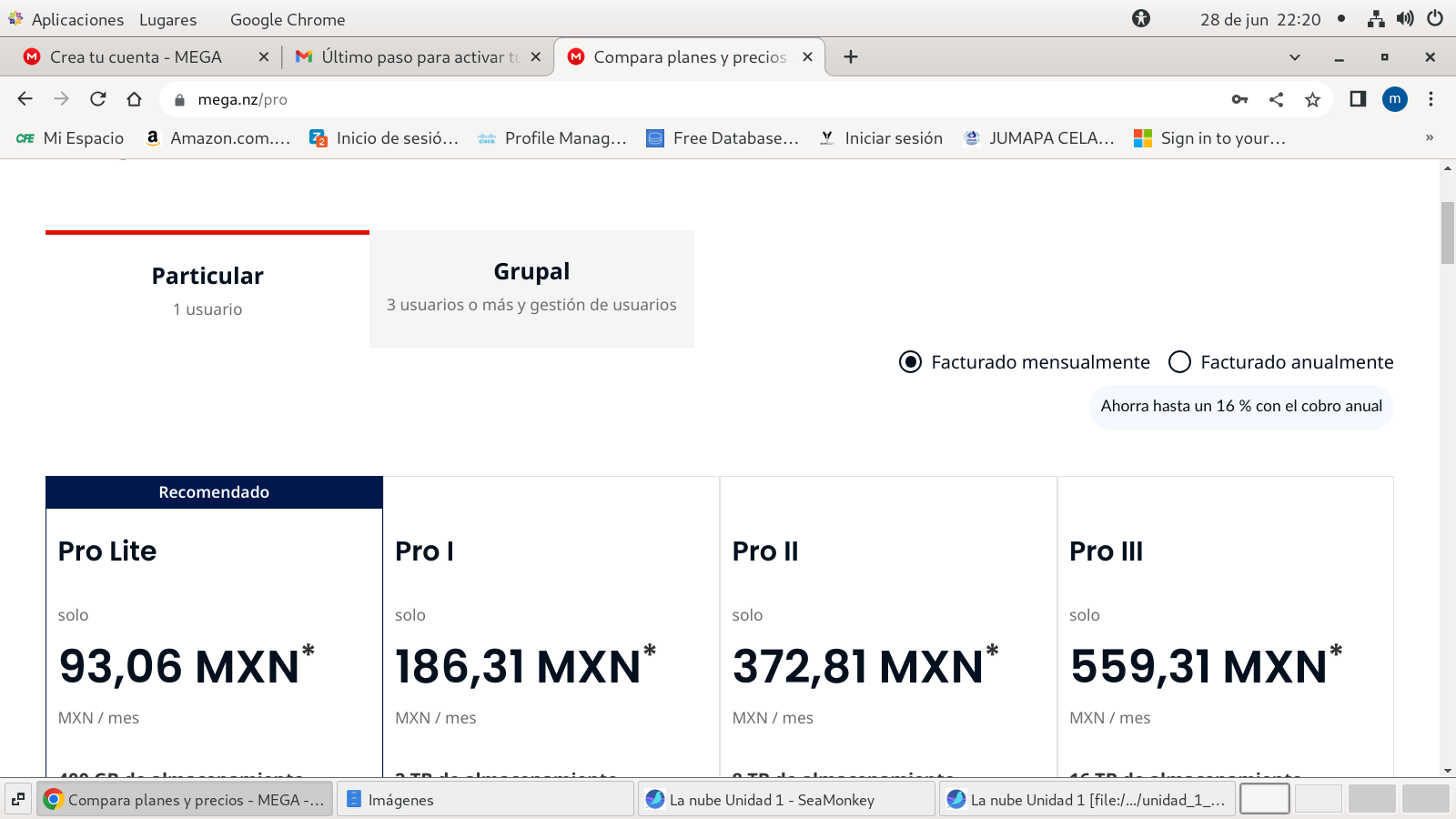

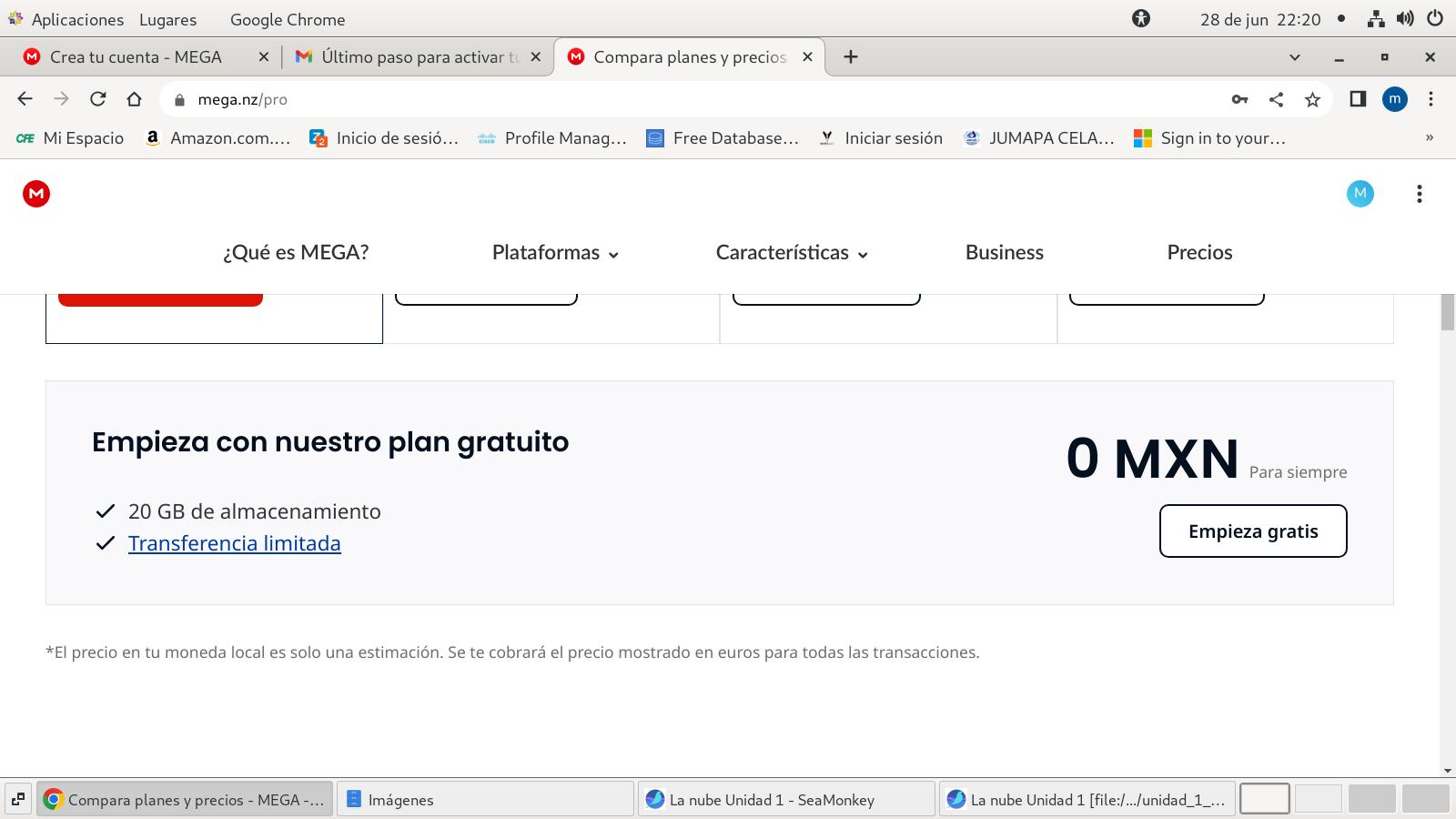

primeramente te ofrecen el servicio con pago, pero mas abajo

esta el servicio gratis.

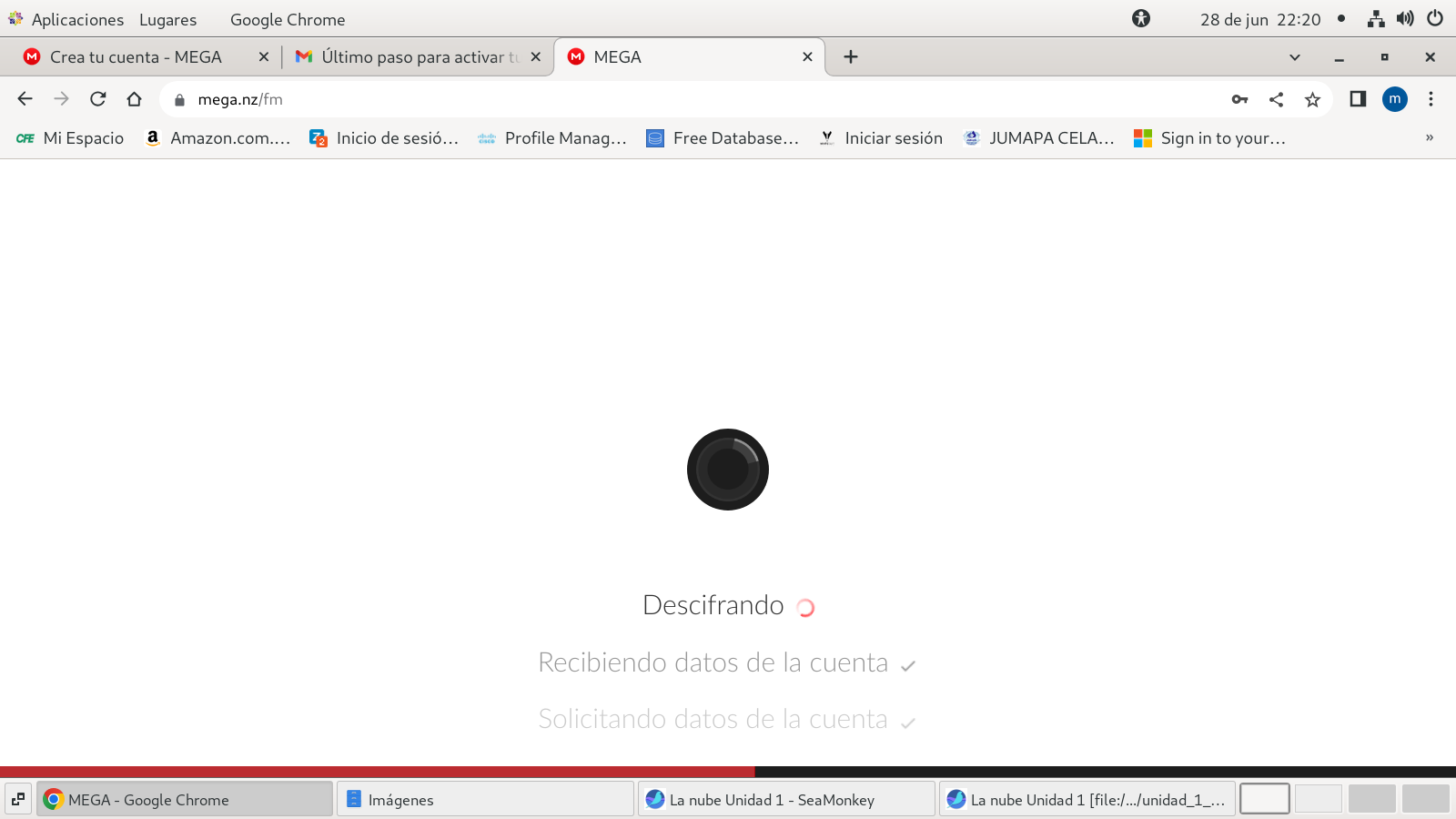

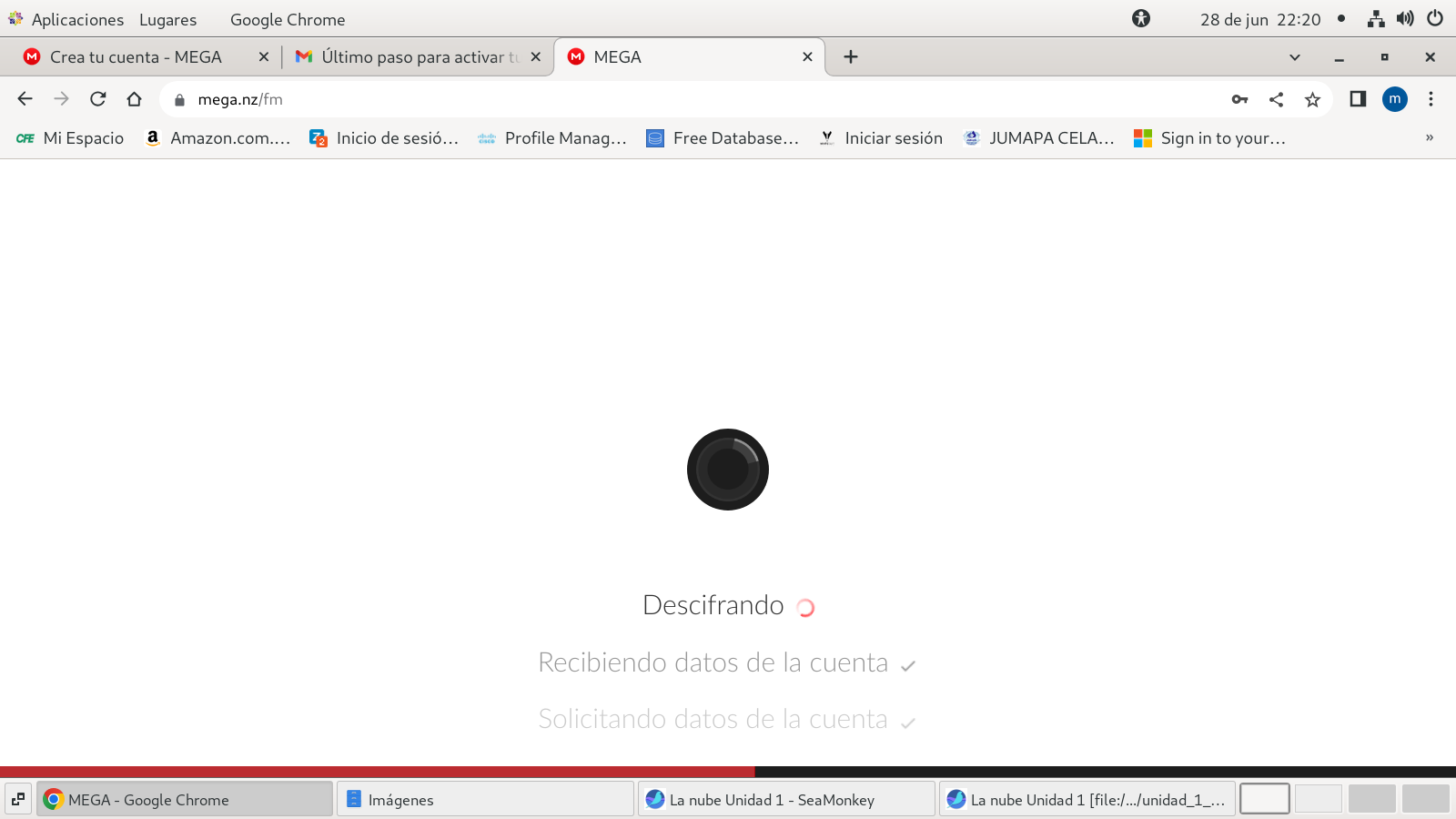

Al seleccionar el plan comienza el proceso de confirmación

cifrando la cuenta y descifrándola posteriormente, para confirmar

el proceso.

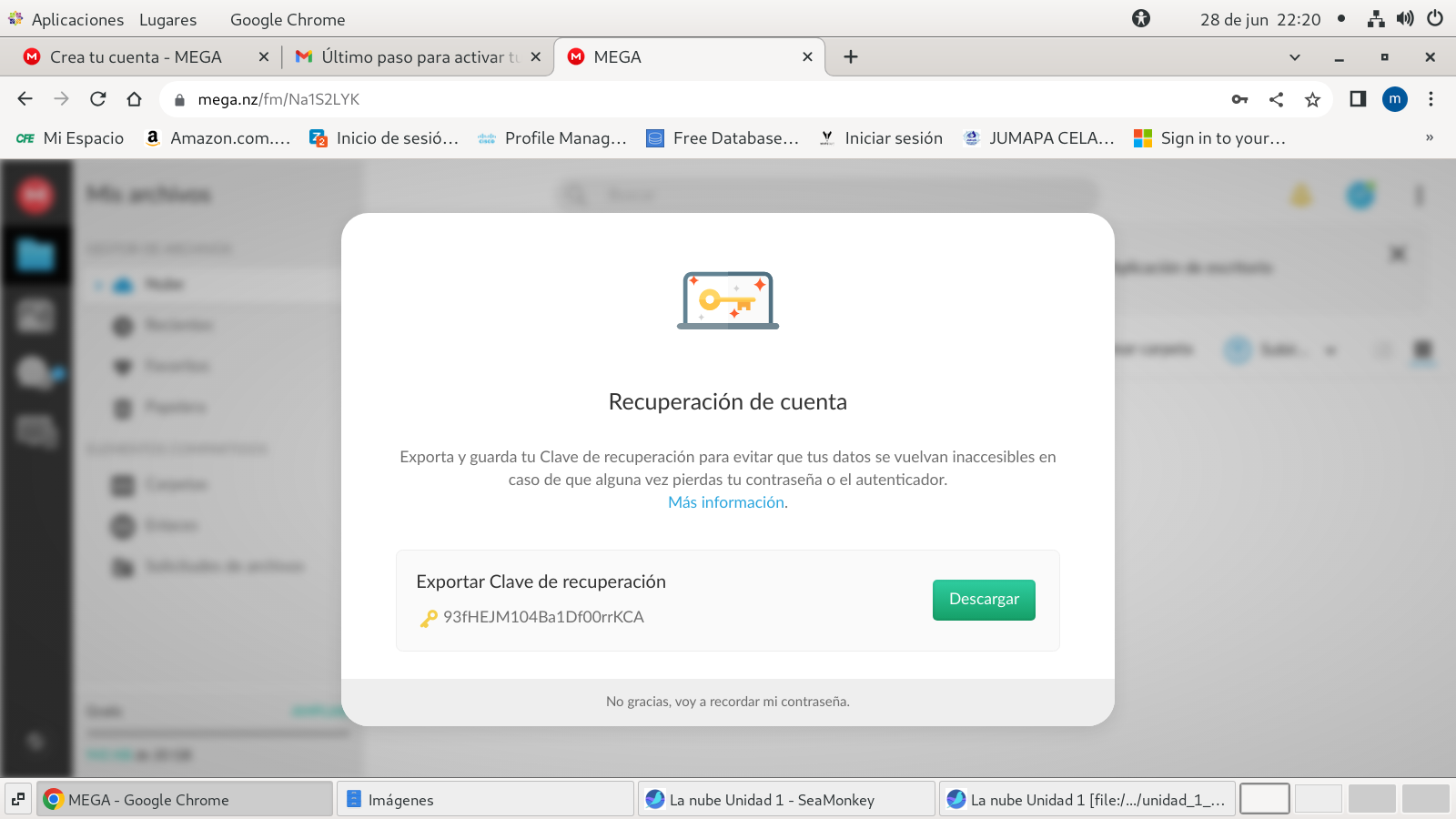

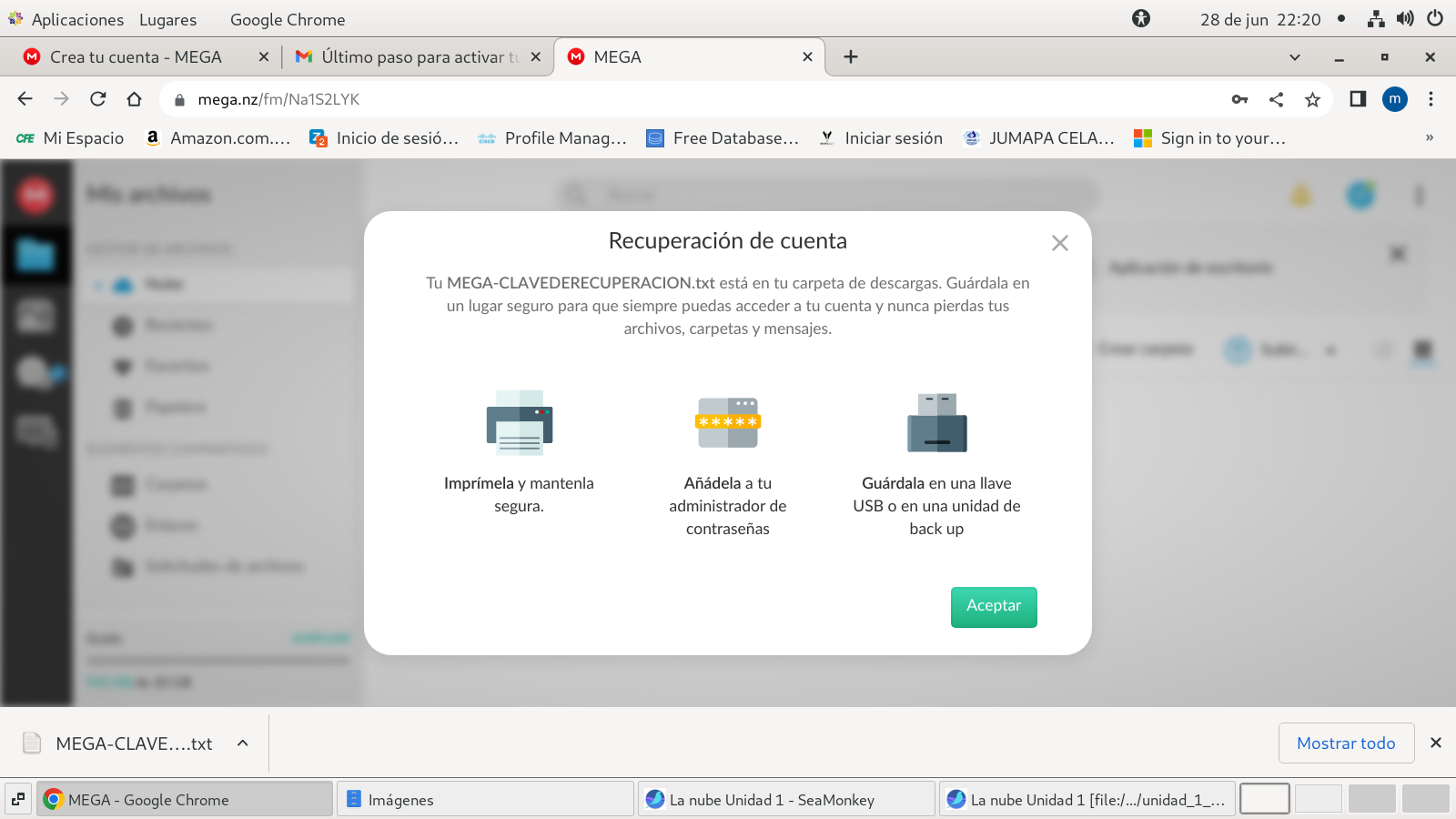

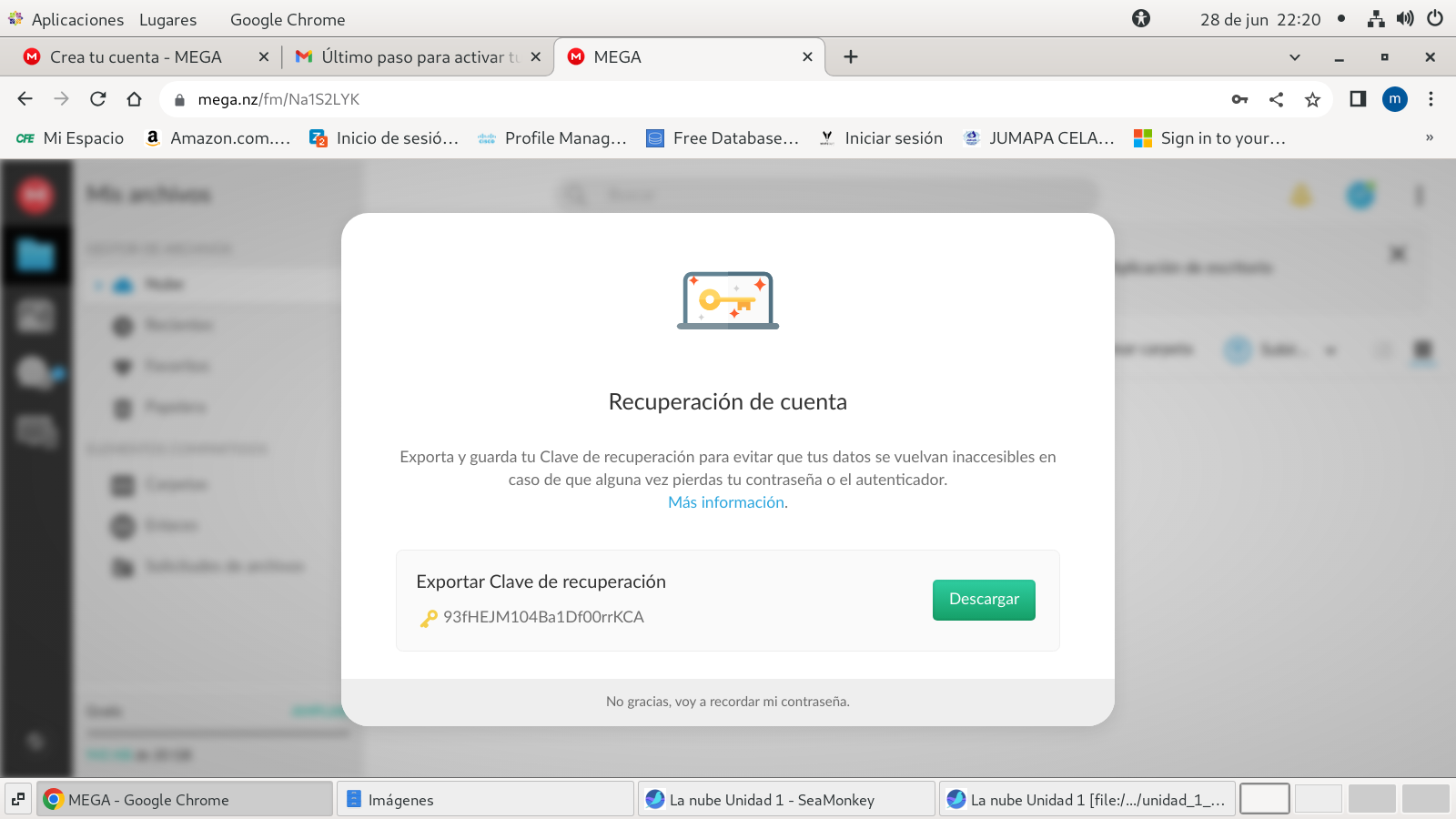

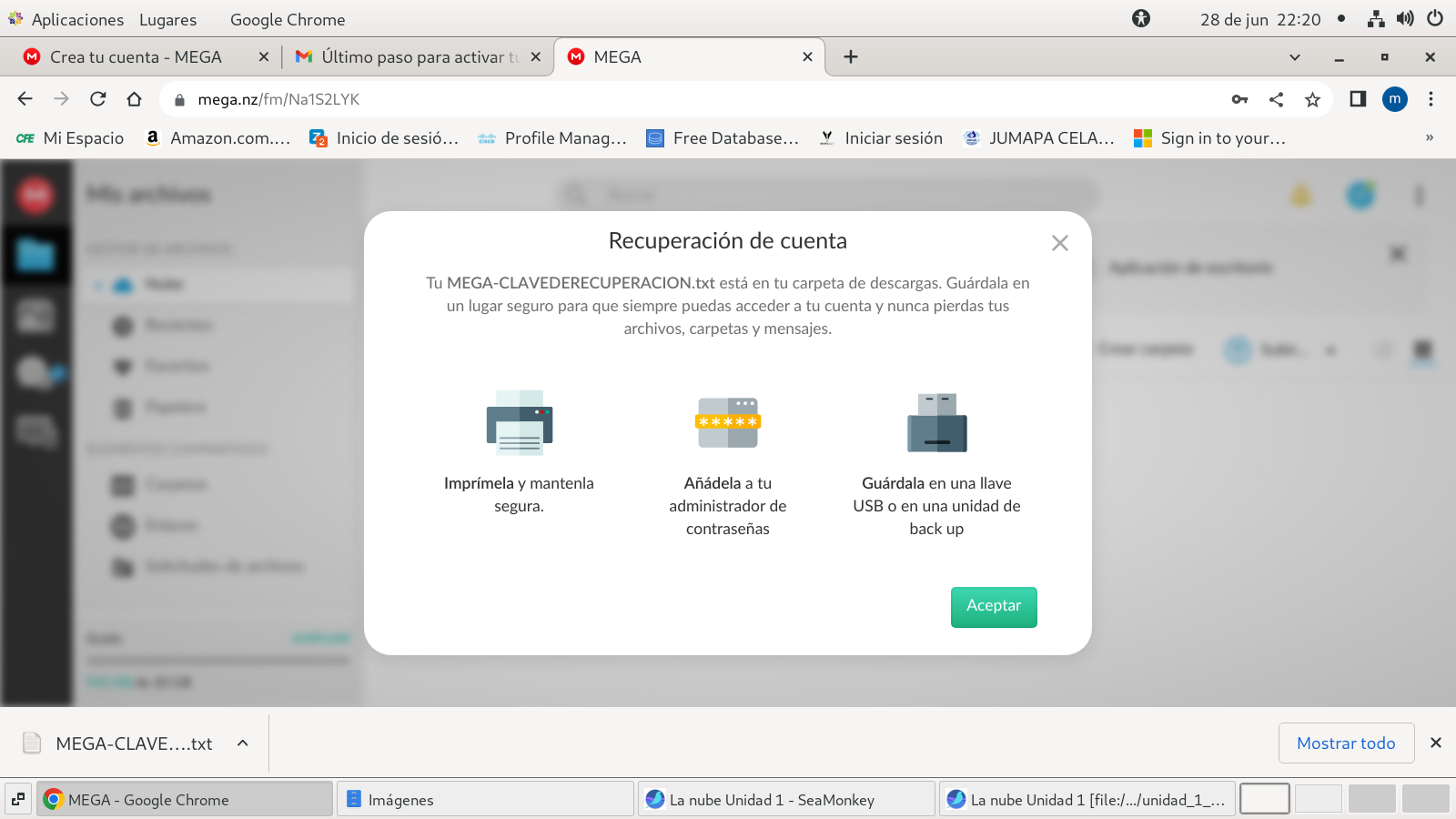

al terminar te enváa la clave de recuperación para cuando

olvidas la contraseña, te recomiendo que guardes esta clave:

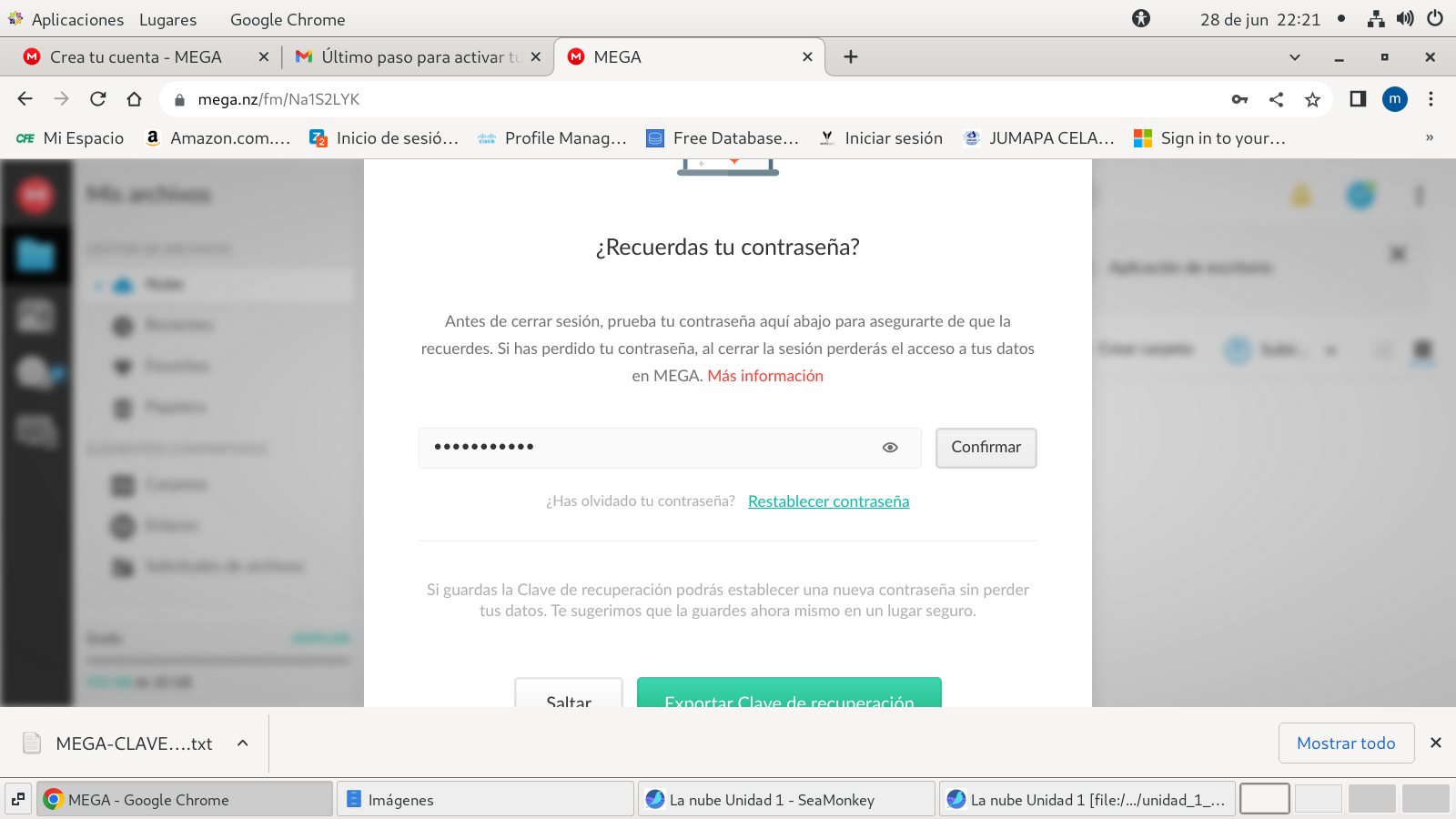

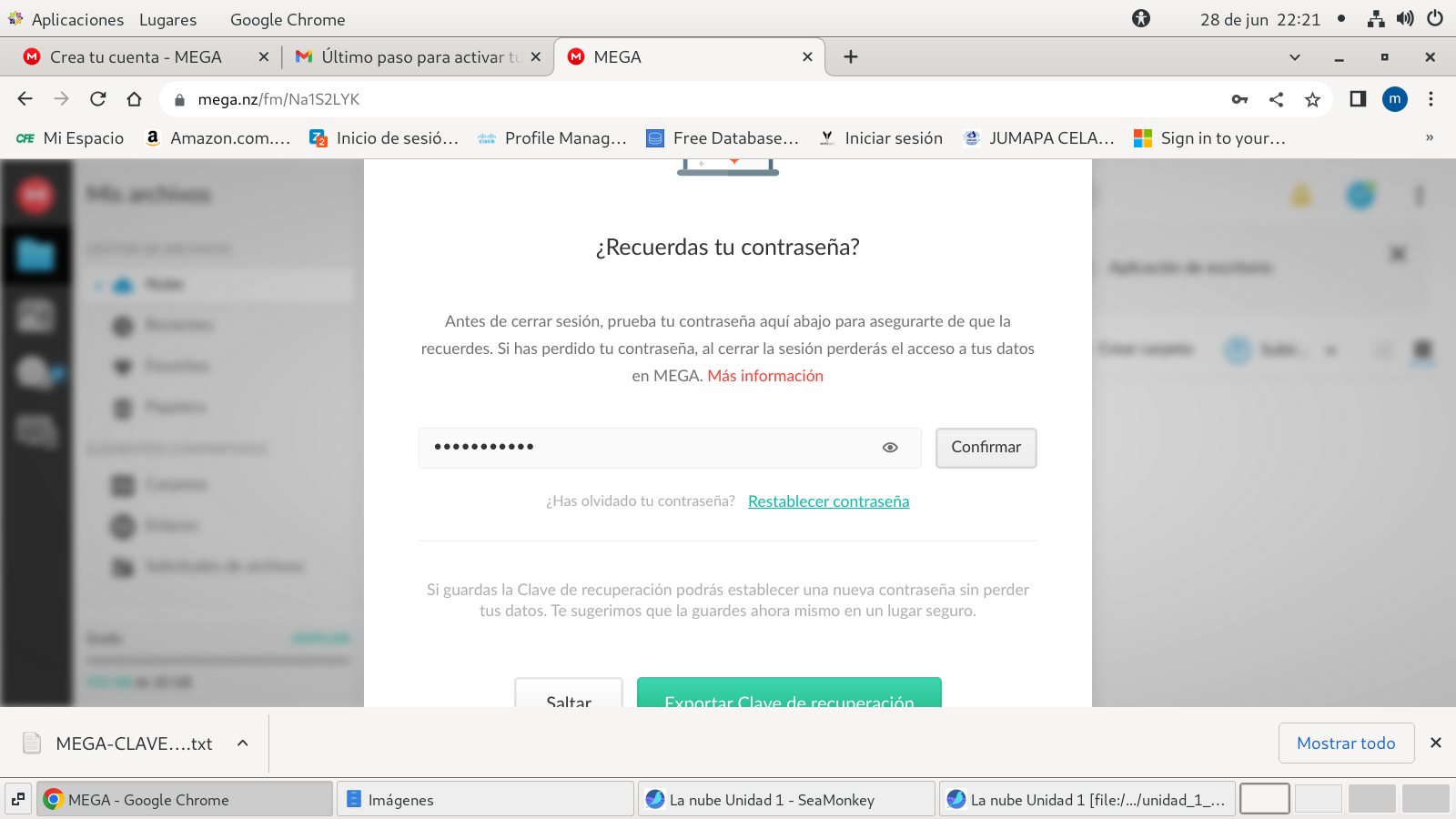

Vuelve a solicitar la contraseña, para que no se te olvide

terminando el proceso, en tu correo llegara un correo donde te

informa que ya esta registrado en MEGA.

Ahora ya podemos usar la cuenta de MEGA en la nube, quiero tus

comentarios de este proceso.

EVERNOTE

Evernote, a partir de un concepto muy simple

(tomar notas y mantenerlas sincronizadas) ha evolucionado hasta

posicionarse como una plataforma de gestión de la información,

máxime con el incremento de la penetración de los dispositivos

móviles inteligentes.

Evernote dispone de versiones para prácticamente todas las

plataformas importantes, tanto móviles como de escritorio

(windows, OS X, linux, iOS, Android, Blackberry y WindowsPhone.

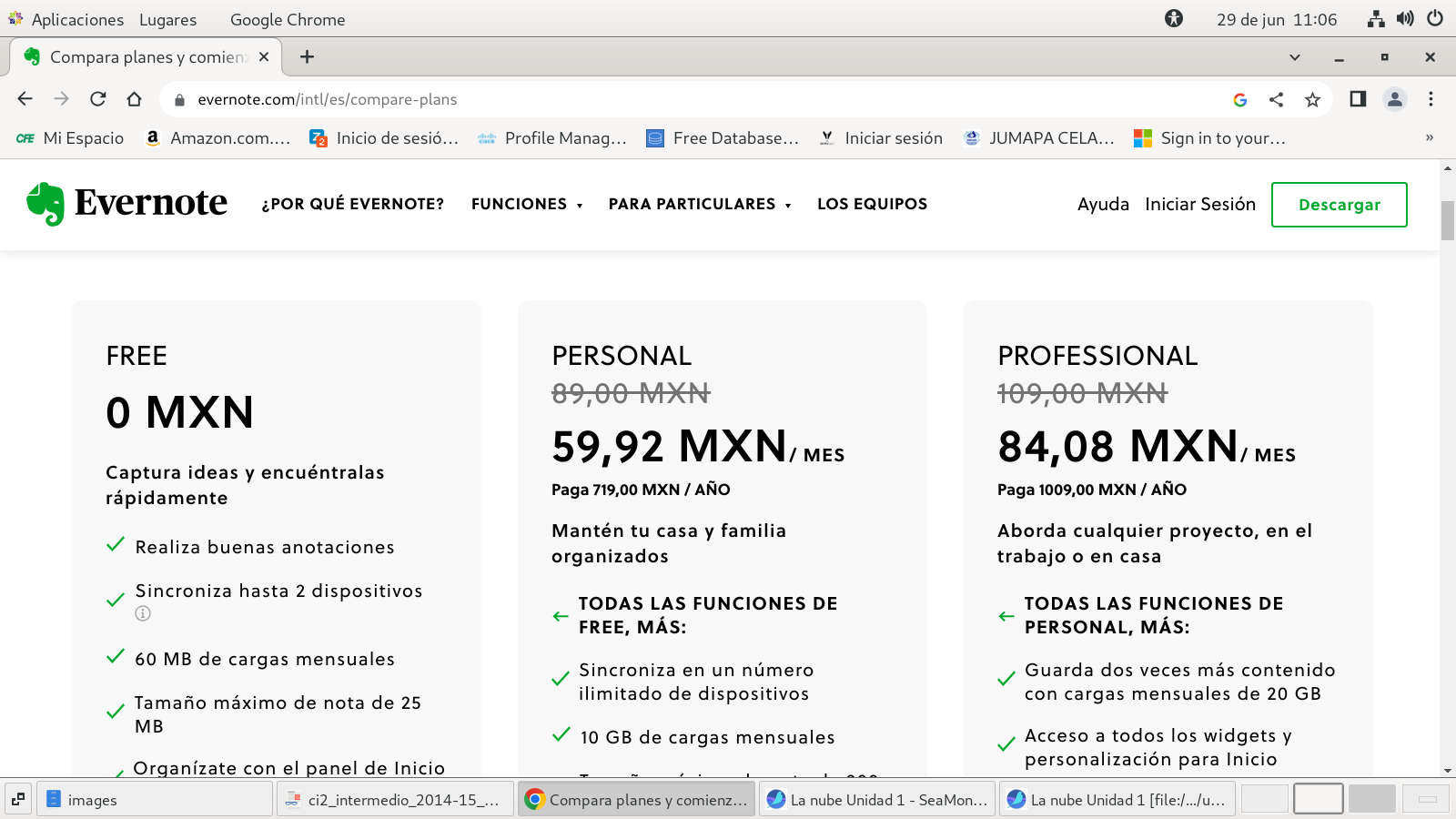

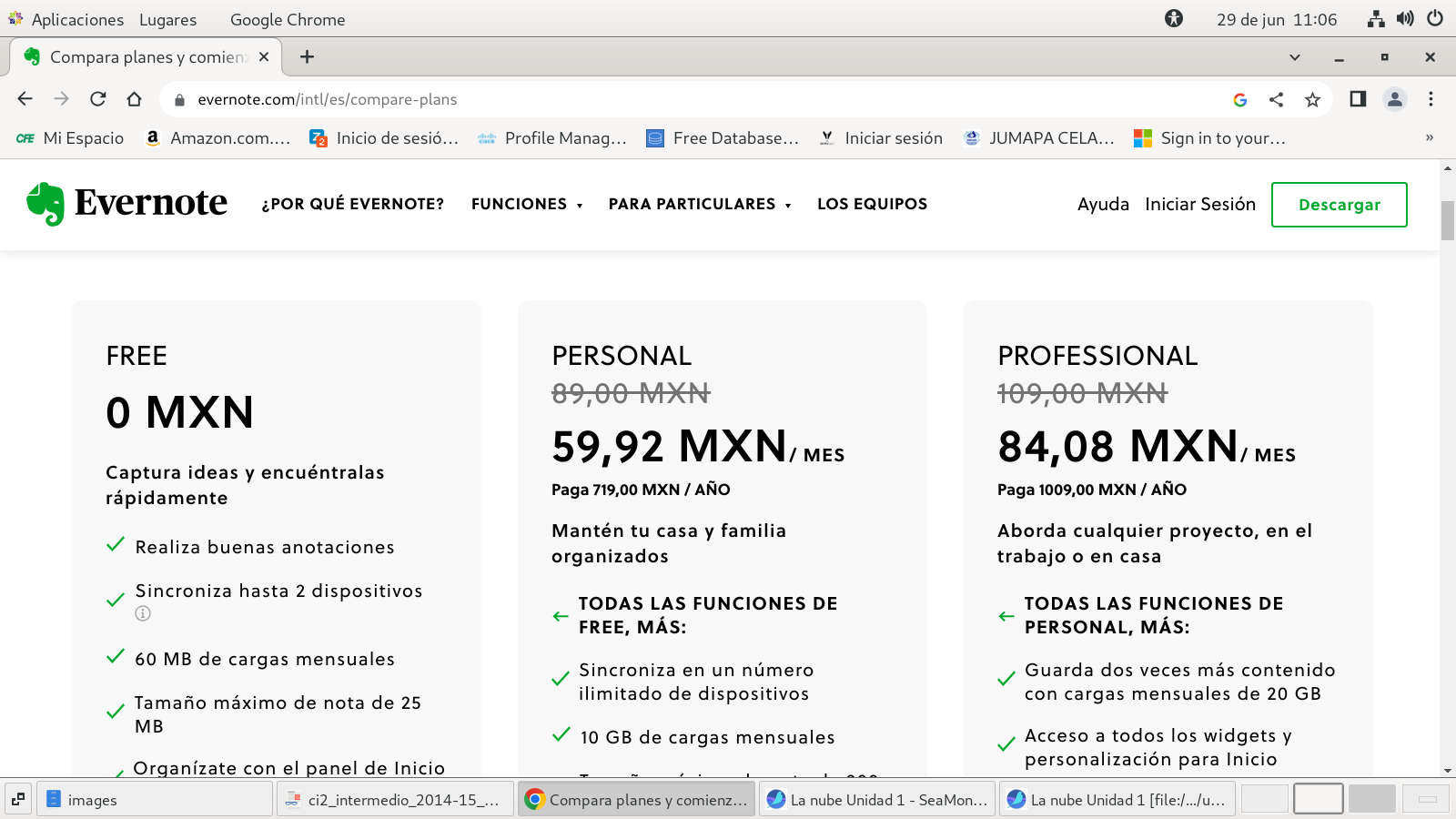

Evernote te ofrece un espacio gratuito de 60MB mensuales, más que

suficiente para trabajar con texto e imágenes de resolución media.

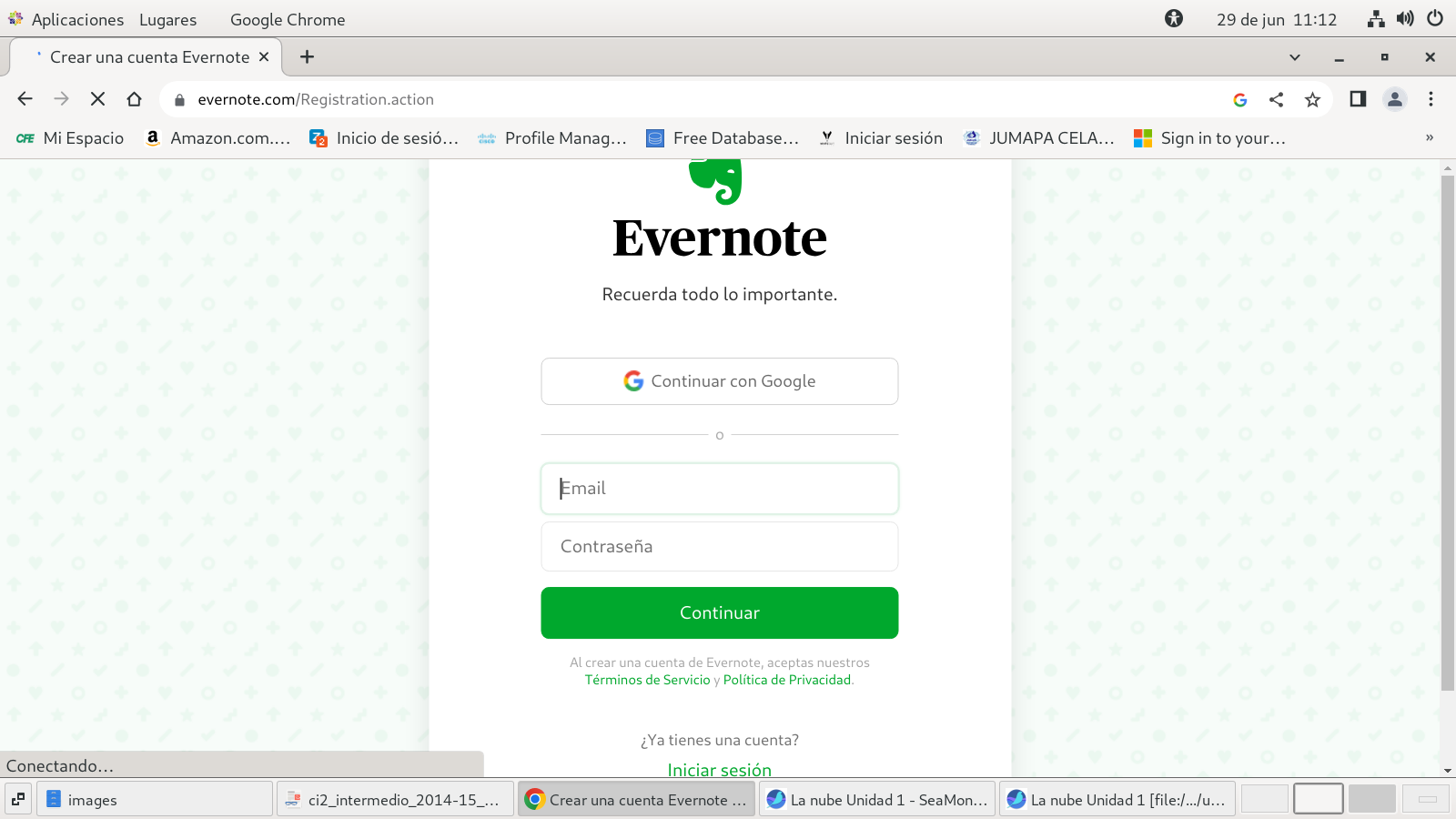

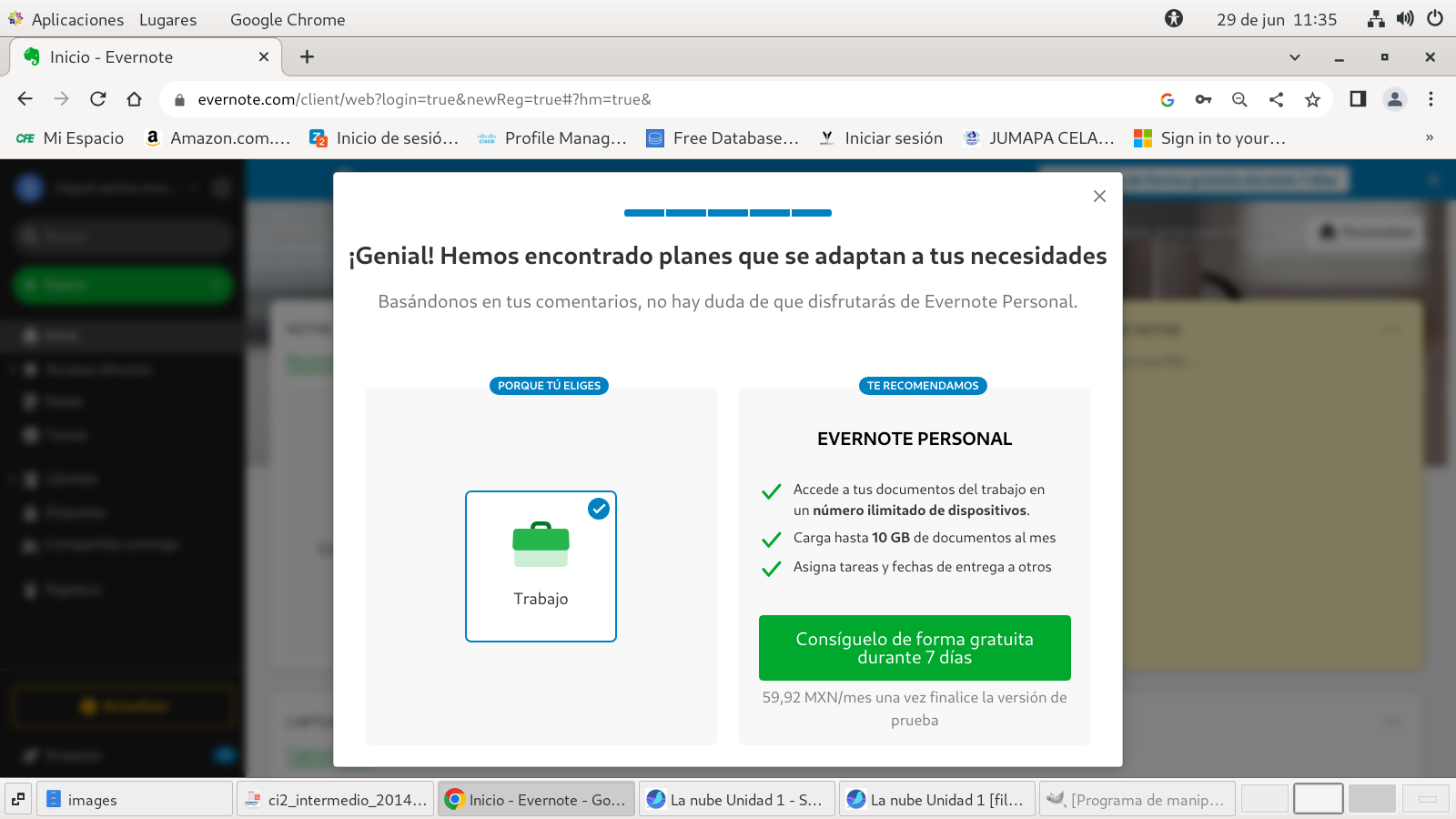

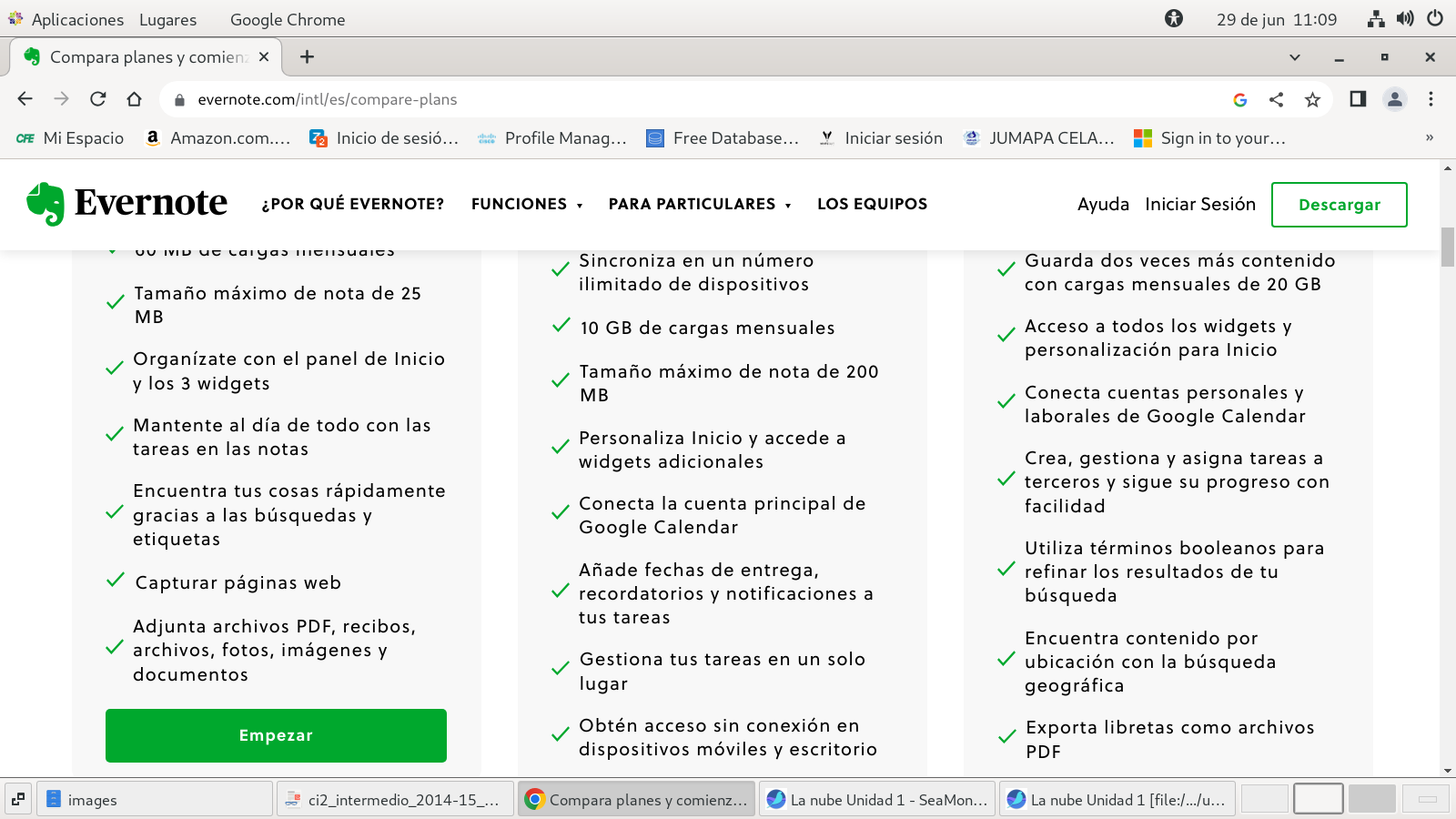

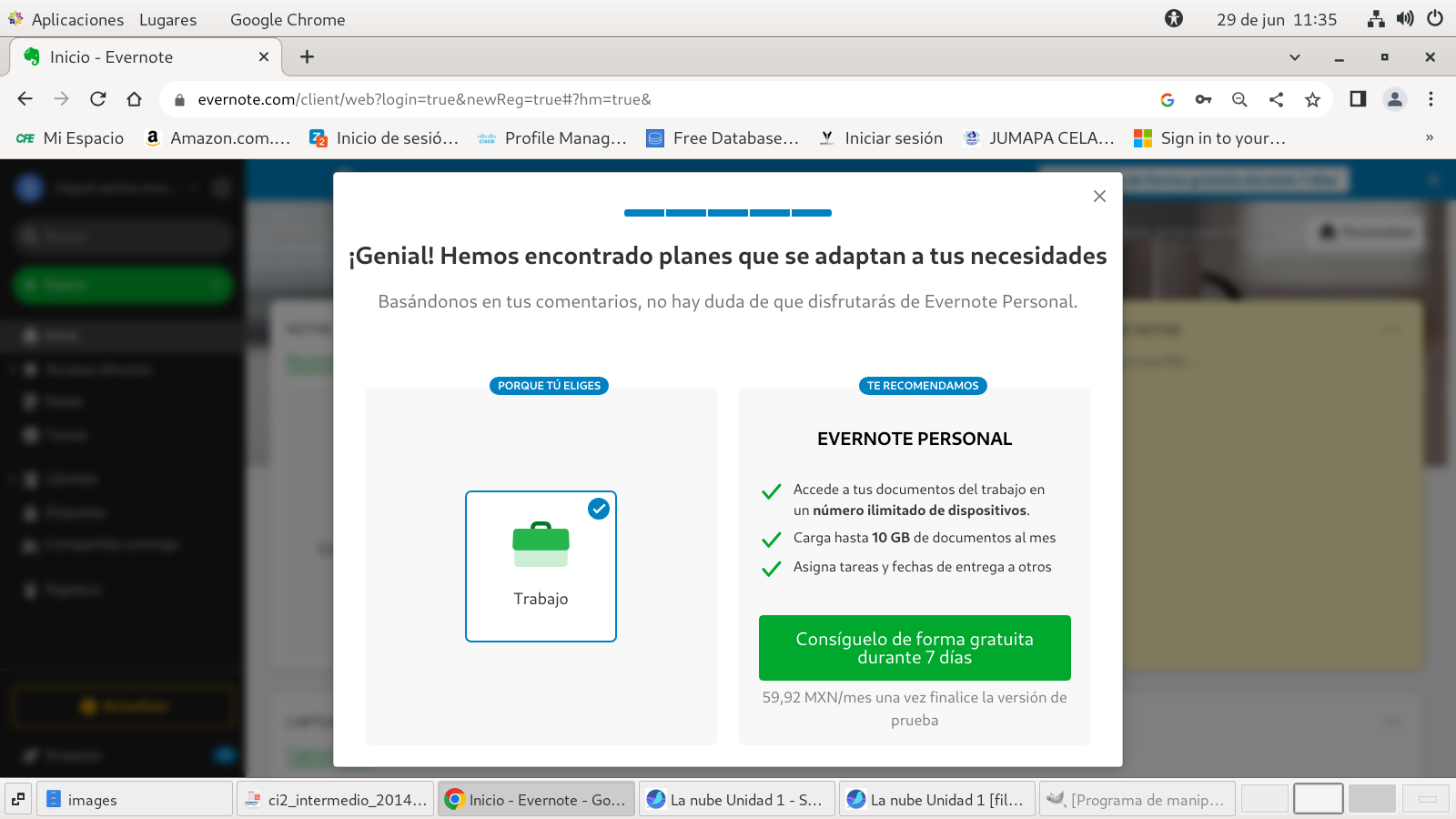

Iniciamos con el botón Registrarte de

Forma Gratuita

nos llevara a esta ventana:

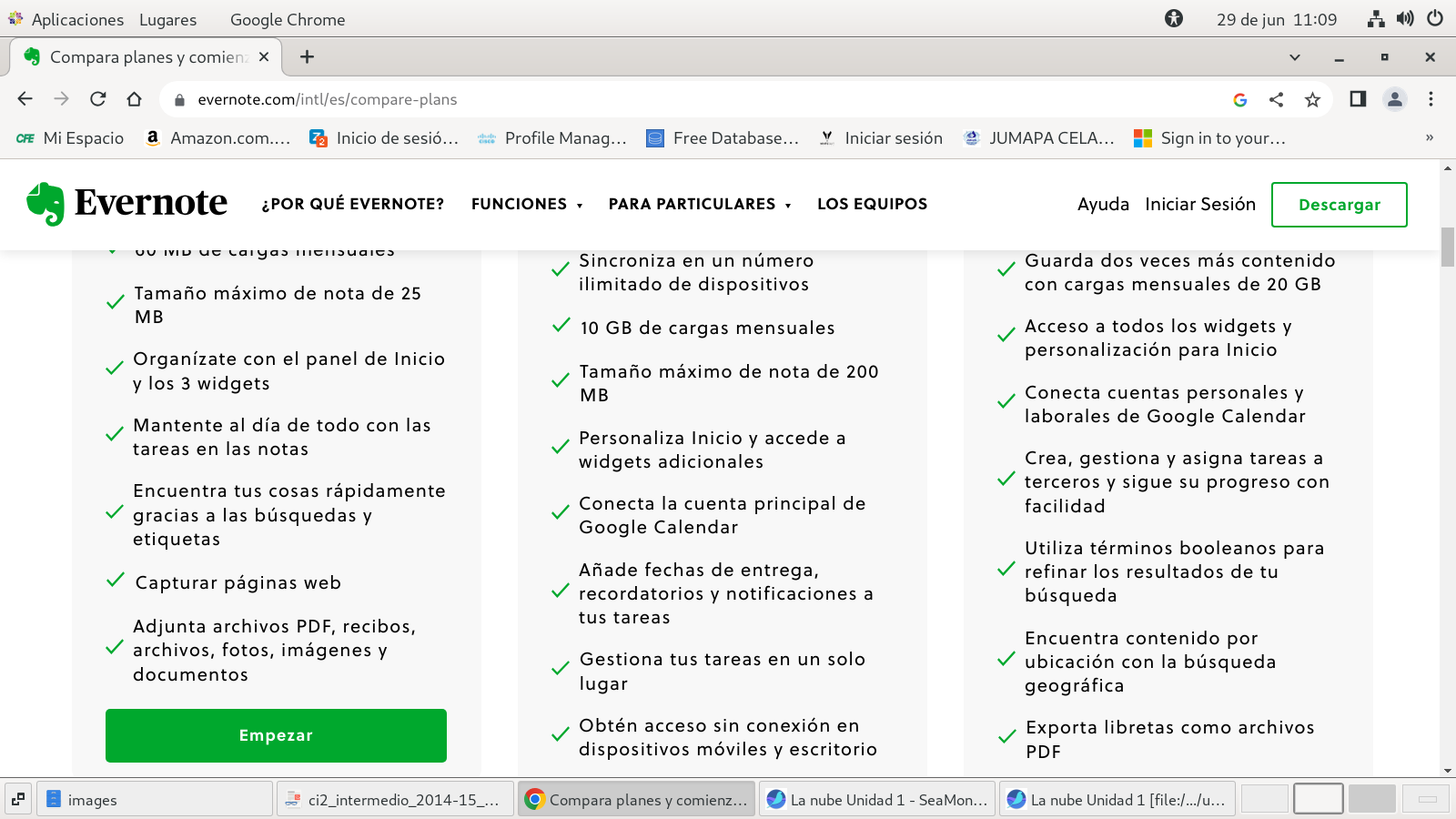

del lado izquierdo esta el servicio free

(gratis), o bien desea adquirir uno de pago, no están elevados:

al final esta la opción de empezar,

revisemos las ventajas de este paquete:

en el botón Empezar:

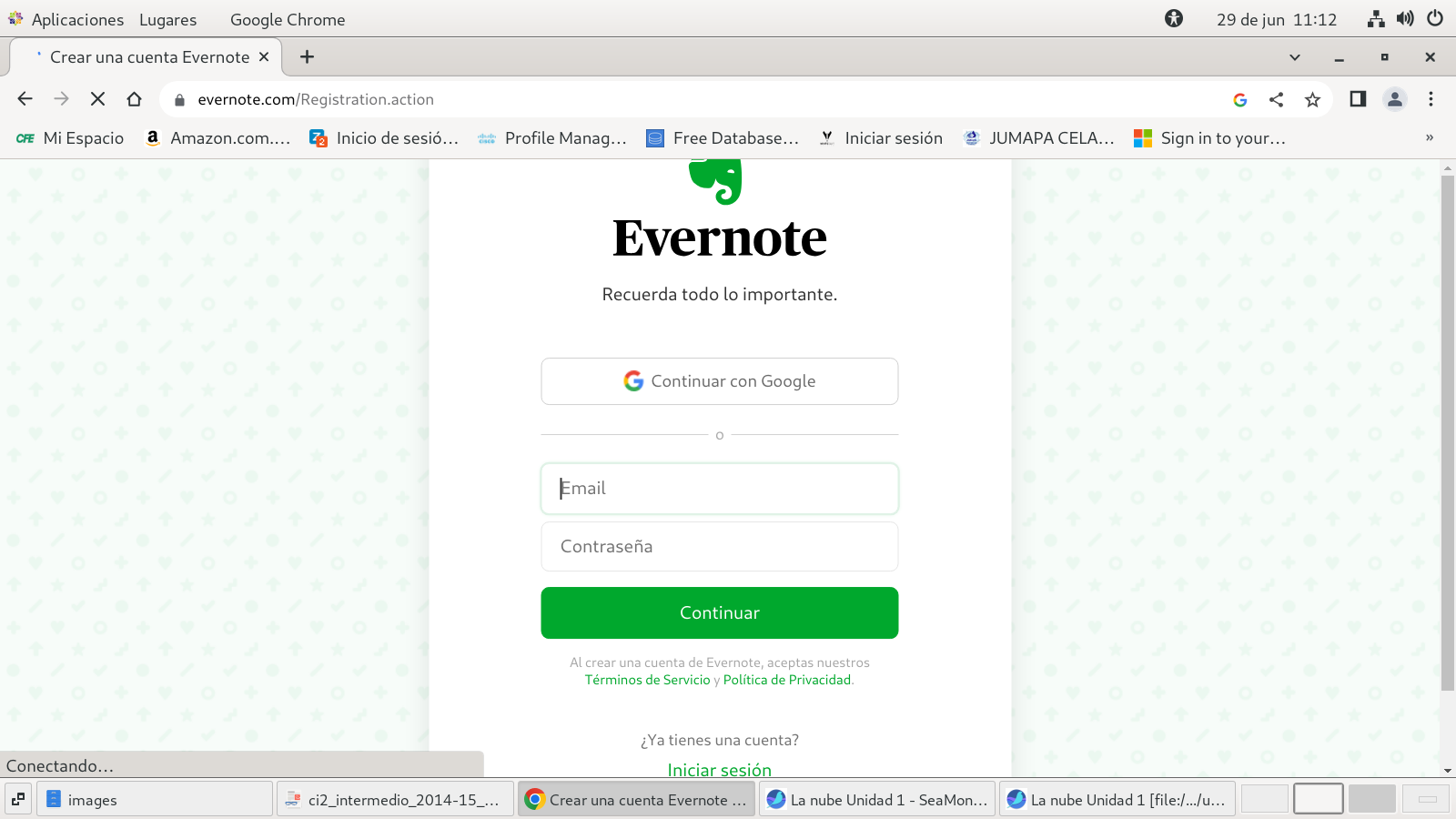

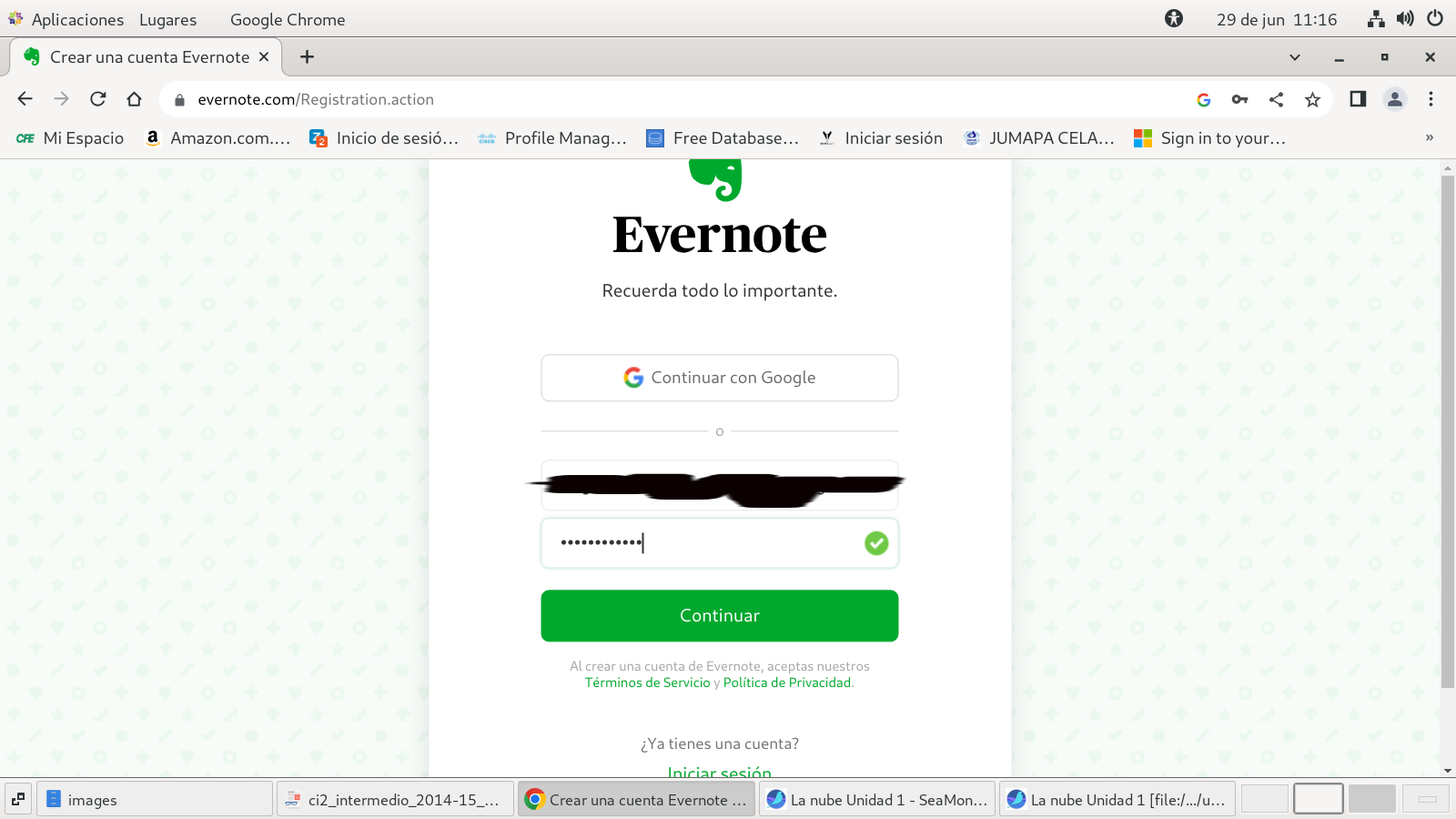

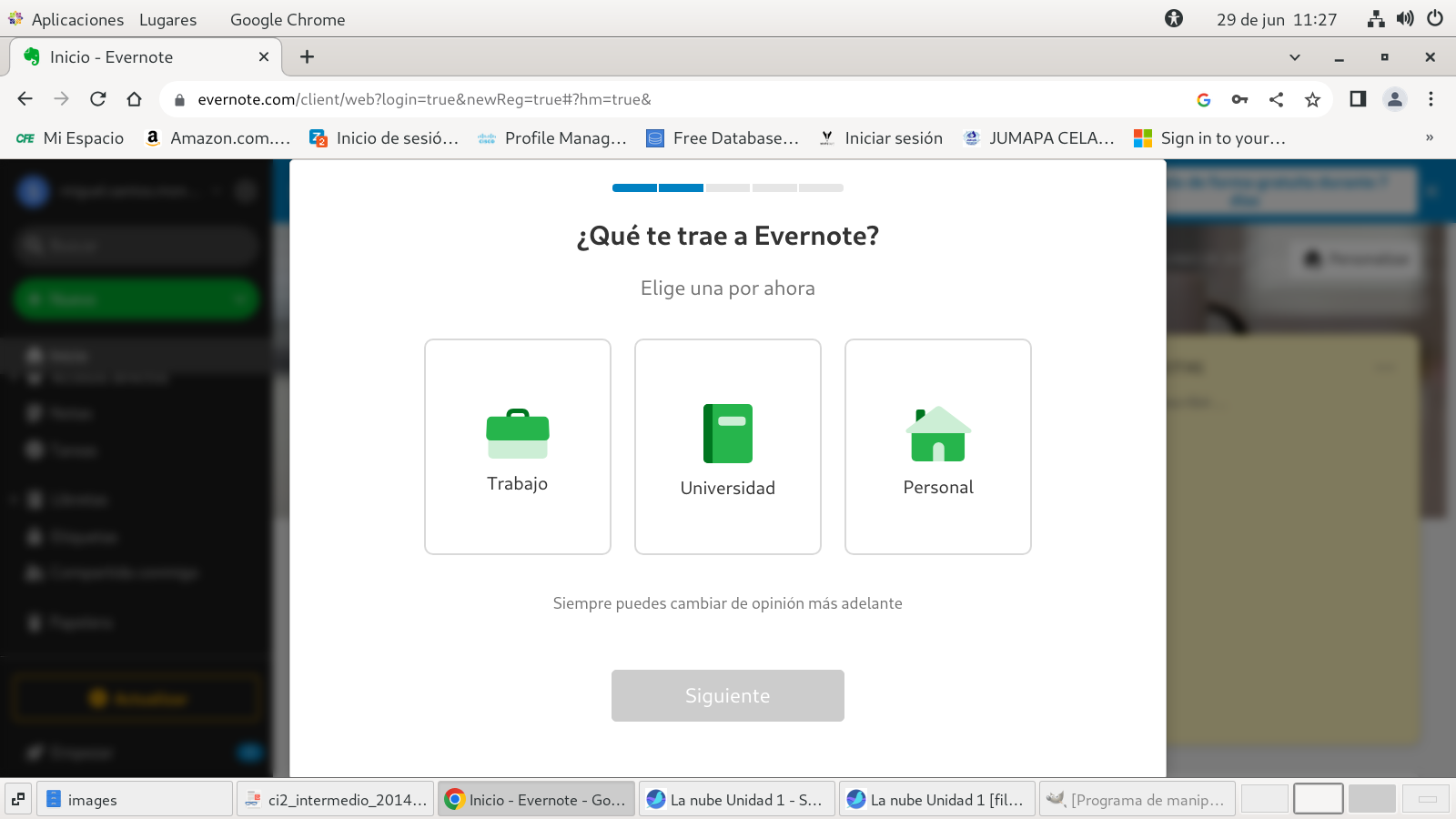

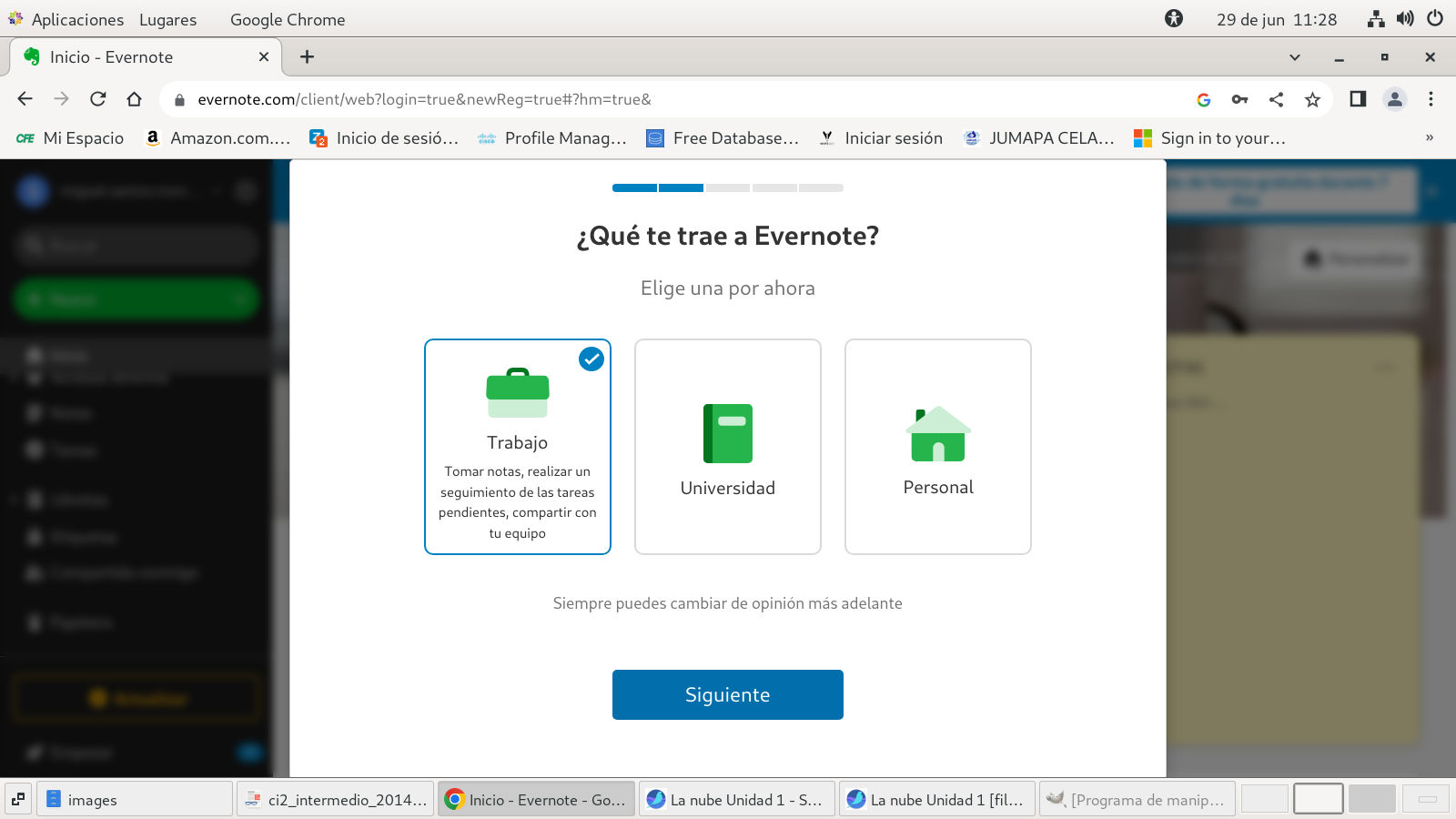

en este servicio solicita

que la contraseña tenga al menos 8 caracteres de longitud letras

mayúscula, minúsculas, y símbolos en mi caso fueron 12

caracteres.

y continuar

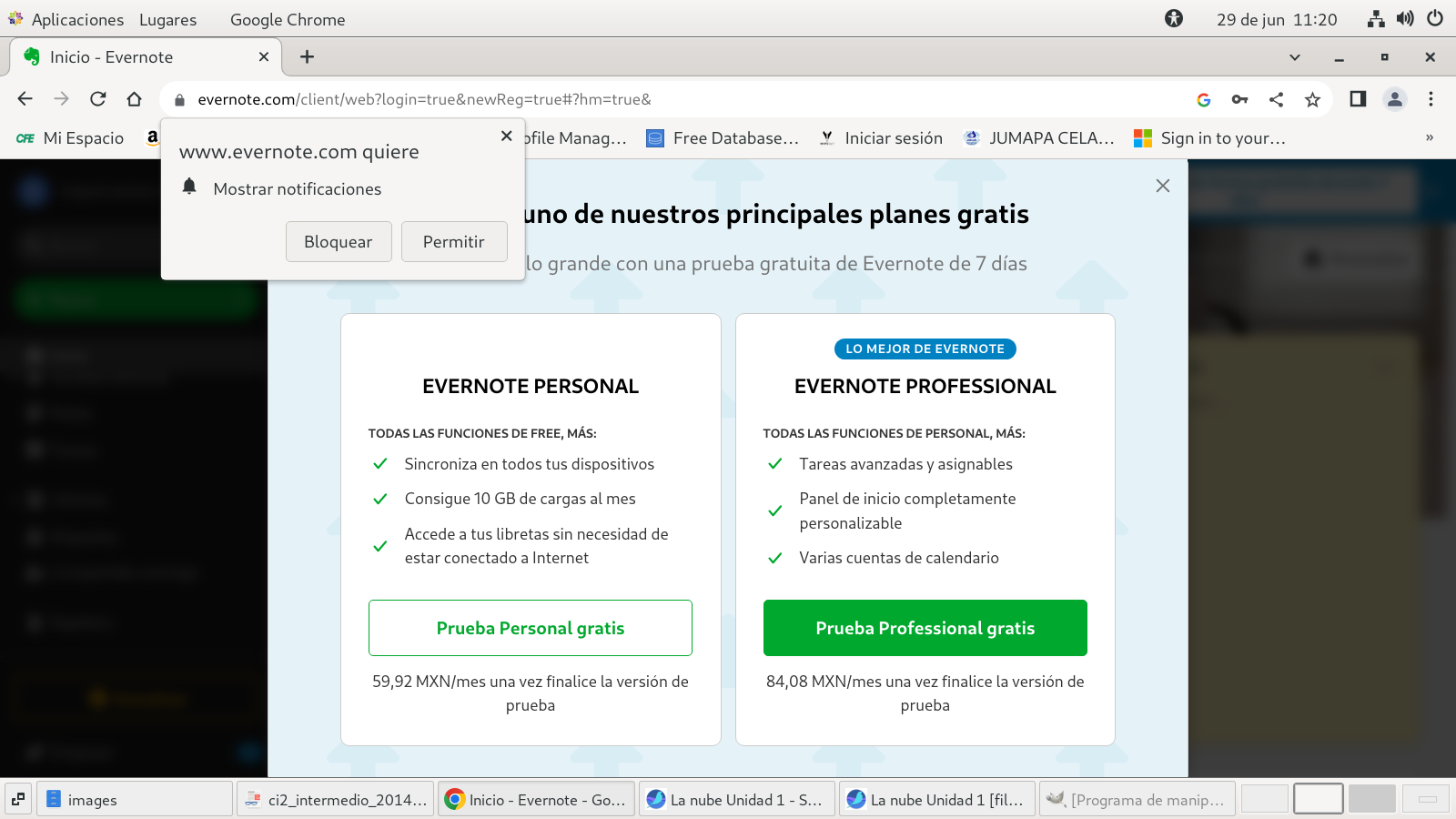

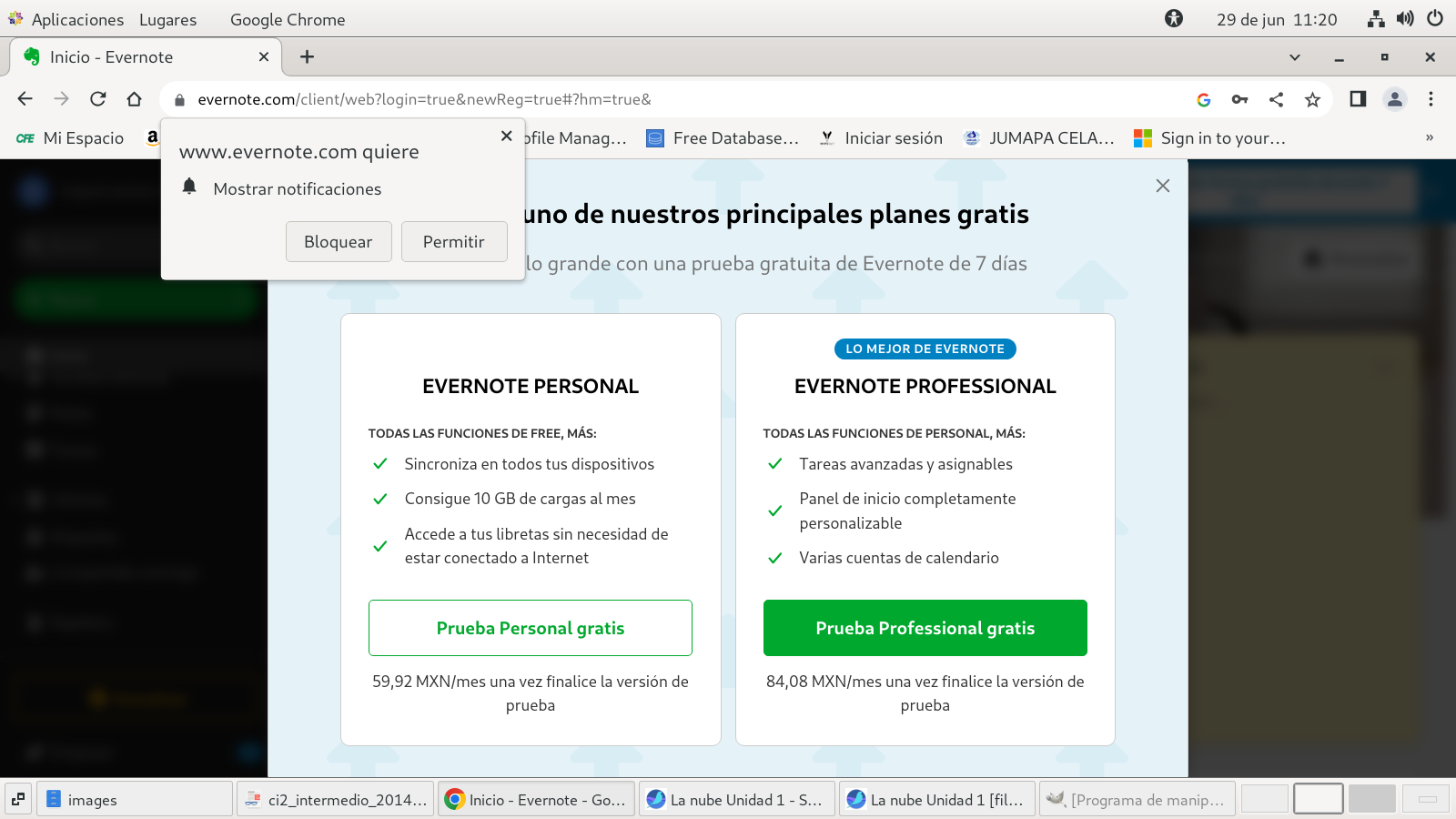

hay un pequeño truco en

esta pantalla de evernote, mostrara el cuadro superior, mostrara

notificaciones, permitan las notificaciones, y despues les

solicitara que hagan una prueba de 7 días y comenzaran a pagar,

aquí solo hagan clic en la X superior derecha, en una pequeña

trampa.

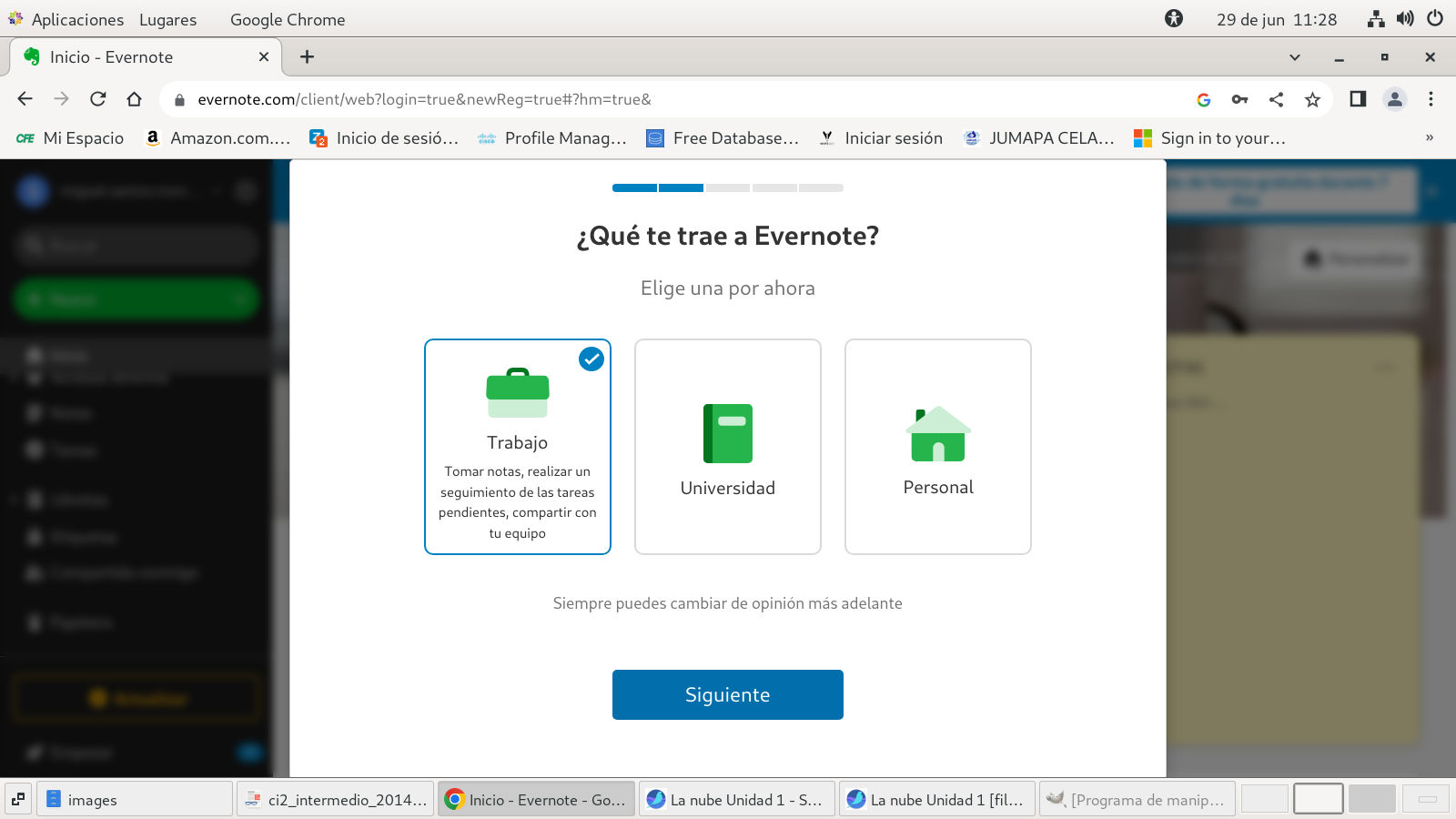

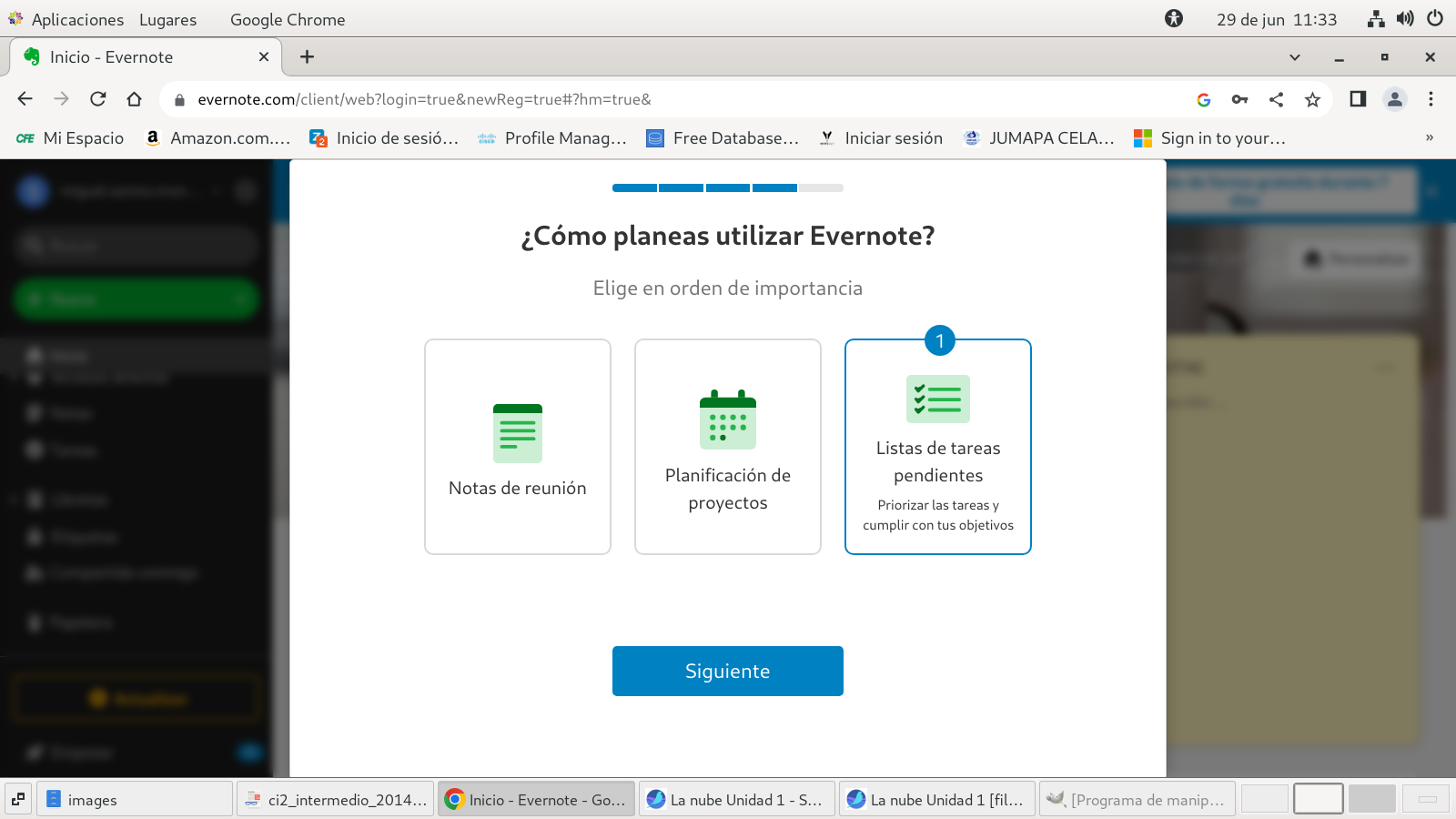

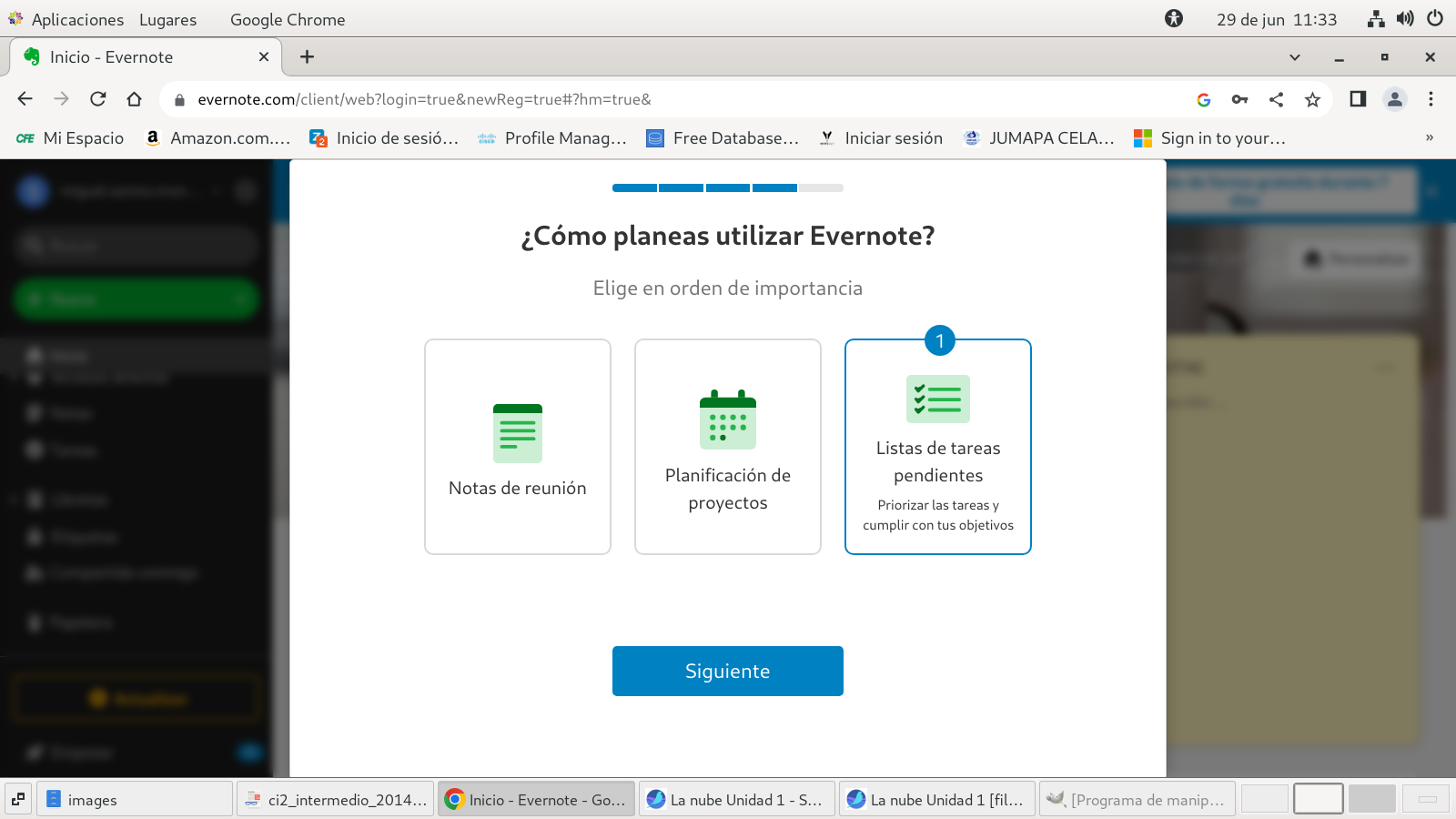

sigan las instrucciones que nos piden:

y finaliza con esta información, de igual

manera insiste en que hagas prueba de 7 días, solo cerramos con

la X arriba a la derecha

y finalizamos de la misma manera clic en

la X arriba a la derecha:

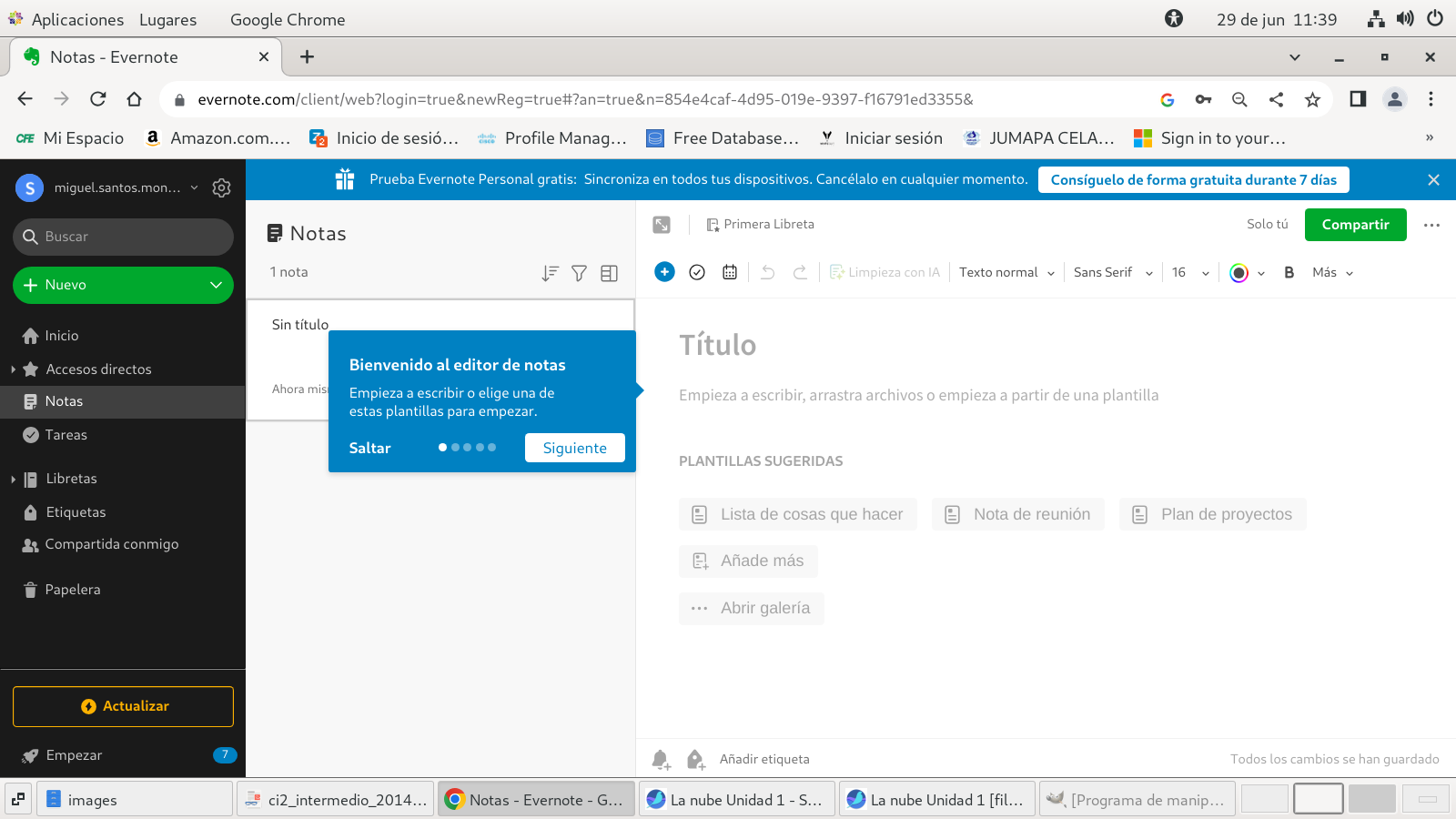

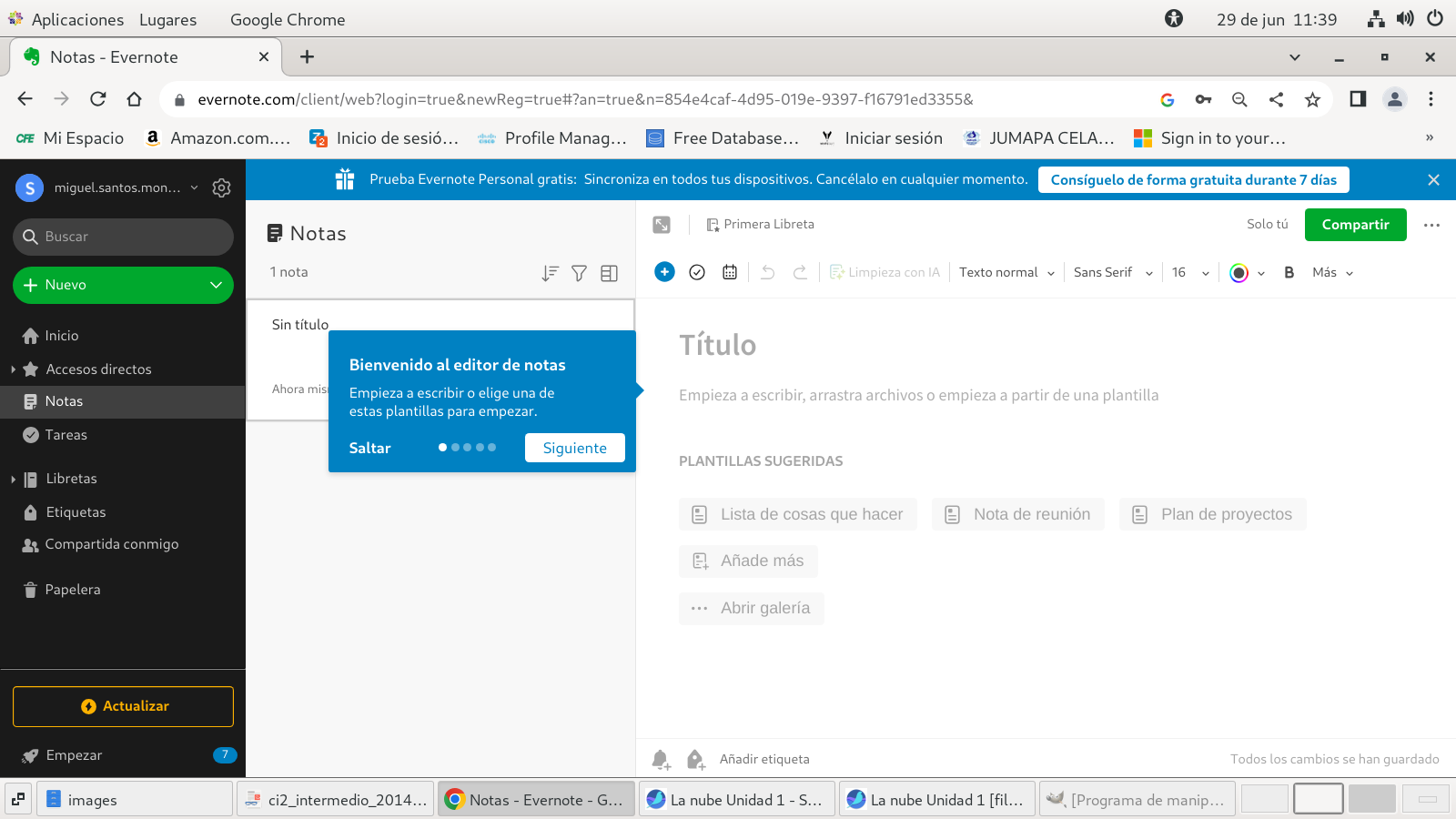

la siguiente pantalla es el inicio podemos

ver lo que nos va sugiriendo y es interactivo no es necesario un

manual.

estaremos trabajando en esto en linea así

que comenzamos a revisar y probar.

EVIDENCIA DE ESTAS ACTIVIDADES: REALIZAR UNA CUENTA, EN MEGA Y

EVERNOTE Y CAPTURA DE PANTALLA DE QUE SE CREARON LAS CUENTAS, CON

ARCHIVOS EN LAS CUENTAS, SI HAY ARCHIVOS EN LAS CUENTAS, ES QUE SI

SE REALIZO LA CREACION EN CADA SERVICIO.

Antes de continuar deben estar pensando

con que seguridad están nuestros datos en la NUBE.

Definición de la seguridad en la nube

La seguridad en la nube es una disciplina de la

ciberseguridad dedicada a asegurar los sistemas informáticos en la

nube. Incluye mantener los datos privados y seguros a través de la

infraestructura, las aplicaciones y las plataformas en línea.

Asegurar estos sistemas implica los esfuerzos de los proveedores

de la nube y de los clientes que los utilizan, bien se trate de

una persona, una pequeña o mediana empresa o una organización.

Los proveedores de servicios en la nube alojan

los servicios en sus servidores a través de conexiones de Internet

siempre activas. Debido a que su negocio depende de la confianza

de los clientes, se utilizan métodos de seguridad en la nube para

que los datos de los clientes se mantengan privados y almacenados

de forma segura. No obstante, la seguridad en la nube también está

parcialmente en manos del cliente. Comprender ambas facetas es

fundamental para una solución saludable de seguridad en la nube.

La seguridad en la nube se compone de las siguientes categorías:

Seguridad los datos

Gestión de identidades y

accesos (IAM, por sus siglas en inglés)

Gobernanza (políticas de

prevención, detección y mitigación de amenazas)

Planificación de la retención

de datos (DR) y la continuidad del negocio (BC)

Cumplimiento legal

Puede parecer como la seguridad informática heredada, pero esta

plataforma exige en realidad un enfoque diferente.

¿Qué es la seguridad en la nube?

La seguridad en la nube es toda la tecnología, los protocolos y

las buenas prácticas que protegen los entornos informáticos en la

nube, las aplicaciones que se ejecutan en la nube y los datos

almacenados en ella.

El desarrollo del soporte contra las

vulnerabilidades de seguridad está en gran medida en manos de los

proveedores de servicios en la nube. Aparte de elegir un proveedor

consciente de la seguridad, los clientes deben centrarse sobre

todo en la configuración adecuada del servicio y en los hábitos de

uso seguro. Además, los clientes deben asegurarse de que el

hardware y las redes de los usuarios finales estén debidamente

asegurados.

El alcance total de la seguridad en la nube está diseñado para

proteger lo siguiente, independientemente de sus

responsabilidades:

Redes físicas:

enrutadores, energía eléctrica, cableado, controles de clima, etc.

Almacenamiento de datos:

discos duros, etc.

Servidores de datos: hardware

y software informáticos de la red central

Plataformas de

virtualización de equipos informáticos: software de

máquinas virtuales, máquinas anfitrionas y máquinas invitadas

Sistemas operativos

(OS): software que soporta todas las funciones

informáticas

Middleware:

gestión de la interfaz de programación de aplicaciones (API),

Entornos de ejecución: ejecución

y mantenimiento de un programa en ejecución

Datos: toda la

información almacenada, modificada y a la que se ha accedido

Aplicaciones: servicios

tradicionales de software (correo electrónico, software de

impuestos, paquetes de productividad, etc.)

Hardware de usuario

final: ordenadores, dispositivos móviles, dispositivos de

Internet de las cosas (IoT), etc.

Con la informática en la nube, la propiedad de estos componentes

puede variar ampliamente. Esto puede hacer que no esté claro el

alcance de las responsabilidades de seguridad del cliente. Dado

que asegurar la nube puede parecer diferente en función de quién

tiene autoridad sobre cada componente, es importante entender cómo

se suelen agrupar.

Para simplificar, los componentes informáticos en la nube están

asegurados desde dos puntos de vista principales:

1. Los tipos de servicios en la nube son

servicios ofrecidos por proveedores externos como módulos

utilizados para crear el entorno de la nube. Dependiendo del

tipo de servicio, se puede gestionar un grado diferente de los

componentes dentro del servicio:

El núcleo de cualquier servicio de la nube de

terceros implica que el proveedor administre la red física, el

almacenamiento de datos, los servidores de datos y las plataformas

de virtualización de los ordenadores. El servicio se almacena en

los servidores del proveedor y se virtualiza a través de su red

administrada internamente para entregarse a los clientes para su

acceso remoto. Esto transfiere los costes de hardware y otras

infraestructuras para proporcionar a los clientes acceso a sus

necesidades informáticas desde cualquier lugar a través de su

conexión a Internet.

Los servicios en la nube de software como

servicio (SaaS) proporcionan a los clientes acceso a aplicaciones

que están puramente alojadas y se ejecutan en los servidores del

proveedor. Los proveedores administran las aplicaciones, los

datos, el tiempo de ejecución, el middleware y el sistema

operativo. Los clientes solamente se encargan de obtener y

utilizar las aplicaciones. Algunos ejemplos de SaaS incluyen

Google Drive, Slack, Salesforce, Microsoft 365, Cisco WebEx y

Evernote.

Los servicios en la nube de plataforma como

servicio proporcionan a los clientes un host para el desarrollo de

sus propias aplicaciones, que se ejecutan dentro del propio

espacio “sandbox” del cliente en los servidores del proveedor. Los

proveedores administran el tiempo de ejecución, el middleware y el

sistema operativo. Los clientes se encargan de gestionar sus

aplicaciones, datos, acceso de usuarios, dispositivos de usuarios

finales y redes de usuarios finales. Algunos ejemplos de PaaS

incluyen Google App Engine y Windows Azure.

Los servicios en la nube de infraestructura como

servicio (IaaS) ofrecen a los clientes hardware y plataformas de

conectividad remota para alojar la mayor parte de sus tareas

informáticas, incluido el sistema operativo. Los proveedores solo

administran los servicios básicos en la nube. Los clientes se

encargan de asegurar todo lo que se apila en un sistema operativo,

incluidas las aplicaciones, los datos, los tiempos de ejecución,

el middleware y el propio sistema operativo. Además, los clientes

deben gestionar el acceso de los usuarios, los dispositivos de

usuarios finales y las redes de usuarios finales. Algunos ejemplos

de IaaS incluyen Microsoft Azure, Google Compute Engine (GCE) y

Amazon Web Services (AWS).

2. Los entornos de la nube son modelos de

implementación en los que uno o más servicios en la nube crean

un sistema para los usuarios finales y las empresas. Estos

segmentan las responsabilidades de gestión, incluida la

seguridad, entre los clientes y los proveedores.

Los entornos de la nube que se utilizan en la actualidad son:

Entornos de nubes

públicas, compuestos por servicios en la nube de

varios usuarios en los que un cliente comparte los servidores de

un proveedor con otros clientes, como un edificio de oficinas o un

espacio de trabajo. Se trata de servicios de terceros dirigidos

por el proveedor para dar acceso a los clientes a través de la

web.

Entornos de nubes

privadas de terceros, que se basan en el uso

de un servicio en la nube que proporciona al cliente el uso

exclusivo de su propia nube. Estos entornos de un solo usuario

normalmente son propiedad de un proveedor externo, y se

administran y operan fuera del sitio.

Entornos de nubes

privadas internas, que también se componen de

servidores de servicios en la nube de un solo usuario, pero se

operan desde su propio centro de datos privado. En este caso, este

entorno de la nube es gestionado por las propias empresas para

permitir la configuración completa de cada elemento.

Entornos de varias

nubes, que incluyen el uso de dos o más servicios

en la nube de proveedores independientes. Estos pueden ser

cualquier combinación de servicios públicos o privados en la nube.

Entornos de nubes

híbridas, que consisten en el uso de una

combinación de nube privada de terceros o centro de datos de nubes

privadas in situ con una o más nubes públicas.

Cada medida de seguridad en la nube funciona para lograr uno o más

de los siguientes objetivos:

Permitir la recuperación de datos en caso de

pérdida de datos

Proteger el almacenamiento y las redes contra

el robo de datos malicioso

Evitar los errores humanos o negligencias que

causan la fuga de datos

Reducir el impacto de cualquier compromiso de

datos o sistemas

La seguridad de los datos es un aspecto de la seguridad en la nube

que implica el fin técnico de la prevención de amenazas. Existen

herramientas y tecnologías que permiten a los proveedores y los

clientes insertar barreras entre el acceso y la visibilidad de los

datos confidenciales. Entre ellas, el cifrado es una de las

herramientas más potentes disponibles. El cifrado codifica los

datos para que solo los pueda leer alguien que tenga la clave de

cifrado. En caso de pérdida o robo de los datos, no será posible

leerlos ni interpretarlos. Las protecciones para el tráfico de

datos, tales como las redes privadas virtuales (VPN), también

ganan importancia en las redes de la nube.

La seguridad informática tradicional ha experimentado una inmensa evolución debido al cambio a la

informática basada en la nube. Si bien los modelos de la

nube permiten una mayor comodidad, la conectividad siempre activa

requiere nuevas consideraciones para mantenerlas seguras. La

seguridad en la nube, como una solución de ciberseguridad

modernizada, se distingue de los modelos informáticos heredados en

algunos aspectos.

Almacenamiento de datos: la mayor distinción es que los modelos

antiguos de TI dependían en gran medida del almacenamiento de

datos in situ. Las empresas han descubierto desde hace mucho

tiempo que la creación de todas las plataformas informáticas

internas para los controles de seguridad detallados y

personalizados es costosa y rígida. Las plataformas basadas en la

nube han ayudado a transferir los costes de desarrollo y

mantenimiento de los sistemas, pero también a eliminar cierto

control de los usuarios.

Interfaz del sistema de usuarios finales: tanto para las empresas

como para los usuarios individuales, los sistemas de nubes también

se conectan con muchos otros sistemas y servicios que se deben

asegurar. Los permisos de acceso deben mantenerse desde el nivel

de dispositivo de usuario final hasta el nivel de software e

incluso el nivel de red. Además, tanto proveedores como usuarios

deben estar atentos a las vulnerabilidades que pueden causar a

través de comportamientos de configuración y acceso al sistema

inseguros.

Resolver la mayoría de los problemas de seguridad en la nube

significa que tanto los usuarios como los proveedores de la nube,

tanto en entornos personales como en empresariales, deben ser

proactivos en cuanto a sus propias funciones en la ciberseguridad.

Este doble enfoque significa que los usuarios y los proveedores

deben abordar lo siguiente:

Configuración y mantenimiento seguros del

sistema.

Educación sobre seguridad del usuario, tanto a

nivel de comportamiento como a nivel técnico.

Por último, los proveedores y los usuarios de la nube deben tener

transparencia y responsabilidad para garantizar que ambas partes

estén seguras.

Riesgos de seguridad en la nube

¿Cuáles son los problemas de seguridad en la

informática en la nube? Si no es consciente de su existencia ¿cómo

se supone que va a tomar las medidas adecuadas? Después de todo,

una seguridad débil en la nube puede exponer a los usuarios y

proveedores a todo tipo de amenazas de ciberseguridad. Algunas

amenazas comunes a la seguridad en la nube incluyen:

Riesgos de la infraestructura basada en la

nube, incluidas las plataformas informáticas heredadas

incompatibles y las interrupciones de los servicios de

almacenamiento de datos de terceros.

Amenazas internas debidas a errores humanos

como, por ejemplo, la mala configuración de los controles de

acceso de los usuarios.

Amenazas externas causadas casi exclusivamente

por actores maliciosos, como malware, phishing y ataques de DDoS.

El mayor riesgo que plantea la nube es que no existe un perímetro.

La ciberseguridad tradicional se centraba en proteger el

perímetro, pero los entornos en la nube están altamente

conectados, lo que conlleva que las interfaces de programación de

aplicaciones (API) sean inseguras y los secuestros de cuentas

puedan plantear problemas reales. Frente a los riesgos para la

seguridad que afectan a la computación en la nube, los

profesionales de la ciberseguridad deben adoptar un planteamiento

más centrado en los datos.

La interconexión también plantea problemas para las redes.

Incluso puede utilizar sus propios servidores en

la nube como destino donde exportar y almacenar los datos robados.

La seguridad tiene que estar en la nube y no servir como elemento

exclusivo para proteger frente al acceso a los datos que allí se

almacenan.

El almacenamiento de los datos por parte de terceros y el acceso a

través de Internet también plantean sus propias amenazas. Si, por

algún motivo, estos servicios se interrumpen, podría perderse el

acceso a los datos.

Dicho tipo de interrupciones podrían tener repercusiones a más

largo plazo. Un reciente corte del suministro eléctrico en una

instalación de datos en la nube de Amazon resultó en la pérdida de

los datos de algunos clientes debido a los desperfectos que se

ocasionaron en el hardware de los servidores. Este es un buen

ejemplo de por qué conviene tener copias de seguridad locales de

al menos algunos de sus datos y aplicaciones.

¿Por qué es importante la

seguridad en la nube?

Lamentablemente, los actores maliciosos se dan cuenta del valor de

los objetivos basados en la nube y los investigan cada vez más

para encontrar sus vulnerabilidades de seguridad. A pesar de que

los proveedores de la nube asumen muchas funciones de seguridad de

los clientes, no lo gestionan todo. Esto deja incluso a los

usuarios no técnicos con el deber de auto educarse sobre la

seguridad en la nube.

Dicho esto, los usuarios no están solos en lo que respecta a las

responsabilidades de seguridad en la nube. Ser consciente del

alcance de sus deberes de seguridad ayudará a que todo el sistema

esté mucho más seguro.

iCloud

Qué es iCloud, para qué sirve y cómo funciona esta plataforma

de Apple?

El servicio de Apple, en los últimos años se ha

convertido en una de las principales razones por las que muchas

personas prefieren comprar un iPhone, iPad o Mac, antes de

cualquiera de sus tantos competidores.

Se trata tanto de un conjunto de herramientas en

la nube como de una de las plataformas digitales clave de esta

empresa, que pueden disfrutar todas aquellas personas que cuenten

con un dispositivo de «la manzana mordida». Pero, si aún no sabes

muy bien qué es, para qué sirve o qué funcionalidades la componen,

lo descubrirás.

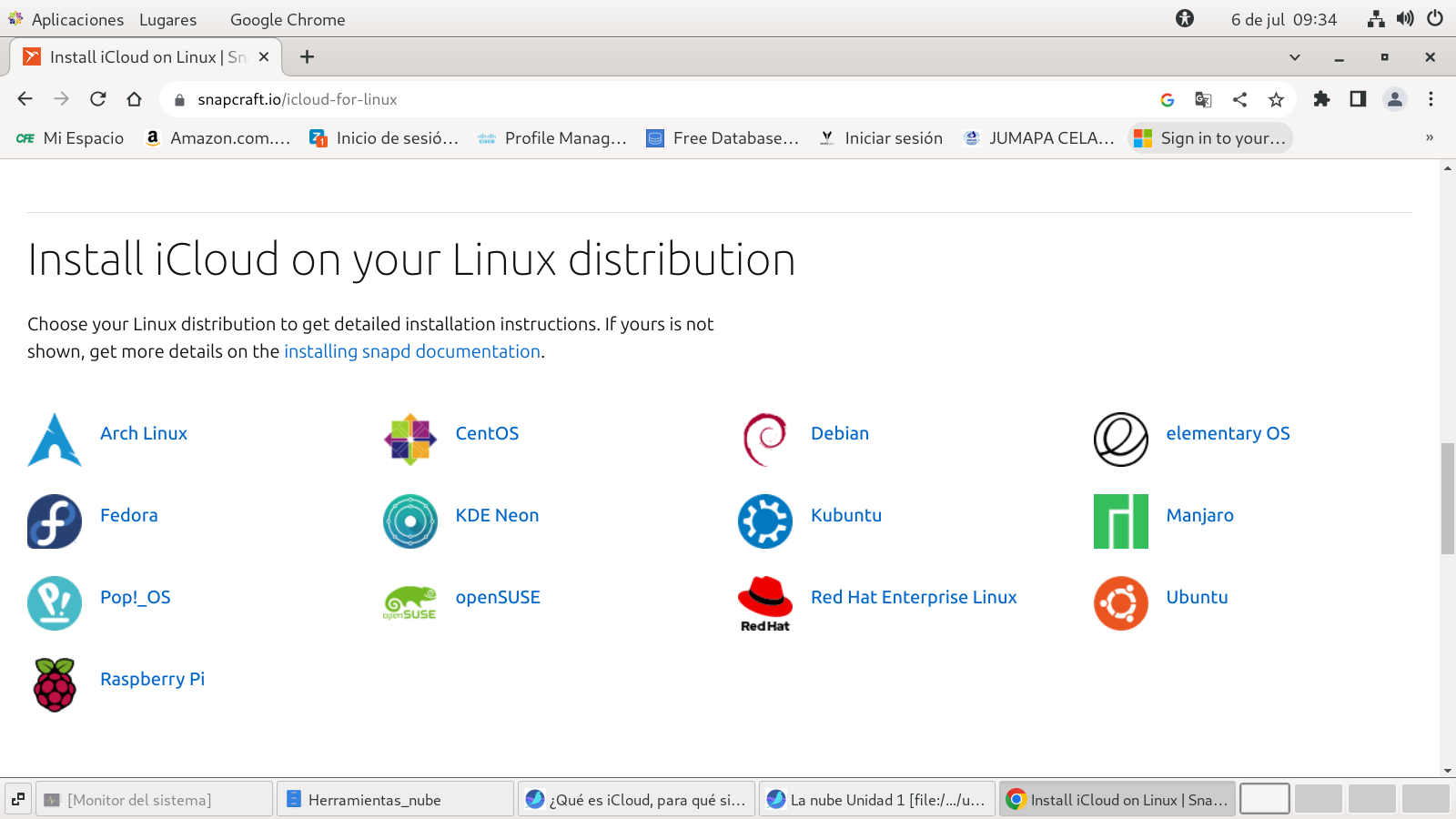

Además, por si pensabas que iCloud únicamente está disponible

para dispositivos Apple, te mostraré cómo usarlo si eres de los

que aún usa Windows como dispositivo informático de sobremesa.

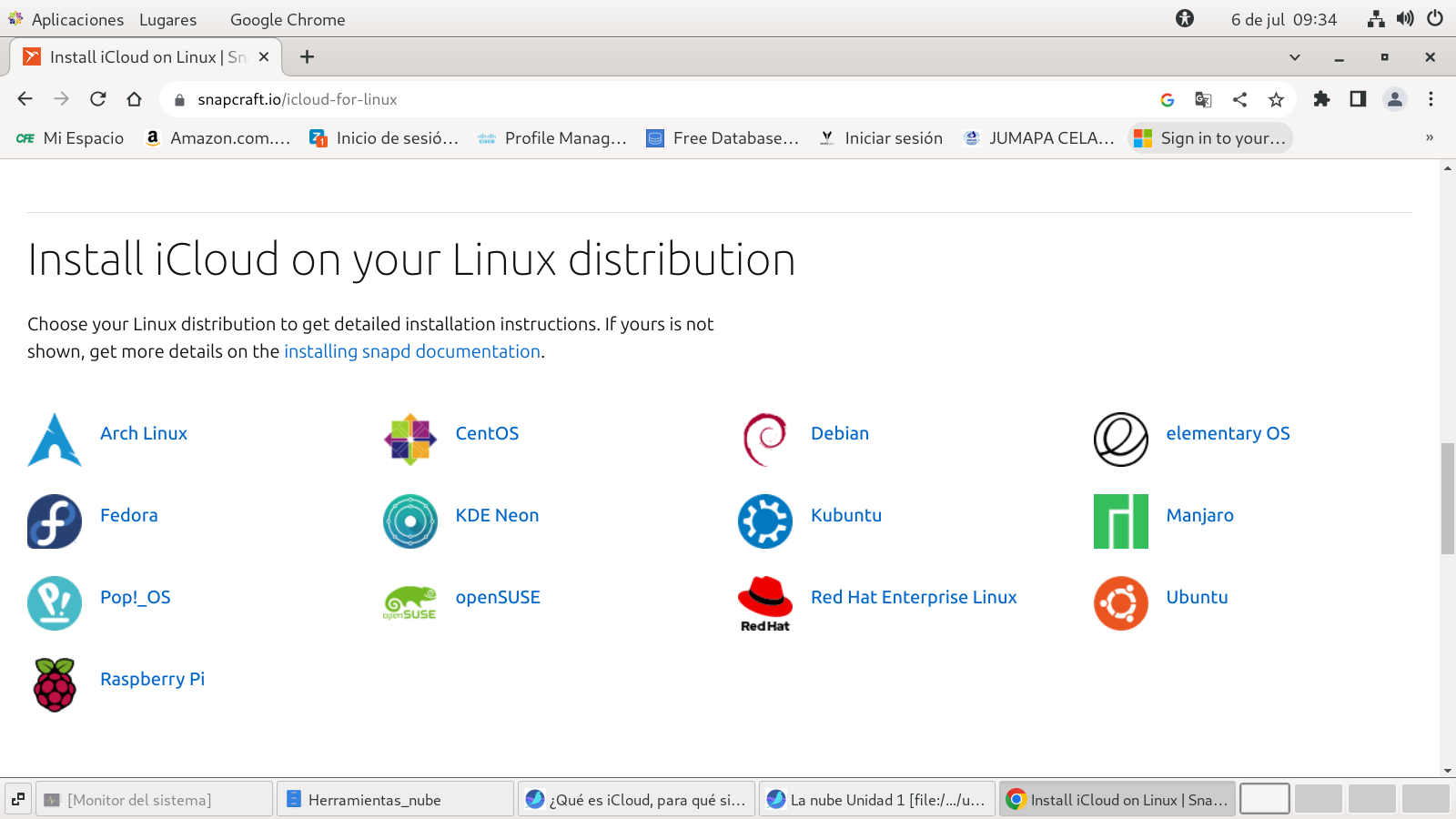

Existen versiones para Windows y LINUX, en LINUX

hay que tener conocimientos de instalación de servicios de snapd,

es un repositorio para distribuciones LINUX, lo cual implica tener

conocimientos del Sistema Operativo LINUX, aquí te muestro las

distribuciones que que están soportadas por snapd para LINUX

¿Qué es iCloud?

iCloud es una plataforma de servicios y almacenamiento en la nube,

basado en lo que se conoce también como “Cloud Computing”,

propiedad de Apple. Este sistema permite centralizar toda la

información que posee un usuario, para que, con tan solo una

conexión a Internet, ella pueda ser compartida entre diferentes

dispositivos Apple.

Desde el año 2011, los usuarios de los dispositivos de la

multinacional norteamericana, en especial aquellos con sistema

operativo iOS 5 (o superior), comenzaron a disfrutar de uno de los

mejores sistemas de almacenamiento en la nube hasta el momento.

¿Para qué sirve iCloud exactamente?

Se trata de un servicio bastante completo que te ofrece múltiples

posibilidades con todos tus dispositivos Apple.

» Almacenamiento en la nube

Su uso más conocido es sin duda poder disponer de un «disco duro

virtual», en el que almacenas todos tus archivos

Es la razón por la que la mayoría de los usuarios, y también

aquellos que no son usuarios, conocen este sistema.

¿Cómo funciona iCloud para Windows y ordenadores Mac?

Por si hiciese falta otro dispositivo en donde tenerlo, resulta

que también es posible disfrutarlo en dispositivos que no son de

Apple, más específicamente, en tu PC.

Y es que, pese a que Windows es uno de los competidores de Apple

en algunos mercados, sigue siendo posible tener acceso a esta

plataforma directamente desde tu ordenador, siempre y cuando

tengas un sistema operativo Windows Vista o superior.

Es probable que hayas podido leer por Internet que, para usarlo,

es requisito indispensable tener un equipo de marca Apple.

La verdad es que sí, aunque no del todo. Me

explico: es obligatorio tener un dispositivo Apple configurado en

tu cuenta para poder usarlo en todo su esplendor.

Y es que, sin uno de éstos, se hace imposible acceder a todas sus

funciones, como es el caso de iCloud Mail, además de que tendrás

el resto de las funciones algo limitadas, como es el caso del

almacenamiento en la nube.

Como ves, Apple nos ofrece un servicio bastante

completo que te permite hacer muchas cosas, siendo clave para

disfrutar al máximo de tus dispositivos de dicha empresa.

Además, es bastante práctico, ya sea para tu vida personal o para

tu vida profesional, por lo que aprender a utilizarlo

correctamente puede incluso ayudarte en tus tareas diarias,

optimizando muchas de las tareas que realizas, así como también

ayudándote a organizar tu vida para tener una mayor productividad.

Para instalar iCloud en Windows es necesario tener Windows 10, y

tener un dispositivo iPhome, para que puedas iniciar en el

servicio iCloud, asi que si tienes un celular con android, no

podras tener el servicio, el problema es que no te confirma esta

característica antes de incribirte al servicio, y solicita tarjeta

de credito.

Conclusion:

Como exprerencia y por la anecdota, es util conocer como se

instala el iCloud, y se configura es por decir algo de 1 a 10, la

experecia es de un 7, y decepciona porque nunca te mencionan que

debes tener forsosamoente un iPhone o iTablet para poder realizar

la experencia completa, por lo cual si no posees estos articulos

no es practico tener este servicio en Windows, como experiencia

aquí esta el video de instalacion.

Torrent

Una de las formas más simples y precisas de

descargar contenido pesado desde Internet (nube) es el Torrent,

sin embargo, no es una herramienta que todos los usuarios estén

dispuestos a utilizar, ya sea por temor o por la suposición de que

bajar cosas por este medio es más complicado que a través de las

descargas directas.

No obstante, las descargas a través del torrent

son de lo más sencillas, y además nos facilita mucho las cosas al

no tener complicaciones como esperas, captchas ( Completely Automated Public Turing test to

tell Computers and Humans Apart es un tipo de medida de

seguridad conocida como autenticación pregunta-respuesta.

Protege del spam y del descifrado de contraseñas mediante una

prueba que demuestre que quien responde es un humano y no un

ordenador.) ni otras cosas que si encontramos en

las descargas directas. Conoceremos qué son los torrents y porqué

son considerados por muchos como la forma más rápida y sencilla de

descargar contenidos.

Básicamente, un archivo torrent es un contenedor donde se aloja

toda la información acerca de la descarga de determinado

contenido, incluyendo las ubicaciones y otras informaciones

importantes que el cliente de torrents utilizará para descargar el

contenido. En este punto es necesario destacar que el archivo “. torrent” en sí no contiene ni siquiera

un fragmento de lo que vamos a bajar.

La magia ocurre cuando abrimos el archivo en un cliente de

torrents, este comienza a leer los datos contenidos en el pequeño

archivo para saber desde donde descargar los fragmentos del

contenido, generalmente desde otros usuarios que tienen las partes

que se necesitan. Es decir no se encuentran en un un sitio,

esencialmente esta repartido en muchas computadoras en el mundo,

si asi es, repartidos en todos el mundo, los fragmentos están

repartidos en cualquier país.

Como podemos ver, en el sistema de torrents se

utiliza la técnica o protocolo P2P (Peer to Peer, "De igual a

igual"), la cual no requiere de servidores centralizados, sino que

va tomando lo que necesita de los usuarios que tengan esas partes.

Es decir que mientras más usuarios compartan este contenido, más

oportunidades tendremos de descargarlo completo y en forma rápida.

En ello tiene mucho que ver el sistema de

“Seeders” y “Leechers”, siendo los primeros quienes siembran las

semillas y los segundos quienes las toman. A más cantidad de ambos

elementos, más rápida será la descarga.

Usando Torrents

Si bien todo el sistema del torrent es muy

sencillo de utilizar, lo cierto es que requiere de cierta

preparación para que las descargas a través de este medio sean lo

más cómoda posible, es decir que no basta simplemente con pulsar

sobre un botón con la etiqueta “Descargar”. Sin embargo, las

ventajas que ofrece el torrent sobre cualquier otro tipo de

sistema de descarga supera con creces cualquier incomodidad.

Lo primero que tenemos que saber es que un archivo torrent

corresponde a un contenido específico, es decir que un torrent puede ser un documental, una

película, música, libros o software. Ahora para

poder descargarlo y tenerlo en nuestra computadora necesitaremos

cumplir con dos pasos: acceder a un sitio web que nos provea del

archivo torrent para esa película, libro o software en particular,

y un cliente de torrent instalado en nuestra computadora.

Básicamente, los pasos a seguir son muy

sencillos, accedemos a un sitio de descarga de torrents, los que

hay muchos en la red, buscamos el contenido que deseamos

descargar, y una vez que lo hallamos, descargamos el archivo con

extensión “.torrent” a nuestra computadora, siendo este archivo de

tan sólo unos pocos Kb. de tamaño.

Cabe destacar que en este aspecto tenemos disponibles dos opciones

de descarga, la denominada “Magnet Link”, que abrirá el torrent

automáticamente en el cliente, y la descarga directa del archivo

“.torrent” a nuestra PC para luego abrirlo con el cliente, la cual

generalmente está señalada con un icono de flecha hacia abajo o

similares.

Clientes de torrent

Al mismo tiempo, se han diseñado diferentes

programas como BitComet, Vuze, Transmission, BitTornado o

uTorrent, que permiten efectuar los enlaces y hallar los torrents.

En la mayoría de los casos ocupan poco espacio y usan una cantidad

escasa de memoria RAM.

Se llaman clientes aquel software que recibe "datos" de varios

contenedores repartidos por todo el mundo, y no son servidores

centralizados ni varios servidores en repartidos en varios paises

asi que es un cocepto de la "nube" con toda la extension de nube.

para poder "descargar" estos torrents, primero debemos descargar

e instalar un cliente en nuestra computadora, y estos clientes

estan diseñados para la gran mayoria de sistemas, LINUX, windows,

MacOS, etc.

Despues debemos de hacer uso de las paginas para descargar los

torrents.

Existe una gran cantidad de directorios en los

que pueden encontrarse archivos torrent. Lime Torrents o Yify son

algunos de ellos, ofreciendo clasificaciones concretas y

compartiendo archivos en la misma web. Otros sitios son Zoogle o

RARBG, por ejemplo.

Por otra parte, también pueden encontrarse

sitios de enlace que funcionan bajo inscripción, o sea es

necesario registrarse y obtener un nombre de usuario y contraseña

para poder compartir los archivos. Sin embargo, aquí no acaba la

amplia diversidad de opciones en este tema de los archivos

torrent.

También es posible encontrar directorios

especializados, como es el caso de MVGroup, es otro buscador

torrent, centrado en contenidos educativos y documentales.

Por último, vale destacar la opción de Tribler,

que es un software para usar con este tipo de archivos y se

integra directamente con BitTorrent. Además, rastrea material

audiovisual en YouTube y otros servicios similares. Este sitio web

usa cierta tecnología de la redes Onion, y es de licencia libre y

es multiplataforma, lo que significa que se puede instalar en

windows, Mac Os X y GNU/Linux.

primero debemos tenet nuestr cliente puedo sugerir usar VUZE, en

el siguinte video les muestra como obtenerlo y su instalacion,

tambien puede usar se UTorrent es muy famoso, Para LINUx esta

qBittorent, o Transmission.

Segundo paso localizar lo que qieremos tener,

puede ser atravez de Gllgle, FireFox, Opera, etc. cualquier

navegador, especificando que lo que buscamos sea un .torrent,

LINUX puede ser descargado desde .torrent, o sismplemente se le

dice "desde

torrent".

https://datascope.io/es/blog/que-es-y-como-funciona-la-nube/

https://www2.deloitte.com/es/es/pages/technology/articles/IoT-internet-of-things.html

https://www.kaspersky.es/resource-center/definitions/what-is-cloud-security

https://tecnologia-facil.com/que-es/que-es-un-torrent/